16/10/2021

La tecnología blockchain y las criptomonedas se construyeron sobre una promesa fundamental: la seguridad y la inmutabilidad. La idea de un registro digital descentralizado, donde las transacciones, una vez confirmadas, no pueden ser alteradas ni eliminadas, es la piedra angular de su valor. El mecanismo de consenso conocido como Proof-of-Work (Prueba de Trabajo), popularizado por Bitcoin, fue diseñado para hacer que la reescritura de esta historia digital fuera prohibitivamente costosa. Sin embargo, existe una vulnerabilidad teórica que, con el tiempo, se ha convertido en una amenaza muy real para muchas redes: el temido ataque del 51%. Este tipo de ataque socava la confianza en la red y pone de manifiesto que no todas las blockchains son igual de seguras.

¿Qué es Exactamente un Ataque del 51%?

Un ataque del 51%, también conocido como ataque de mayoría, ocurre cuando una sola entidad o un grupo coordinado de mineros logra controlar más del 50% del poder de cómputo total de una red de criptomonedas. Este poder de cómputo se conoce como hashrate o tasa de hash. En una red basada en Proof-of-Work, los mineros compiten para resolver complejos problemas matemáticos, y el primero en encontrar la solución añade el siguiente bloque a la cadena y es recompensado. La red asume que la mayoría de los mineros son honestos y seguirán las reglas del protocolo, construyendo sobre la cadena de bloques más larga y válida.

Sin embargo, al controlar la mayoría del hashrate, un atacante puede subvertir estas reglas. Con este poder, el atacante puede:

- Impedir que nuevas transacciones obtengan confirmaciones: Podrían ignorar las transacciones de otros usuarios, impidiendo que se incluyan en la blockchain.

- Detener los pagos entre algunos o todos los usuarios: Al no confirmar transacciones, pueden efectivamente paralizar la red.

- Realizar un ataque de "doble gasto": Esta es la consecuencia más devastadora y, a menudo, el principal objetivo del atacante. El doble gasto es el acto de gastar las mismas monedas digitales más de una vez.

Es importante destacar lo que un atacante del 51% no puede hacer. No puede crear monedas de la nada (fuera de la recompensa por bloque), ni puede robar fondos de las carteras de otros usuarios, ya que no poseen las claves privadas. Su poder reside en la capacidad de reescribir el historial reciente de las transacciones en las que ellos mismos participaron.

La Evolución de la Amenaza: De la Teoría a la Práctica

En el whitepaper original de Bitcoin, Satoshi Nakamoto asumió que adquirir el 51% del hashrate de la red sería económicamente inviable. Para una red del tamaño y la escala de Bitcoin, esto sigue siendo en gran medida cierto. El costo de adquirir y operar el hardware necesario para superar el poder de cómputo de toda la red honesta de Bitcoin se estima en miles de millones de dólares, sin mencionar los costos de energía. Sin embargo, el panorama de las criptomonedas ha cambiado drásticamente desde 2009.

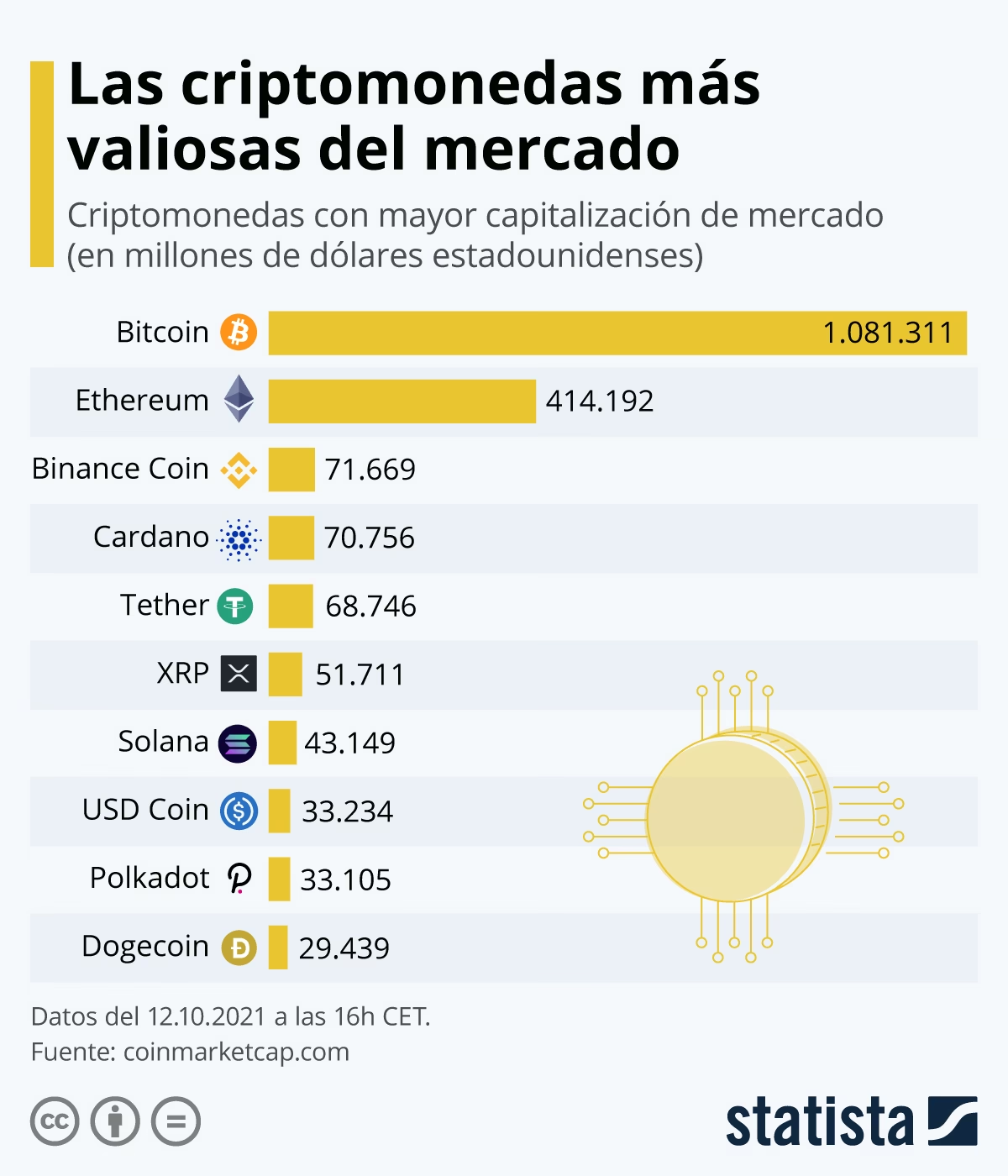

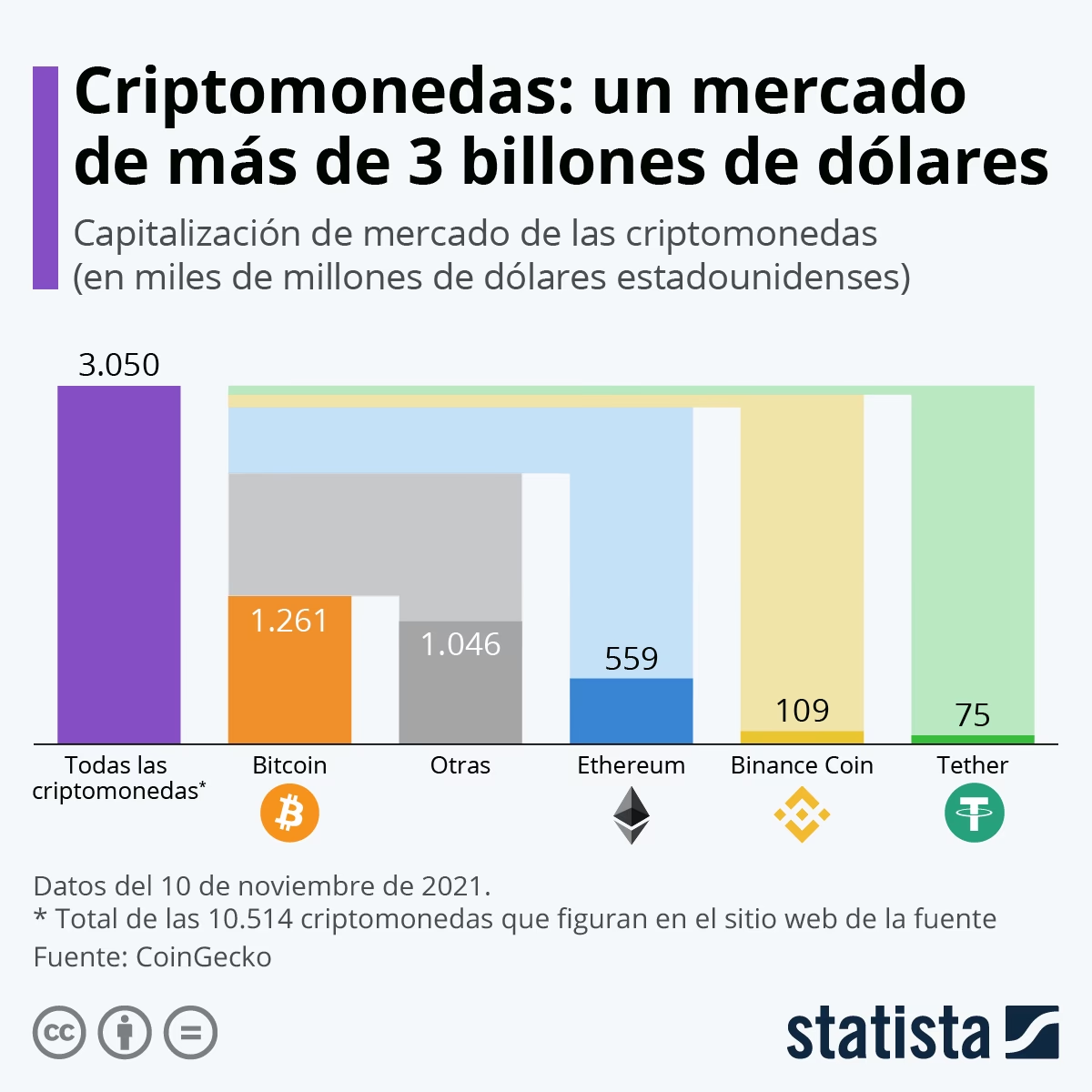

La proliferación de miles de altcoins (criptomonedas alternativas) ha creado un ecosistema con niveles de seguridad muy dispares. Muchas de estas altcoins utilizan algoritmos de minería similares a los de monedas más grandes, pero su hashrate total es minúsculo en comparación. Esto las convierte en objetivos fáciles. Un pequeño porcentaje de los mineros de una red gigante como Bitcoin podría desviar su poder de cómputo para controlar fácilmente más del 50% del hashrate de una red más pequeña.

El verdadero cambio de juego ha sido la aparición de los mercados de alquiler de hashrate. Plataformas como NiceHash o Mining Rig Rentals permiten a cualquiera alquilar poder de cómputo por horas, sin necesidad de invertir en costoso hardware. Esto elimina la principal barrera de entrada para un atacante. Ya no necesitan una inversión masiva en costos fijos; solo necesitan pagar el costo marginal del alquiler durante el tiempo que dure el ataque. Investigaciones del MIT han demostrado que para muchas altcoins, es posible alquilar múltiplos de su hashrate de red total, lo que hace que la ejecución de un ataque del 51% no solo sea posible, sino a menudo rentable.

Anatomía de un Ataque de Doble Gasto

Para entender el peligro real, veamos cómo se desarrolla un ataque de doble gasto paso a paso:

- El Depósito: El atacante envía una cantidad significativa de una criptomoneda vulnerable (por ejemplo, 10,000 monedas de Crypto-X) a una plataforma de intercambio (exchange).

- La Transacción Pública: El atacante espera las confirmaciones necesarias y luego intercambia esas 10,000 Crypto-X por una moneda más consolidada, como Bitcoin o Ethereum. Inmediatamente después, retira el Bitcoin o Ethereum a una cartera externa que controla. Esta serie de transacciones queda registrada en la cadena de bloques pública y visible para todos.

- La Minería Secreta: Simultáneamente, el atacante utiliza su 51% de hashrate alquilado para minar una versión alternativa de la blockchain, comenzando desde un bloque anterior a su depósito inicial en el exchange. En esta cadena secreta, en lugar de enviar las 10,000 Crypto-X al exchange, crea una transacción que las envía a otra cartera bajo su control.

- La Carrera de Cadenas: Dado que el atacante controla la mayoría del poder de cómputo, su cadena secreta crecerá más rápido (es decir, añadirá bloques a un ritmo mayor) que la cadena pública y honesta.

- La Reorganización: Una vez que su cadena secreta es más larga que la cadena honesta, el atacante la transmite al resto de la red. Según las reglas del protocolo de la mayoría de las criptomonedas, los nodos siempre aceptarán la cadena más larga como la versión válida de la historia.

- El Resultado: La red descarta la cadena honesta original en un proceso llamado reorganización de cadena (o "reorg"). La transacción original del atacante al exchange es efectivamente borrada de la historia. El atacante ha logrado retirar el Bitcoin del exchange y, al mismo tiempo, ha recuperado sus 10,000 Crypto-X originales. La víctima es el exchange, que se queda con un depósito invalidado.

Comparativa de Vulnerabilidad: Gigantes vs. Altcoins

La diferencia en seguridad entre una red masiva y una pequeña es abismal. La siguiente tabla ilustra este contraste:

| Característica | Bitcoin (BTC) | Altcoin Pequeña (PoW) |

|---|---|---|

| Hashrate Total de la Red | Extremadamente Alto (Exahashes por segundo) | Bajo (Gigahashes o Terahashes por segundo) |

| Costo Estimado de Ataque (1 hora) | Millones de dólares (si se pudiera alquilar) | Desde unos pocos cientos a miles de dólares |

| Disponibilidad de Hashrate para Alquilar | Prácticamente nula en la escala necesaria | A menudo, se puede alquilar más del 100% del hashrate de la red |

| Riesgo de Ataque del 51% | Teórico, extremadamente bajo en la práctica | Alto y demostrado en casos reales |

Casos Reales y la Dificultad de Detección

Esto no es solo teoría. Numerosas criptomonedas han sido víctimas de ataques del 51%. Proyectos de investigación, como el del MIT Digital Currency Initiative, han desarrollado sistemas para monitorear activamente las redes y detectar reorganizaciones de cadena profundas, que son un claro indicio de un posible ataque. Entre 2019 y 2020, su sistema detectó más de 40 reorgs significativos en monedas como Bitcoin Gold (BTG), Verge (XVG), Vertcoin (VTC) y Expanse (EXP), algunos de los cuales contenían dobles gastos y tenían una profundidad de cientos de bloques.

Detectar estos ataques es un desafío. Son eventos transitorios; una vez que la red ha aceptado la nueva cadena más larga, la evidencia del ataque se desvanece a menos que se esté observando activamente. Además, las víctimas (generalmente los exchanges) tienen pocos incentivos para hacer públicos los ataques, por temor a dañar su reputación y ser percibidos como insolventes. Esto crea un vacío de información que dificulta que la industria comprenda la verdadera frecuencia y escala de estos eventos.

Preguntas Frecuentes (FAQ)

¿Puede un ataque del 51% destruir Bitcoin?

En teoría, es posible, pero en la práctica se considera casi imposible. El costo para adquirir y operar el hardware necesario sería astronómico, superando los miles de millones de dólares. Además, un ataque exitoso contra Bitcoin destruiría la confianza en el activo, provocando un colapso de su precio. Esto haría que cualquier cantidad de BTC robada por el atacante perdiera gran parte de su valor, eliminando el incentivo económico.

¿El mecanismo Proof-of-Stake (PoS) es inmune a estos ataques?

El Proof-of-Stake tiene un mecanismo de seguridad diferente. En lugar de poder de cómputo, un atacante necesitaría adquirir más del 50% del total de las monedas puestas en "stake" (participación). Si bien esto también es un ataque de mayoría, tiene dos diferencias clave: 1) Adquirir tal cantidad de monedas es extremadamente caro y haría subir el precio de la moneda en el proceso. 2) En muchos sistemas PoS, si un atacante es descubierto actuando de manera maliciosa, su participación puede ser "slashed" o quemada como castigo, lo que crea un fuerte desincentivo económico directo.

¿Qué es una "reorganización de cadena" o "reorg"?

Es el proceso normal por el cual los nodos de la red descartan una cadena de bloques en favor de una nueva cadena que es más larga. Las reorganizaciones de 1 o 2 bloques de profundidad son comunes y forman parte del funcionamiento normal de una blockchain. Sin embargo, una reorganización profunda (por ejemplo, de 6 o más bloques) es un evento muy inusual y una fuerte señal de alerta de un posible ataque del 51%.

Si soy un inversor, ¿cómo me protejo?

La principal protección es la precaución y la diligencia. Sea especialmente cauteloso con las criptomonedas Proof-of-Work con bajo hashrate y capitalización de mercado. Para las transacciones, especialmente las de gran valor, espere un mayor número de confirmaciones. Si un exchange requiere 6 confirmaciones para un depósito, espere 20 o más en su propia cartera antes de considerar la transacción como definitiva. La diversificación y la comprensión de los fundamentos de seguridad de los activos en los que invierte son clave.

Si quieres conocer otros artículos parecidos a Ataque del 51%: La Amenaza Oculta en Criptomonedas puedes visitar la categoría Seguridad.