20/08/2023

La pregunta sobre si la blockchain de Bitcoin puede ser hackeada es una de las más recurrentes en el ecosistema cripto, tanto para novatos como para inversores experimentados. Los hackers buscan constantemente explotar vulnerabilidades en redes y billeteras digitales, a menudo apuntando a usuarios que pasan por alto medidas de seguridad básicas. Si bien la tecnología blockchain en sí misma es extraordinariamente resistente a los métodos de hackeo tradicionales, existen puntos débiles en el ecosistema, como los exchanges, las billeteras en línea y las estafas de phishing, que pueden llevar al robo de fondos. Comprender cómo ocurren estos ataques y aprender a almacenar tus criptomonedas de forma segura son pasos esenciales para proteger tu inversión.

A diferencia de los sistemas centralizados, donde un ataque exitoso a un servidor central puede comprometer toda la red, la naturaleza descentralizada de Bitcoin distribuye el riesgo, haciendo que un ataque directo a su protocolo sea una tarea casi imposible y económicamente inviable.

Entendiendo la Seguridad Fundamental de la Blockchain

Las blockchains de criptomonedas como Bitcoin son, en esencia, libros de contabilidad públicos y distribuidos que registran y verifican todas las transacciones dentro de la red. Cualquiera puede ver las transacciones, las direcciones seudónimas involucradas y los montos transferidos. Sin embargo, esta transparencia no significa que cualquiera pueda acceder y modificar las entradas. Este proceso está automatizado mediante scripts, técnicas de cifrado avanzadas y un proceso de validación por consenso.

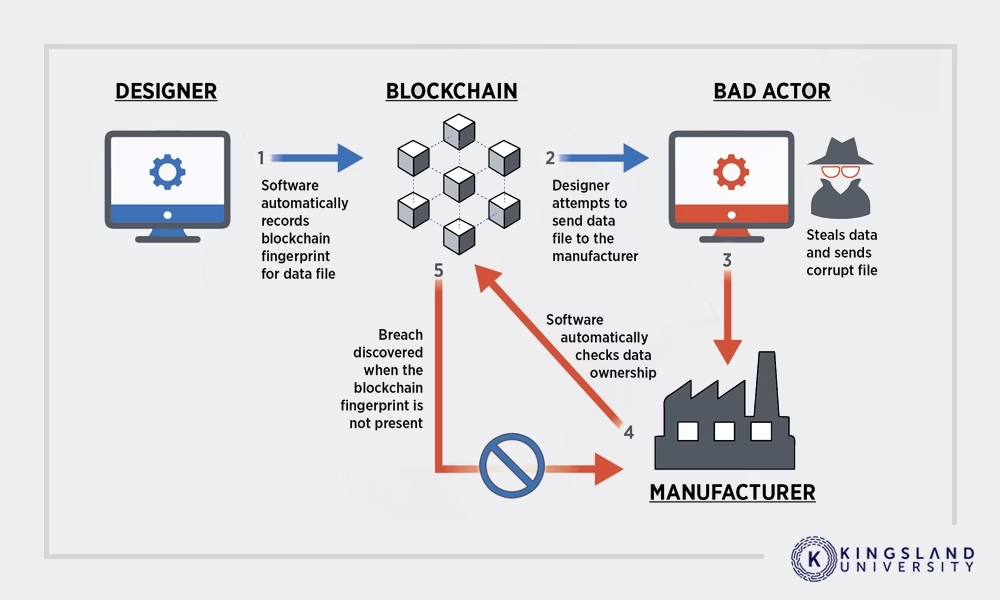

La seguridad se aborda a través de dos pilares fundamentales: técnicas criptográficas y mecánicas de consenso. La blockchain utiliza criptografía para codificar la información de las transacciones e incluye los datos del bloque anterior en cada bloque nuevo, creando una cadena enlazada criptográficamente. Cada bloque recién creado fortalece la seguridad de toda la cadena. Por lo tanto, una blockchain existente no puede ser hackeada en el sentido tradicional, donde se introduce un código malicioso o alguien fuerza su entrada a la red para tomar el control. La inmutabilidad es una de sus características más potentes.

Vulnerabilidades y Tipos de Ataques en el Ecosistema Cripto

A pesar de la robustez del protocolo de Bitcoin, el ecosistema que lo rodea no es impenetrable. Los ataques no se dirigen a romper la criptografía de la cadena, sino a explotar sus puntos más débiles: la interacción humana, las plataformas de terceros y la gestión de la red.

El Temido Ataque del 51%

Un atacante, o un grupo de ellos, podría teóricamente tomar el control de una blockchain si logran controlar la mayoría de su poder computacional, conocido como hashrate. Si poseen más del 50% del hashrate, pueden introducir una versión alterada de la blockchain en lo que se conoce como un ataque del 51%. Esto les permitiría realizar cambios en transacciones que aún no habían sido confirmadas por la red antes de que tomaran el control.

En la red Bitcoin, una transacción generalmente se considera segura después de una confirmación, pero no se considera completamente inmutable hasta que se completan seis confirmaciones. En un ataque del 51%, los atacantes podrían, por ejemplo, gastar las mismas monedas dos veces (doble gasto) revirtiendo transacciones que aún no han alcanzado ese umbral de inmutabilidad. Sin embargo, para redes masivas como Bitcoin o Ethereum, adquirir el 51% del hashrate o del cripto en staking (para ETH) es astronómicamente caro, haciendo que un ataque así sea casi imposible en la práctica. Blockchains más pequeñas con menos participantes sí han sido víctimas de este tipo de ataques en el pasado.

Hackeos a Billeteras: El Talón de Aquiles del Usuario

La propiedad de las criptomonedas está fundamentalmente ligada a un dato crucial: la clave privada. Hay un dicho muy conocido en la industria: "Not your keys, not your coins" (Si no son tus llaves, no son tus monedas). Esto implica que si no tienes el control total de tus claves privadas, en realidad no controlas tus activos. Permitir que un tercero, como un exchange, almacene tus claves por ti crea una relación de custodia que te expone a sus riesgos de seguridad.

Las claves privadas se almacenan en billeteras (wallets), que pueden ser aplicaciones de software en móviles y ordenadores. Estas se clasifican en:

- Billeteras calientes (Hot Wallets): Están conectadas a internet, lo que las hace convenientes para transacciones diarias pero también más vulnerables a hackeos.

- Billeteras frías (Cold Wallets): No están conectadas a internet. Son dispositivos físicos o incluso papel, ofreciendo la máxima seguridad.

La mayoría de los robos ocurren a nivel de billetera. Los hackers pueden usar malware, troyanos o keyloggers para acceder a las claves privadas almacenadas en dispositivos conectados a internet y así robar los fondos.

Hackeos a Exchanges Centralizados

Los exchanges de criptomonedas son objetivos muy atractivos para los hackers porque custodian enormes cantidades de criptoactivos y las claves privadas de miles de usuarios. Aunque los exchanges de renombre invierten fuertemente en seguridad, utilizando métodos como el "almacenamiento en frío profundo" para la mayoría de los fondos, siguen siendo un punto central de fallo. Si no almacenas tus claves privadas en un exchange, estas no pueden ser accedidas en caso de un hackeo a la plataforma.

No todos los robos son hackeos técnicos. Muchos delincuentes utilizan la psicología y el engaño para robar criptomonedas:

- Phishing: Los estafadores crean sitios web o correos electrónicos falsos que imitan a plataformas legítimas para engañar a los usuarios y hacer que revelen sus credenciales o claves privadas.

- Estafas Románticas: Los delincuentes crean perfiles falsos en aplicaciones de citas, construyen una relación de confianza con la víctima y luego inventan una emergencia para convencerla de que les envíe criptomonedas.

- Ransomware: Un tipo de malware que cifra los archivos de la víctima. Los atacantes exigen un pago, generalmente en criptomonedas, para devolver el acceso.

Tabla Comparativa: Métodos de Almacenamiento de Criptomonedas

Elegir cómo almacenar tus criptomonedas es la decisión de seguridad más importante que tomarás. Aquí tienes una comparación para ayudarte a decidir.

| Tipo de Billetera | Nivel de Seguridad | Conveniencia | Riesgo Principal |

|---|---|---|---|

| Billetera en Exchange (Custodia) | Bajo | Muy Alta | Hackeo a la plataforma, congelación de fondos. |

| Billetera de Software (Caliente) | Medio | Alta | Malware, phishing, hackeo del dispositivo. |

| Billetera de Hardware (Fría) | Muy Alto | Media | Pérdida o daño físico del dispositivo. |

| Billetera de Papel (Fría) | Alto | Baja | Daño físico (fuego, agua), pérdida. |

Mejores Prácticas para Proteger tus Criptomonedas

Puedes tomar varias medidas sencillas para mantener tus criptomonedas a salvo. Los factores críticos son entender cómo se guardan tus claves, cómo puedes acceder a ellas y qué hacer para que sean inaccesibles para otros.

- Utiliza Almacenamiento en Frío: La forma más segura de guardar tus criptomonedas es en una billetera de hardware, un dispositivo físico desconectado de internet. Este método se conoce como almacenamiento en frío.

- Gestiona tus Propias Claves: No dejes grandes cantidades de criptomonedas en un exchange. Transfiérelas a una billetera personal donde tú y solo tú controles las claves privadas.

- Transfiere solo lo Necesario: Si necesitas realizar una transacción, mueve solo la cantidad necesaria de tu billetera fría a una billetera caliente. Una vez completada la operación, no dejes remanentes en la billetera caliente.

- Nunca Compartas tus Claves: Tus claves privadas son como la contraseña de tu cuenta bancaria más segura. Nunca las compartas con nadie, bajo ninguna circunstancia.

- Crea Copias de Seguridad: Realiza copias de seguridad de tu frase semilla (la frase de recuperación de tu billetera) y guárdalas en lugares seguros y diferentes.

- Mantente Alerta: Desconfía de ofertas que parecen demasiado buenas para ser verdad, correos electrónicos sospechosos y solicitudes de información personal.

Preguntas Frecuentes (FAQ)

¿Se ha hackeado alguna vez la blockchain de Bitcoin?

No. Hasta la fecha, no hay informes de que la red y el protocolo de Bitcoin hayan sido hackeados. Sin embargo, numerosos proveedores de servicios del ecosistema, como exchanges y aplicaciones de billeteras, sí han sido vulnerados, resultando en el robo de Bitcoin de sus usuarios.

¿Qué es un hackeo de criptomonedas?

Es cualquier forma de robo que resulta en la sustracción de criptomonedas. Puede variar desde un ataque técnico a una plataforma hasta una estafa de ingeniería social dirigida a un individuo para que revele sus claves privadas.

¿Cuál es la forma más segura de guardar mis criptomonedas?

El método más seguro es el almacenamiento en frío utilizando una billetera de hardware no custodial. Esto mantiene tus claves privadas completamente desconectadas de internet, protegiéndolas de vulnerabilidades en línea.

¿Son seguras las blockchains privadas?

Las blockchains privadas, o permisionadas, operan en un entorno controlado donde los participantes son conocidos y autorizados. Esto las hace inmunes a ataques como el del 51%, pero su seguridad depende de la robustez de los controles de acceso y la confianza en los nodos validadores designados.

Conclusión

La blockchain de Bitcoin ha demostrado ser una fortaleza digital increíblemente segura y resistente durante más de una década. Su diseño descentralizado y su criptografía robusta la hacen prácticamente inmune a los ataques directos. Sin embargo, el verdadero riesgo no reside en el protocolo, sino en la interacción del usuario con el ecosistema. La mayor amenaza para tus criptoactivos proviene de la gestión insegura de las claves privadas, la confianza en plataformas de terceros y la vulnerabilidad a estafas de ingeniería social. La seguridad de tus fondos recae, en última instancia, en tus propias manos. Al adoptar prácticas de seguridad sólidas, como el uso de almacenamiento en frío y la gestión personal de tus claves, puedes mitigar drásticamente los riesgos y proteger tu inversión en el mundo de las criptomonedas.

Si quieres conocer otros artículos parecidos a La Blockchain de Bitcoin: ¿Es Realmente Inhackeable? puedes visitar la categoría Seguridad.