09/04/2026

¿Has notado que tu computadora funciona más lenta de lo normal sin una razón aparente? ¿El ventilador suena como la turbina de un avión incluso cuando realizas tareas sencillas? Estos no son solo signos de vejez de tu equipo; podrías estar siendo víctima de una amenaza silenciosa y cada vez más común conocida como cryptojacking. A diferencia de otros ataques cibernéticos más notorios como el ransomware, el cryptojacking no secuestra tus archivos ni te pide un rescate. Su objetivo es más sutil pero igualmente perjudicial: secuestrar los recursos de tu dispositivo para minar criptomonedas para otra persona, todo ello sin tu conocimiento ni consentimiento. Este artículo te guiará a través de todo lo que necesitas saber sobre esta amenaza, desde su definición y funcionamiento hasta las señales clave para detectarla y las estrategias más efectivas para protegerte.

¿Qué es Exactamente el Cryptojacking?

Para entender el cryptojacking, primero debemos comprender brevemente qué es la minería de criptomonedas. Las criptomonedas, como Bitcoin o Monero, utilizan una tecnología de base de datos distribuida llamada blockchain para registrar todas las transacciones de forma segura. Para añadir un nuevo "bloque" de transacciones a esta cadena, se deben resolver problemas matemáticos extremadamente complejos. Las personas que ofrecen la potencia de cálculo de sus computadoras para resolver estos problemas son conocidas como "mineros". Como recompensa por su esfuerzo (y el gasto energético que conlleva), reciben una pequeña cantidad de la criptomoneda que están minando.

La minería a gran escala requiere una enorme cantidad de energía y hardware especializado, lo que la convierte en una actividad muy costosa. Aquí es donde entra el cryptojacking. Es una forma de ciberdelito en la que un atacante infecta el dispositivo de una víctima (ya sea un ordenador, un smartphone o incluso un servidor) con un software malicioso diseñado para minar criptomonedas en segundo plano. De esta manera, el ciberdelincuente se beneficia de las recompensas de la minería sin tener que pagar los altísimos costos de electricidad y hardware. La víctima, sin saberlo, es quien asume todos esos gastos y el desgaste de su equipo.

El Impacto Oculto: Más Allá de un Simple Ralentizamiento

Aunque un ataque de cryptojacking puede parecer menos destructivo que un ransomware, sus consecuencias pueden ser graves y costosas, tanto para usuarios individuales como para empresas.

- Costos Económicos Directos: El proceso de minería consume una cantidad ingente de electricidad. Un script de cryptojacking que se ejecuta constantemente en tu dispositivo hará que tu factura de la luz aumente notablemente. Para una empresa con cientos de ordenadores infectados, este costo puede ascender a miles de euros al año.

- Degradación y Daño del Hardware: La minería de criptomonedas lleva al procesador (CPU) y a la tarjeta gráfica (GPU) a su máxima capacidad de forma continua. Este sobreesfuerzo genera un calor excesivo, lo que acelera el envejecimiento de los componentes y puede provocar daños permanentes. En dispositivos móviles, se han documentado casos en los que la batería se hincha hasta deformar físicamente el teléfono debido al sobrecalentamiento constante.

- Disminución Drástica del Rendimiento: Al acaparar la mayor parte de la potencia de procesamiento, el malware de cryptojacking hace que el sistema operativo y otras aplicaciones funcionen con una lentitud desesperante. Las tareas cotidianas se vuelven un suplicio, los programas se bloquean y la productividad se desploma. En entornos críticos, como un hospital, un sistema ralentizado podría impedir el acceso a datos vitales de pacientes, con consecuencias potencialmente fatales.

- Una Cortina de Humo para Amenazas Mayores: A menudo, los ciberdelincuentes utilizan el cryptojacking como una distracción. Mientras el equipo de TI de una empresa está ocupado investigando por qué los sistemas van lentos, el atacante puede estar llevando a cabo un ataque más grave en segundo plano, como el robo de datos sensibles o la instalación de otro tipo de malware.

¿Cómo Funcionan los Ataques de Cryptojacking?

Los hackers emplean principalmente dos estrategias para conseguir que tu dispositivo mine criptomonedas para ellos. A menudo, combinan ambas para maximizar sus ganancias.

1. Descarga de Código Malicioso

Este método se basa en técnicas de ingeniería social, como el phishing. La víctima recibe un correo electrónico que parece legítimo (por ejemplo, de su banco, de un servicio de paquetería o de un compañero de trabajo) y que le incita a hacer clic en un enlace o a descargar un archivo adjunto. Al hacerlo, se descarga e instala un script de cryptomining en el dispositivo. Este script se ejecuta de forma persistente en segundo plano, iniciándose cada vez que se enciende el ordenador, minando criptomonedas de forma continua para el atacante.

2. Inyección de Scripts en Páginas Web

Esta es la técnica más sigilosa. Los atacantes inyectan un pequeño fragmento de código JavaScript en una página web, a menudo a través de anuncios maliciosos o comprometiendo directamente el sitio. Cuando un usuario visita esa página web, el script se ejecuta automáticamente en su navegador. La minería se produce mientras la pestaña del navegador permanezca abierta. Una vez que el usuario cierra la pestaña, la minería se detiene. No se instala ningún software en el dispositivo, lo que lo hace más difícil de detectar por los antivirus tradicionales.

Señales de Alerta: ¿Cómo Detectar si Eres una Víctima?

El cryptojacking está diseñado para ser discreto, pero deja rastros. Presta atención a estas señales de advertencia:

- Rendimiento notablemente reducido: Tu dispositivo se vuelve lento, se congela o se bloquea con frecuencia, incluso con pocas aplicaciones abiertas.

- Sobrecalentamiento: La base de tu portátil está inusualmente caliente, o el ventilador de tu PC de sobremesa funciona a toda velocidad sin parar, incluso en reposo.

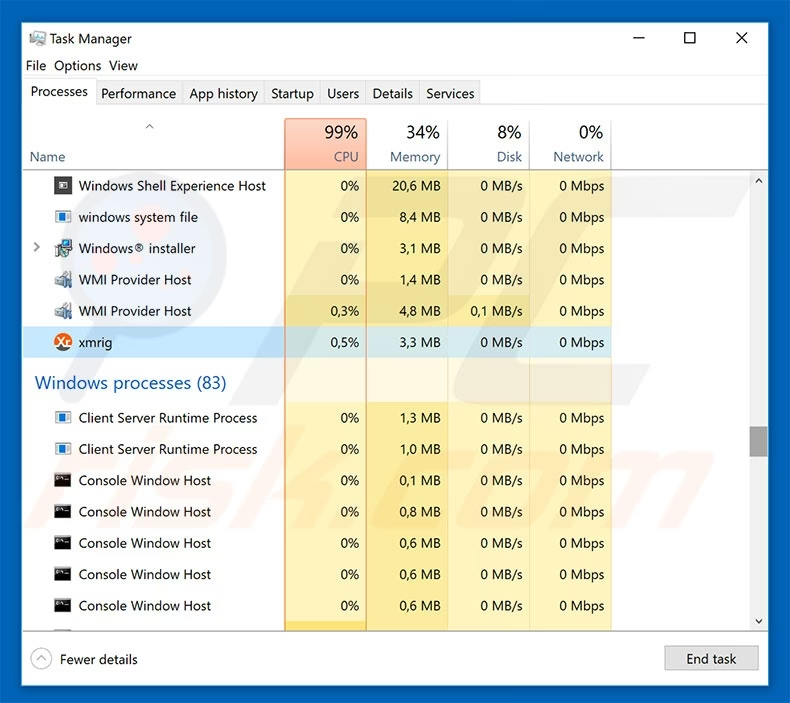

- Uso elevado de la CPU: Puedes comprobarlo en el "Administrador de Tareas" en Windows o en el "Monitor de Actividad" en macOS. Si observas un proceso desconocido que consume un porcentaje muy alto de la CPU (entre el 70% y el 100%) de forma constante, es una señal de alarma. Sin embargo, algunos scripts son lo suficientemente sofisticados como para ocultarse o disfrazarse de procesos legítimos del sistema.

- La batería se agota rápidamente: En portátiles y móviles, una disminución drástica y repentina de la autonomía de la batería puede ser un claro indicador de que un proceso en segundo plano está consumiendo una cantidad excesiva de energía.

Tabla Comparativa de Síntomas del Cryptojacking

| Síntoma | Descripción | Qué Verificar |

|---|---|---|

| Lentitud General | El sistema tarda en responder, las aplicaciones se abren lentamente y las tareas básicas se demoran. | Comparar el rendimiento actual con el rendimiento habitual del dispositivo. |

| Sobrecalentamiento | El dispositivo se calienta mucho al tacto y el ventilador funciona constantemente a alta velocidad. | Escuchar el ruido del ventilador y tocar físicamente el chasis del dispositivo. |

| Alto Uso de CPU | Un proceso consume casi toda la capacidad del procesador de forma sostenida. | Abrir el Administrador de Tareas (Ctrl+Shift+Esc) o el Monitor de Actividad. |

| Drenaje de Batería | La batería de portátiles o móviles dura mucho menos de lo normal sin un cambio en los patrones de uso. | Revisar las estadísticas de uso de la batería en la configuración del dispositivo. |

Estrategias de Prevención: Protege tus Dispositivos

Aunque es una amenaza sigilosa, puedes tomar medidas proactivas para protegerte del cryptojacking:

- Educa y Conciénciate: La primera línea de defensa es el conocimiento. Aprende a reconocer correos electrónicos de phishing y evita hacer clic en enlaces sospechosos o descargar archivos de fuentes no fiables. En un entorno empresarial, es crucial formar a los empleados sobre estas amenazas.

- Utiliza Extensiones de Navegador Anti-Minería: Existen extensiones específicas para navegadores como Chrome y Firefox (por ejemplo, No Coin, minerBlock) que están diseñadas para detectar y bloquear los scripts de minería de criptomonedas en las páginas web.

- Instala un Bloqueador de Anuncios (Ad-Blocker): Dado que muchos scripts de cryptojacking se distribuyen a través de anuncios maliciosos, un buen bloqueador de anuncios puede impedir que se ejecuten en tu navegador.

- Mantén tu Software Actualizado: Asegúrate de que tu sistema operativo, tu navegador y tu software de seguridad estén siempre actualizados. Las actualizaciones a menudo incluyen parches para vulnerabilidades de seguridad que los atacantes podrían explotar.

- Deshabilita JavaScript (con Precaución): Deshabilitar JavaScript en tu navegador bloqueará la gran mayoría de los scripts de cryptojacking basados en la web. Sin embargo, esto también romperá la funcionalidad de muchas páginas web legítimas. Es una medida drástica que debe usarse con cuidado, quizás activándola solo para sitios desconocidos.

Preguntas Frecuentes (FAQ)

¿El cryptojacking es un tipo de virus?

Sí, se considera un tipo de malware o software malicioso. Sin embargo, a diferencia de los virus tradicionales que buscan destruir o corromper datos, el objetivo principal del cryptojacking es el robo de recursos computacionales para obtener un beneficio económico.

¿Puede el cryptojacking dañar físicamente mi computadora?

Absolutamente. El sobreesfuerzo constante y el calor extremo que genera pueden acortar significativamente la vida útil de componentes clave como la CPU, la GPU y la batería, llegando incluso a causar daños irreparables.

¿Por qué un hacker usaría cryptojacking en lugar de ransomware?

El cryptojacking es mucho más discreto. Un ataque de ransomware es inmediatamente obvio para la víctima, lo que desencadena una respuesta. En cambio, el cryptojacking puede pasar desapercibido durante meses, generando un flujo de ingresos constante y pasivo para el atacante con un riesgo mucho menor de ser descubierto.

¿Es suficiente tener un buen antivirus para estar protegido?

Un buen software antivirus es una parte esencial de la defensa, pero no es infalible. Especialmente contra el cryptojacking basado en navegador, que no instala archivos en el sistema. La mejor protección proviene de un enfoque de seguridad en capas que incluya software de seguridad, extensiones de navegador, buenas prácticas de navegación y, sobre todo, la concienciación del usuario.

Si quieres conocer otros artículos parecidos a Cryptojacking: El Ladrón Silencioso de tu PC puedes visitar la categoría Seguridad.