07/07/2024

Ethash es mucho más que una simple línea de código; es el algoritmo de hash que sirvió como pilar fundamental para la red Ethereum durante sus años de Prueba de Trabajo (Proof of Work). Diseñado para verificar y validar transacciones antes de añadirlas al libro mayor descentralizado, Ethash se convirtió en sinónimo de la minería de Ethereum. Este algoritmo, una versión mejorada de su predecesor Dagger-Hashimoto, fue concebido con un objetivo claro: la resistencia a los mineros ASIC para promover una mayor descentralización. Aunque con el tiempo los ASICs lograron adaptarse, el legado y la tecnología de Ethash continúan siendo relevantes en el ecosistema cripto, especialmente para proyectos como Ethereum Classic (ETC).

¿Qué es Exactamente el Algoritmo Ethash?

Ethash es un algoritmo de consenso basado en el mecanismo de Proof of Work (PoW). Su diseño se centra en ser "memory-hard" o de memoria dura, lo que significa que para realizar las operaciones de hashing se requiere una cantidad significativa de memoria RAM. La intención original detrás de esta característica era nivelar el campo de juego entre los diferentes tipos de mineros. Mientras que los circuitos integrados de aplicación específica (ASIC) poseen una potencia computacional abrumadora para superar a hardware de propósito general como CPUs o GPUs, su acceso a la memoria no es tan superior al de las tarjetas gráficas (GPUs). Por esta razón, durante mucho tiempo, las GPUs fueron el hardware ideal para minar criptomonedas basadas en Ethash.

Sin embargo, la tecnología no se detiene. Con el paso de los años, fabricantes como Bitmain desarrollaron ASICs avanzados y finamente optimizados para el algoritmo Ethash. Estos dispositivos ofrecen tasas de hash y eficiencia energética superiores, permitiendo a los mineros resolver los complejos acertijos criptográficos con mayor éxito y obtener las recompensas en criptomonedas como Ethereum Classic (ETC).

El Origen de Ethash: De Dagger-Hashimoto a la Evolución

Para comprender Ethash en su totalidad, es necesario mirar a su versión inicial: Dagger-Hashimoto. Este algoritmo precursor se basaba en dos características fundamentales: ser resistente a los ASIC y ser altamente eficiente y fácilmente verificable por clientes ligeros.

Dagger-Hashimoto es, en realidad, la combinación de dos algoritmos distintos:

- Dagger: Desarrollado por Vitalik Buterin, utiliza grafos acíclicos dirigidos (DAG) para construir una estructura de datos masiva. Inicialmente, esta estructura ocupaba más de 1 GB de almacenamiento, pero en la actualidad requiere entre 4 y 5 GB. El DAG permite ejecutar una serie de cálculos de memoria que añaden un alto nivel de trabajo.

- Hashimoto: Desarrollado por Thaddeus Dryja, este algoritmo añade una capa adicional de resistencia a los ASIC al hacer que el proceso de minería consuma una gran cantidad de RAM, una limitación conocida de los ASICs. El algoritmo toma el DAG generado, lo combina con la información de la red (como la dificultad y las transacciones) y genera un hash que identifica el bloque que se está minando.

La combinación de ambos dio como resultado un algoritmo robusto y seguro. Sin embargo, Dagger-Hashimoto presentaba algunas fallas que llevaron al equipo de desarrollo de Ethereum a crear Ethash, una versión refinada y optimizada que, aunque mantiene los principios básicos, mejora la implementación y seguridad.

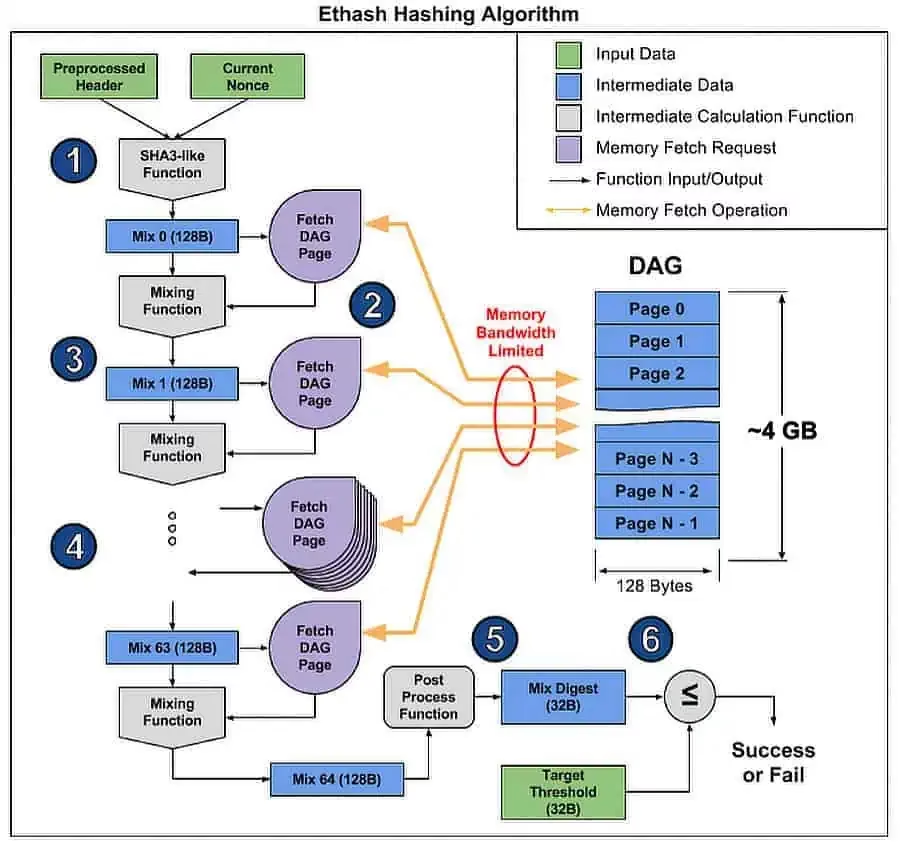

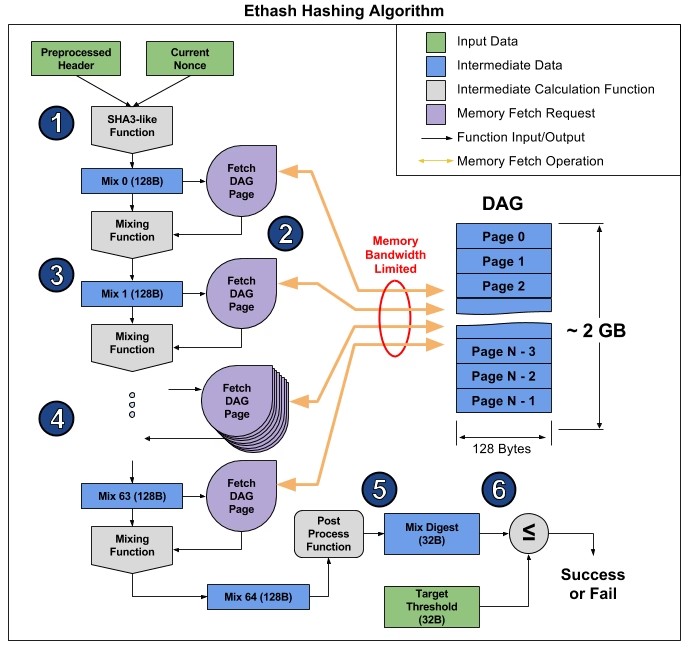

¿Cómo Funciona Ethash Paso a Paso?

El funcionamiento de Ethash es un proceso ingenioso diseñado para ser computacionalmente intensivo pero rápido de verificar. Aunque los principios son los mismos que los de Dagger-Hashimoto, la implementación es más sofisticada. El proceso se puede desglosar de la siguiente manera:

- Cálculo de la Semilla (Seed): Se genera una semilla inicial a partir de las cabeceras de los bloques de la cadena hasta el punto donde comienza la minería.

- Creación de la Caché: Utilizando esta semilla, el sistema calcula una caché pseudoaleatoria de aproximadamente 16 MB. Esta caché es un conjunto de datos más pequeño y rápido de generar.

- Generación del DAG: La caché se utiliza para construir el conjunto de datos principal, conocido como DAG (Directed Acyclic Graph). Este conjunto de datos es mucho más grande, superando los 4 GB, y es semipermanente. Se actualiza cada 30,000 bloques (aproximadamente cada 5 días), un período conocido como "época" o "temporada de minería". Este cambio constante del DAG evita que se puedan pre-calcular soluciones.

- Inicio de la Minería: Una vez que el DAG está generado y cargado en la memoria de la GPU, comienza el proceso de minería. La operación consiste en tomar valores aleatorios del DAG y combinarlos con los datos del bloque que se quiere validar (transacciones, nonce, etc.) hasta encontrar un hash que cumpla con el objetivo de dificultad de la red.

- Verificación: La verificación de un bloque minado es mucho más rápida. En lugar de generar el DAG completo, un nodo verificador puede reconstruir solo las partes necesarias del conjunto de datos utilizando la caché de 16 MB, acelerando enormemente el proceso.

Durante todo este proceso, se utilizan las funciones Keccak-256 y Keccak-512, de las cuales se adaptó el estándar SHA-3. El algoritmo ha pasado por múltiples revisiones (la versión actual es la 23) para solucionar vulnerabilidades, optimizar el rendimiento y, sobre todo, dificultar el trabajo a los ASICs.

Ventajas y Desventajas de Ethash

Como toda tecnología, Ethash tiene sus puntos fuertes y débiles. A continuación, se presenta una tabla comparativa para analizarlos en detalle.

| Ventajas (Pros) | Desventajas (Contras) |

|---|---|

| Simplicidad y Seguridad: Es un algoritmo relativamente simple de implementar, pero muy seguro y práctico. | Resistencia a ASIC Rota: La promesa de resistencia a ASIC fue superada con el lanzamiento de mineros especializados en 2018. |

| Descentralización Inicial: Su naturaleza resistente a los ASIC fomentó la participación de mineros con hardware de consumo (GPUs), promoviendo la descentralización. | Altos Requisitos de Memoria: El creciente tamaño del DAG hace que la minería sea inviable en hardware con poca VRAM (memoria de video). |

| Eficiencia y Rapidez: La combinación de la estructura del DAG, la caché y la función Keccak lo hacen eficiente en la producción de bloques, permitiendo tiempos de bloque consistentes. | La "Edad de Hielo": El sistema de dificultad de Ethereum fue diseñado para aumentar exponencialmente, haciendo la minería eventualmente imposible (una medida para forzar la transición a PoS). |

| Verificación Rápida: Facilita la existencia de clientes ligeros que pueden verificar transacciones rápidamente sin necesidad de descargar toda la blockchain. | Obsolescencia en Ethereum: Con la transición de Ethereum a Proof of Stake (PoS), Ethash ha quedado obsoleto en su red de origen. |

Casos de Uso Impulsados por Blockchains con Ethash

Las ventajas de Ethash lo convirtieron en la base ideal para proyectos que requerían alta seguridad y descentralización. Algunos de sus casos de uso más importantes son:

- Contratos Inteligentes (Smart Contracts): Contratos digitales autoejecutables que se activan cuando se cumplen condiciones predefinidas, operando de forma descentralizada y segura.

- Tokens No Fungibles (NFTs): Activos digitales únicos que representan la propiedad de arte, contenido y otros bienes. Ethash proporcionó la seguridad para certificar y rastrear la propiedad de estos activos.

- Aplicaciones Descentralizadas (dApps): Aplicaciones que utilizan contratos inteligentes para su lógica y la blockchain para el almacenamiento de datos, ofreciendo privacidad, seguridad y resistencia a la censura.

- Plataformas de ICOs: Ethash fue fundamental para el auge de las Ofertas Iniciales de Monedas (ICOs), permitiendo a nuevos proyectos recaudar fondos mediante la creación de nuevos tokens.

- Gestión de Identidad Digital: Creación de identidades digitales soberanas y seguras mediante identificadores descentralizados y encriptación.

Preguntas Frecuentes sobre Ethash (FAQ)

¿Qué significa Ethash?

Ethash es el nombre del algoritmo de hashing utilizado principalmente por Ethereum en su protocolo de Prueba de Trabajo (Proof of Work). Su propósito es alcanzar un consenso en la red, asegurando que todas las transacciones sean confirmadas y añadidas correctamente a la cadena de bloques.

¿Cuál es el rol de Ethash en la minería de criptomonedas?

En la minería, Ethash es conocido por su naturaleza intensiva en memoria. A diferencia de algoritmos como SHA-256 (de Bitcoin) que dependen casi exclusivamente de la potencia de procesamiento, Ethash requiere grandes cantidades de memoria RAM (o VRAM en el caso de las GPUs). Este diseño buscaba democratizar la minería, haciéndola accesible para hardware de consumo y no solo para ASICs.

¿Cómo contribuye Ethash a la seguridad de la blockchain?

Ethash refuerza la seguridad de la red contra ataques de doble gasto y actores maliciosos. Al exigir una cantidad significativa de recursos computacionales y de memoria, desincentiva los ataques, ya que manipular la cadena de bloques se convierte en una tarea extremadamente costosa y difícil.

¿Qué criptomonedas siguen utilizando Ethash?

Aunque Ethereum ha migrado a Proof of Stake, Ethash sigue vivo. La principal red que lo utiliza es Ethereum Classic (ETC). Además, forks y otros proyectos también lo emplean. Algunas monedas minables con Ethash incluyen:

- Ethereum PoW (ETHW)

- OctaSpace (OCTA)

- Dogether (DOGETHER)

- Canxium (CAU)

¿Cuál es el futuro de Ethash?

El papel de Ethash ha disminuido con la transición de Ethereum a Ethereum 2.0 (ahora conocido como "The Merge"). Sin embargo, su legado es innegable. Demostró ser una alternativa viable a la minería dominada por ASICs y sentó las bases de la seguridad de la segunda criptomoneda más grande del mundo durante años. Continuará siendo relevante mientras proyectos como Ethereum Classic lo mantengan como su mecanismo de consenso.

Si quieres conocer otros artículos parecidos a Ethash: El Algoritmo que Impulsó a Ethereum puedes visitar la categoría Criptomonedas.