09/04/2024

En el universo de las finanzas digitales, existe un problema fundamental que durante décadas pareció un obstáculo insuperable: el doble gasto. Imagina poder usar el mismo billete de 10 euros para comprar un café y, simultáneamente, un libro en otra tienda. En el mundo físico, esto es imposible, pero en el digital, donde todo es una copia de datos, este riesgo es muy real. El doble gasto es precisamente eso: la posibilidad de que una unidad de moneda digital sea gastada más de una vez. Este fue el gran fantasma que persiguió a todos los intentos de crear dinero digital descentralizado hasta la llegada de Bitcoin, cuya solución no solo fue ingeniosa, sino que sentó las bases de toda la industria cripto.

Resolver este problema es crucial. Si los usuarios no pueden confiar en que una moneda digital recibida es legítima y no ha sido gastada en otro lugar, todo el sistema pierde su valor. La confianza se evapora y la moneda se vuelve inútil. A continuación, exploraremos en profundidad qué es el doble gasto, cómo Bitcoin lo solucionó de manera magistral y qué vulnerabilidades persisten en el ecosistema.

- ¿Qué es Exactamente el Problema del Doble Gasto?

- La Blockchain al Rescate: Una Solución Basada en el Consenso

- Profundizando: Minería y Prueba de Trabajo (Proof of Work)

- ¿Aún no queda claro? Un Ejemplo Práctico

- ¿Es el Sistema Infalible? Vulnerabilidades y Tipos de Ataques

- Más Allá de Bitcoin: Otras Soluciones al Doble Gasto

- Preguntas Frecuentes (FAQ)

- Conclusión: La Piedra Angular de la Confianza Digital

¿Qué es Exactamente el Problema del Doble Gasto?

El doble gasto es el riesgo inherente a cualquier sistema de dinero digital donde un mismo token puede ser duplicado y utilizado en múltiples transacciones. Dado que las criptomonedas son esencialmente archivos digitales, teóricamente podrían ser copiadas y pegadas como cualquier otro archivo en un ordenador. Si un actor malicioso lograra gastar la misma unidad de criptomoneda dos veces, estaría creando dinero de la nada, inflando la oferta monetaria y destruyendo la integridad de toda la red.

Este desafío es la razón principal por la que, antes de Bitcoin, los sistemas de pago digital dependían de una autoridad central (como un banco o un procesador de pagos) para verificar y liquidar transacciones. Esta entidad central mantenía un registro maestro, actuando como un árbitro de confianza que prevenía el fraude. Sin embargo, el objetivo de las criptomonedas era eliminar la necesidad de estos intermediarios. La pregunta era: ¿cómo puede una red descentralizada, sin un líder o servidor central, llegar a un acuerdo sobre el historial de transacciones y evitar que alguien haga trampa?

La Blockchain al Rescate: Una Solución Basada en el Consenso

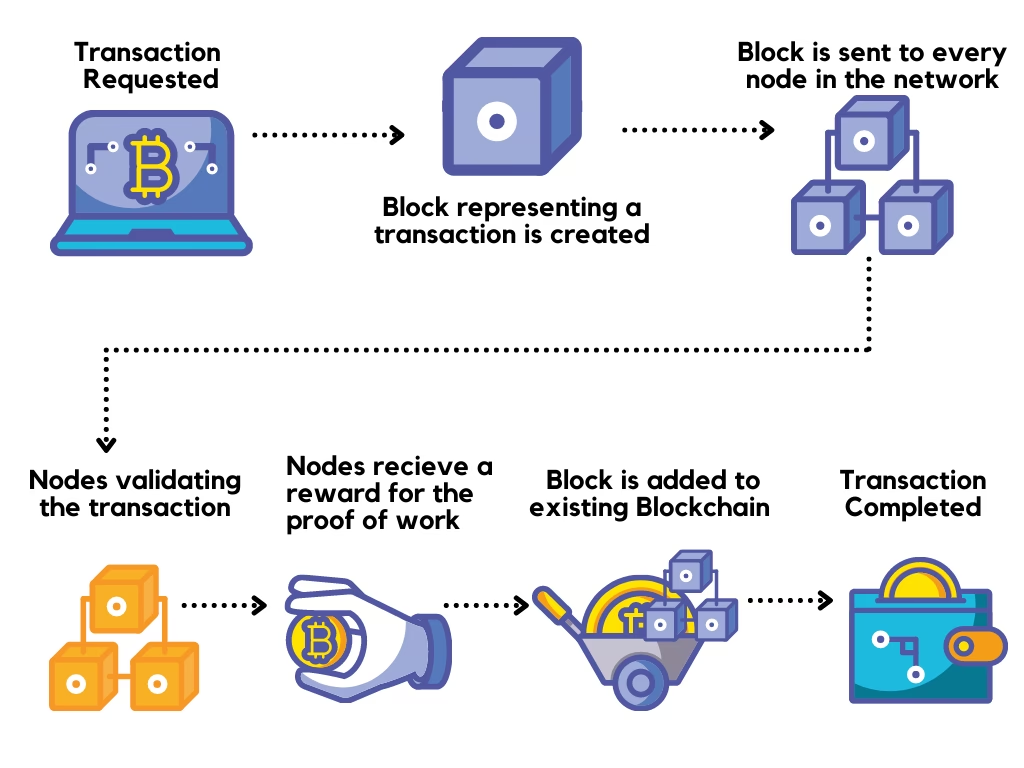

La respuesta de Satoshi Nakamoto fue la tecnología blockchain, un libro de contabilidad público, distribuido e inmutable. En lugar de que una sola entidad controle el registro, cada participante de la red (llamado nodo) tiene una copia completa del mismo. Así es como, a grandes rasgos, funciona:

- Transacciones Públicas: Cuando envías 1 Bitcoin a otra persona, la transacción se anuncia a todos los nodos de la red peer-to-peer (P2P).

- Registro Colectivo: Cada nodo recibe esta información y la añade a su copia del libro de contabilidad. Ahora, toda la red sabe que ese Bitcoin ya no te pertenece.

- Orden Cronológico: La clave está en el orden. La red utiliza un sistema de sellado de tiempo (timestamps) para registrar cuándo ocurrió cada transacción.

- Rechazo del Fraude: Si intentaras gastar ese mismo Bitcoin de nuevo en una segunda transacción, la red la detectaría inmediatamente. Al comparar tu intento con el registro existente, los nodos verían que ya no posees esos fondos y rechazarían la nueva transacción por ser inválida.

Este sistema de consenso distribuido es la primera capa de defensa contra el doble gasto. La magia reside en que la red entera actúa como un vigilante colectivo, asegurando que la historia de las transacciones sea única y coherente para todos.

Profundizando: Minería y Prueba de Trabajo (Proof of Work)

El consenso en la red de Bitcoin no se logra por arte de magia, sino a través de un ingenioso mecanismo llamado Prueba de Trabajo (Proof of Work o PoW), más conocido como "minería". Este proceso cumple dos funciones vitales:

- Validar transacciones legítimas: Los mineros agrupan un conjunto de transacciones pendientes en un "bloque" y compiten para resolver un complejo acertijo matemático.

- Crear nuevas monedas: El primer minero que resuelve el acertijo obtiene el derecho de añadir su bloque a la cadena (blockchain) y es recompensado con una cantidad de bitcoins recién creados.

El resultado de resolver este acertijo es la "Prueba de Trabajo", una evidencia de que se ha gastado una cantidad significativa de energía computacional. Cuando un minero encuentra la solución, la transmite al resto de la red. Los demás nodos pueden verificar fácil y rápidamente que la solución es correcta. Si la mayoría de la red está de acuerdo, el bloque se considera válido y se enlaza criptográficamente al bloque anterior, formando una cadena irrompible. Este encadenamiento es crucial: para alterar una transacción en un bloque antiguo, un atacante tendría que rehacer no solo el trabajo de ese bloque, sino el de todos los bloques posteriores, una hazaña que requiere una cantidad de poder computacional prácticamente imposible de conseguir.

¿Aún no queda claro? Un Ejemplo Práctico

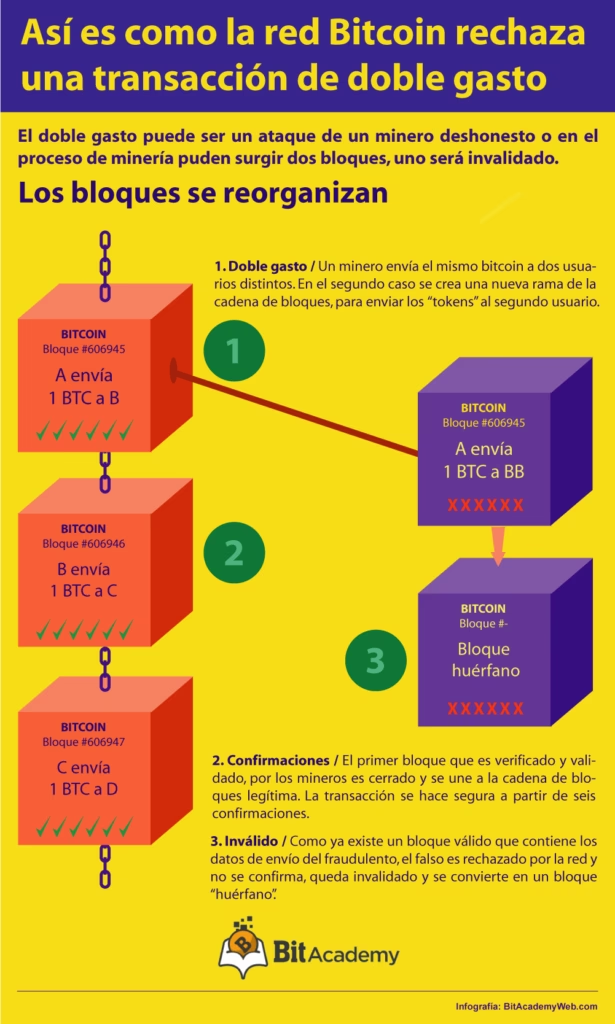

Imaginemos que un atacante llamado Carlos quiere realizar un doble gasto con 1 BTC.

- Primera Transacción: Carlos compra un producto de alto valor en una tienda online que acepta Bitcoin. La transacción de 1 BTC se envía a la red.

- Intento de Doble Gasto: Inmediatamente después, Carlos crea una segunda transacción enviando el mismo 1 BTC a una cartera que él controla.

- La Competición en la Red: Ambas transacciones entran en el "mempool", una especie de sala de espera para transacciones no confirmadas. Los mineros de todo el mundo las ven.

- La Confirmación: Lo más probable es que la primera transacción (la de la tienda) sea recogida por un minero, incluida en un bloque y confirmada en la blockchain. Una vez que esto ocurre, el libro de contabilidad global se actualiza, registrando que Carlos ya no posee ese 1 BTC.

- El Rechazo: Cuando los mineros intenten procesar la segunda transacción de Carlos (la que va a su propia cartera), sus sistemas la marcarán como inválida porque el registro ya muestra que esos fondos fueron gastados. La red la descarta, y el intento de doble gasto fracasa.

¿Es el Sistema Infalible? Vulnerabilidades y Tipos de Ataques

Aunque el diseño de Bitcoin es extremadamente robusto, no es teóricamente perfecto. Existen algunas vulnerabilidades y vectores de ataque, aunque su ejecución en una red tan grande como la de Bitcoin es altamente improbable.

Ataque del 51%

Es la amenaza más conocida. Si un solo actor o un grupo coordinado lograra controlar más del 50% del poder de minería de la red (hash rate), podría teóricamente reescribir la historia reciente de la blockchain. Podrían gastar monedas y luego crear una versión alternativa de la cadena donde esas transacciones nunca ocurrieron, permitiéndoles gastar los mismos fondos de nuevo. Sin embargo, obtener tal cantidad de poder en la red Bitcoin requeriría una inversión astronómica en hardware y electricidad, haciendo que el ataque sea económicamente inviable.

Ataques a Transacciones No Confirmadas

Estos ataques explotan el lapso de tiempo antes de que una transacción sea confirmada en un bloque.

- Ataque de Carrera (Race Attack): El atacante envía dos transacciones conflictivas casi al mismo tiempo. El objetivo es que el comerciante acepte el pago antes de que se confirme en la blockchain, mientras que la transacción que beneficia al atacante es la que finalmente se valida.

- Ataque Finney: Un ataque más sofisticado realizado por un minero. El minero crea un bloque con una transacción que le devuelve sus propias monedas, pero no lo transmite a la red. Luego, gasta esas mismas monedas en una segunda transacción con un comerciante. Si el comerciante acepta el pago sin esperar confirmaciones, el minero transmite su bloque previamente minado, invalidando la transacción del comerciante.

La defensa contra estos ataques es simple y efectiva: esperar a las confirmaciones. Por eso, la mayoría de los comerciantes y exchanges esperan a que se hayan añadido varios bloques (generalmente 6) a la cadena después del bloque que contiene su transacción. Cada bloque adicional hace que revertir la transacción sea exponencialmente más difícil.

Más Allá de Bitcoin: Otras Soluciones al Doble Gasto

El Proof of Work de Bitcoin fue la primera solución, pero no la única. Con el tiempo, han surgido otros mecanismos de consenso que también previenen el doble gasto, a menudo buscando ser más eficientes energéticamente o más escalables.

| Mecanismo de Consenso | Descripción | Ejemplos de Criptomonedas |

|---|---|---|

| Proof of Stake (PoS) | Los validadores bloquean (hacen "stake") sus propias monedas como garantía para proponer y validar bloques. El comportamiento deshonesto se penaliza con la pérdida de los fondos en stake. | Ethereum (ETH), Cardano (ADA), Solana (SOL) |

| Delegated Proof of Stake (DPoS) | Una variante de PoS donde los poseedores de tokens votan para elegir un número limitado de delegados que son los responsables de validar las transacciones. | BNB Chain (BNB), Tron (TRX), EOS |

| Proof of History (PoH) | Un mecanismo que crea un registro histórico verificable de que un evento ha ocurrido en un momento específico, combinado con PoS para asegurar la red. | Solana (SOL) |

| Directed Acyclic Graphs (DAGs) | No utilizan una cadena de bloques secuencial. Las transacciones se validan entre sí en paralelo, mejorando la velocidad y la escalabilidad. | Hedera (HBAR), IOTA |

Preguntas Frecuentes (FAQ)

¿Se ha logrado alguna vez un doble gasto exitoso en Bitcoin?

No. La red principal de Bitcoin nunca ha sido comprometida con un ataque de doble gasto exitoso. Si bien otras criptomonedas más pequeñas y con menos poder de minería han sido víctimas de ataques del 51%, la seguridad de Bitcoin ha demostrado ser increíblemente robusta.

¿Por qué los comerciantes esperan 6 confirmaciones?

Esperan múltiples confirmaciones como medida de seguridad. Cada bloque añadido sobre la transacción original hace que sea exponencialmente más costoso y difícil para un atacante intentar revertirla. Después de 6 bloques, la transacción se considera prácticamente irreversible.

¿El doble gasto es ilegal?

En el contexto de una transacción financiera, sí. Constituye un fraude, ya que implica engañar a una de las partes para obtener bienes o servicios sin realizar un pago válido. En contextos no monetarios (como un sistema de votación basado en blockchain), podría no ser ilegal, pero sí sería una violación ética de las reglas del sistema.

Conclusión: La Piedra Angular de la Confianza Digital

El problema del doble gasto fue el mayor desafío para la creación de un dinero digital verdaderamente descentralizado. La solución de Bitcoin, a través de la combinación de una red distribuida, criptografía y el mecanismo de consenso Proof of Work, no solo resolvió este problema, sino que inauguró una nueva era de confianza digital sin intermediarios. Comprender cómo se previene el doble gasto es entender el corazón de por qué la tecnología blockchain es tan revolucionaria y segura. Es la garantía de que, en el mundo digital, una moneda solo puede estar en un lugar a la vez, al igual que en el mundo físico.

Si quieres conocer otros artículos parecidos a Doble Gasto: El Fantasma que Bitcoin Venció puedes visitar la categoría Seguridad.