17/03/2026

En el vasto universo de la tecnología y las finanzas digitales, existen conceptos que, aunque operan tras bambalinas, son la piedra angular sobre la que se construyen revoluciones enteras. Uno de esos conceptos es el 'hash'. A simple vista, puede parecer un término técnico reservado para programadores, pero en realidad, es el corazón que bombea seguridad, confianza e inmutabilidad al mundo de las criptomonedas. Comprender qué es un hash no es solo entender una pieza de código, es descifrar el secreto detrás de la integridad de toda la blockchain.

El Origen del Concepto: El hashCode() en el Mundo de la Programación

Para entender el poderoso rol del hash en la blockchain, primero debemos viajar a sus raíces en la programación de software. Un excelente ejemplo se encuentra en el lenguaje de programación Java y su método hashCode(). En este contexto, un HashCode es un identificador numérico de 32 bits, una especie de 'matrícula' única que se genera para cada objeto creado en el programa.

Toda clase en Java hereda, por defecto, un método llamado hashCode() de la clase fundamental Object. La función principal de este código hash es optimizar el rendimiento de ciertas estructuras de datos, especialmente las tablas hash (Hash Tables o HashMaps). Imagina que tienes una caja gigante con miles de objetos y necesitas encontrar uno específico muy rápido. En lugar de revisar uno por uno, si cada objeto tiene una etiqueta numérica (su hash code), puedes agruparlos por esas etiquetas. Así, cuando buscas un objeto, primero calculas su etiqueta y vas directamente al grupo correspondiente, reduciendo drásticamente el tiempo de búsqueda.

Es una práctica común que los programadores sobrescriban este método para adaptarlo a la lógica de sus propios objetos. La regla de oro es la siguiente: si dos objetos son considerados 'iguales' según el método de comparación .equals(), entonces obligatoriamente deben producir el mismo hash code. Esto asegura la coherencia. Sin embargo, lo contrario no es necesariamente cierto: dos objetos diferentes podrían, en raras ocasiones, tener el mismo hash code. A esto se le llama una 'colisión', y aunque se intenta minimizar, es una posibilidad aceptada en este contexto, ya que existen mecanismos para manejarla sin que cause problemas graves.

El Salto Evolutivo: Del Código Hash al Hash Criptográfico

El concepto de hash en la programación es una base, pero el que se utiliza en las criptomonedas es una versión mucho más robusta y segura: el hash criptográfico. Si el hashCode() de Java es una etiqueta de organización, un hash criptográfico es un sello de seguridad inviolable, el ADN digital de un dato.

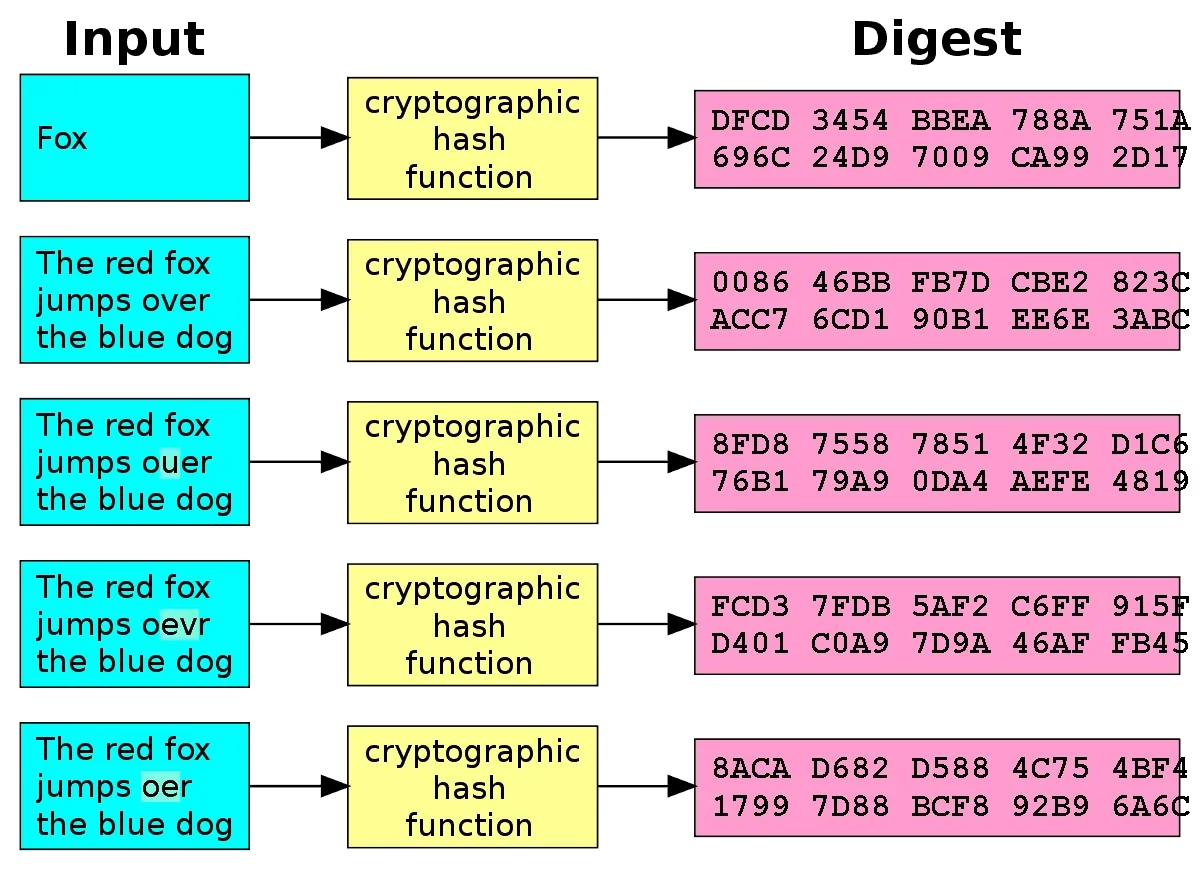

Una función de hash criptográfico, como el famoso SHA-256 (Secure Hash Algorithm 256-bit) que utiliza Bitcoin, toma cualquier dato de entrada (un texto, una imagen, una transacción, un bloque entero) y lo convierte en una cadena de caracteres de longitud fija, aparentemente aleatoria. Este proceso tiene propiedades cruciales que lo diferencian de un simple hash code:

- Determinista: La misma entrada siempre producirá la misma salida. Si aplicas SHA-256 a la palabra "Hola", siempre obtendrás el mismo resultado, sin importar cuántas veces lo hagas.

- Eficiente: Calcular el hash de cualquier dato es un proceso computacionalmente muy rápido.

- Resistente a la Preimagen (Unidireccional): Es prácticamente imposible deducir los datos de entrada originales a partir del hash de salida. Es una calle de un solo sentido.

- Resistente a Colisiones: Es computacionalmente inviable encontrar dos entradas diferentes que produzcan el mismo hash de salida. La probabilidad es tan astronómicamente baja que se considera imposible a efectos prácticos.

Esta última propiedad es la que marca la diferencia fundamental. Mientras que en Java una colisión es un inconveniente manejable, en el mundo cripto una colisión sería catastrófica, ya que rompería la integridad y la confianza en todo el sistema.

Aplicaciones Clave del Hash en el Ecosistema Cripto

Ahora que entendemos la potencia de un hash criptográfico, veamos cómo se convierte en el pilar que sostiene a las criptomonedas y la blockchain.

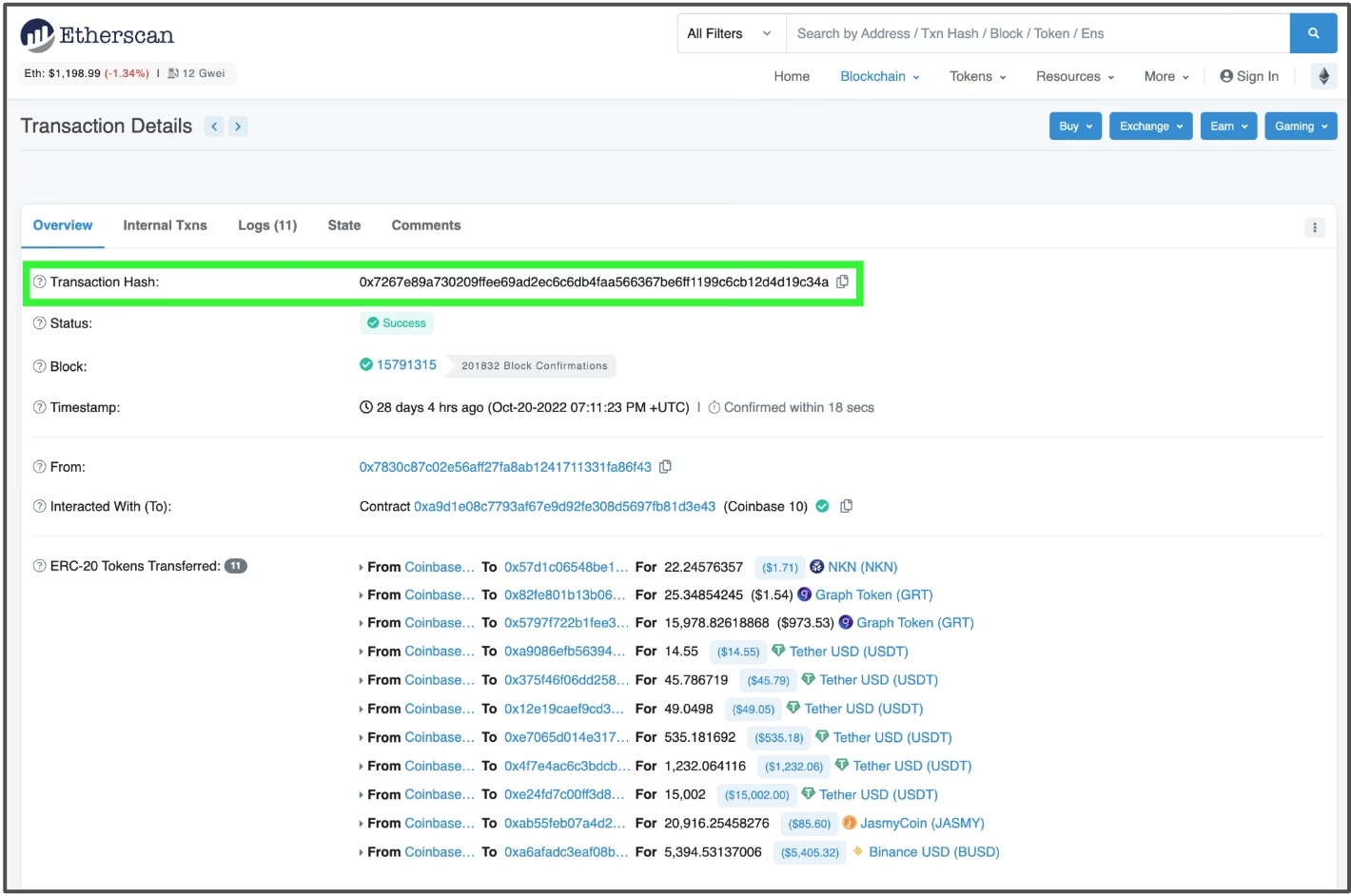

1. Identificación y Verificación de Transacciones

Cada vez que se realiza una transacción en una red como Bitcoin, todos sus detalles (emisor, receptor, cantidad, etc.) se agrupan y se les aplica una función de hash. El resultado es el ID de la transacción (TxID). Si alguien intentara modificar un solo detalle de esa transacción, aunque sea cambiar una coma, el hash resultante sería completamente diferente. Esto permite a cualquiera verificar de forma instantánea y matemática que una transacción no ha sido alterada.

2. La Creación de la Cadena de Bloques (Blockchain)

Aquí es donde la magia ocurre. Cada bloque en la blockchain contiene un conjunto de transacciones validadas y, crucialmente, contiene el hash del bloque anterior. Luego, se calcula el hash de todo este nuevo bloque (incluyendo el hash del anterior). Este nuevo hash se incluirá en el siguiente bloque que se cree, y así sucesivamente. Esto crea una cadena entrelazada matemáticamente. Si un atacante quisiera alterar una transacción en un bloque antiguo, cambiaría el hash de ese bloque. Esto, a su vez, cambiaría el hash del siguiente bloque (porque contenía el hash del original), y así en una reacción en cadena hasta el final. La red detectaría inmediatamente esta inconsistencia, haciendo que la blockchain sea efectivamente inmutable.

3. El Proceso de Minería y la Prueba de Trabajo (Proof-of-Work)

El proceso de minería en criptomonedas como Bitcoin es, en esencia, una competencia para resolver un acertijo basado en hashes. Los mineros agrupan nuevas transacciones en un bloque candidato y luego deben encontrar un número especial, llamado 'nonce', que, al ser añadido al resto de los datos del bloque y pasado por la función de hash (SHA-256), produzca un resultado que cumpla ciertos requisitos (por ejemplo, que empiece con una cantidad específica de ceros). El primero que encuentra este nonce 'gana' el derecho de añadir el bloque a la cadena y recibe una recompensa. Este proceso requiere una enorme cantidad de poder computacional, lo que asegura la red y garantiza el consenso distribuido.

Tabla Comparativa: Hash en Programación vs. Hash Criptográfico

| Característica | Java hashCode() | Hash Criptográfico (ej. SHA-256) |

|---|---|---|

| Propósito Principal | Optimización de rendimiento en estructuras de datos. | Seguridad, integridad y verificación de datos. |

| Tamaño de Salida | Fijo (32 bits). | Fijo (256 bits para SHA-256). |

| Resistencia a Colisiones | Baja. Las colisiones son posibles y esperadas. | Extremadamente alta. Encontrar una colisión es inviable. |

| Reversibilidad | No diseñado para ser irreversible, pero no es su función. | Totalmente irreversible (resistente a preimagen). |

| Caso de Uso Típico | HashMaps, HashSets para búsquedas rápidas. | Blockchain, firmas digitales, verificación de archivos. |

Preguntas Frecuentes (FAQ)

¿Un hash es lo mismo que la encriptación?

No. Son conceptos diferentes. La encriptación es un proceso de dos vías: puedes encriptar datos para hacerlos ilegibles y luego desencriptarlos con una clave para volver a su estado original. El hashing, en cambio, es un proceso de una sola vía. No puedes 'des-hashear' un dato para obtener el original. Su propósito no es ocultar información, sino verificar su integridad.

¿Qué pasaría si alguien lograra encontrar una colisión en SHA-256?

Teóricamente, si alguien encontrara una manera de crear dos transacciones diferentes (por ejemplo, una que te paga 1 BTC y otra que paga 1 BTC a un ladrón) que produzcan el mismo hash, podría socavar la seguridad de Bitcoin. Podría enviar una transacción a la red y luego, después de confirmada, presentar la otra con el mismo hash, creando confusión y permitiendo un doble gasto. Por esta razón, la seguridad de los algoritmos de hash es de suma importancia y se investiga constantemente.

¿Todas las criptomonedas utilizan SHA-256?

No. Aunque Bitcoin popularizó el SHA-256, otras criptomonedas utilizan diferentes algoritmos de hash para diversos propósitos, como diferenciar su proceso de minería. Por ejemplo, Litecoin utiliza Scrypt, y Ethereum (antes de su paso a Proof-of-Stake) utilizaba Ethash.

Conclusión: El Guardián Silencioso de la Revolución Digital

Desde un simple identificador en un lenguaje de programación hasta el mecanismo que garantiza la inmutabilidad de un sistema financiero global y descentralizado, el concepto de hash ha recorrido un largo camino. Es el guardián silencioso que asegura que cada transacción, cada bloque y cada dato en la blockchain sea auténtico y no haya sido manipulado. La próxima vez que escuches sobre la seguridad de Bitcoin o la integridad de la tecnología blockchain, recuerda que todo se sostiene sobre este elegante y poderoso pilar matemático: el hash, el verdadero ADN de la confianza digital.

Si quieres conocer otros artículos parecidos a El Hash: El ADN Digital de las Criptomonedas puedes visitar la categoría Tecnología.