15/02/2025

En el universo de los contratos inteligentes, una de las preguntas más fundamentales y críticas es: ¿quién está ejecutando esta función? La capacidad de identificar al llamador es la piedra angular de la seguridad, el control de acceso y la lógica de negocio en la blockchain. En el mundo de Ethereum y las cadenas compatibles con la EVM, la variable global msg.sender es la respuesta casi instintiva a esta pregunta. Sin embargo, al explorar otros ecosistemas de alto rendimiento como Solana, nos encontramos con una realidad sorprendente: no existe un equivalente directo. Esta diferencia fundamental en la arquitectura no es un simple detalle técnico; define cómo los desarrolladores deben pensar y construir aplicaciones descentralizadas seguras y eficientes en cada plataforma.

Este artículo se sumerge en las profundidades de la identificación del llamador en el desarrollo de smart contracts. Exploraremos en detalle qué es `msg.sender` y sus compañeros `tx.origin`, `msg.value` y `msg.data` en Solidity. Luego, viajaremos al ecosistema de Solana para desentrañar cómo maneja la autenticación y autorización a través de su modelo de cuentas y firmantes, y cómo el framework Anchor facilita la implementación de patrones de seguridad robustos como `onlyOwner`. Prepárate para una comparación exhaustiva que te equipará con el conocimiento necesario para navegar las particularidades de estos dos gigantes de la blockchain.

- El Mundo de Solidity: `msg.sender` y `tx.origin`

- Solana: Un Paradigma Diferente sin `msg.sender`

- Tabla Comparativa: Solidity (EVM) vs. Solana

- Implementando el Patrón `onlyOwner` en Solana

- Más Allá del Remitente: `msg.value` y `msg.data`

- La Base de Todo: Firmas Criptográficas

- Preguntas Frecuentes (FAQ)

- Conclusión

El Mundo de Solidity: `msg.sender` y `tx.origin`

En Solidity, el lenguaje de programación por excelencia para la Ethereum Virtual Machine (EVM), existen variables globales que proporcionan información crucial sobre la transacción en curso. Dos de las más importantes para la identificación del llamador son `msg.sender` y `tx.origin`.

¿Qué es `msg.sender`?

`msg.sender` es una variable de tipo `address payable` que contiene la dirección del contrato o cuenta que realizó la llamada directa a la función actual. Es el identificador más utilizado para la autorización. Si una cuenta de usuario (Externally Owned Account - EOA) llama directamente a una función de tu contrato, `msg.sender` será la dirección de ese usuario. Si el Contrato A llama a una función del Contrato B, dentro de esa función en el Contrato B, `msg.sender` será la dirección del Contrato A.

Este mecanismo es simple, efectivo y la base para la mayoría de los modificadores de control de acceso, como el famoso `onlyOwner`, que verifica si `msg.sender` es igual a la dirección del propietario almacenada en el contrato.

`tx.origin`: El Origen de la Cadena

`tx.origin` es otra variable global de tipo `address payable`. A diferencia de `msg.sender`, `tx.origin` siempre se refiere a la cuenta de usuario (EOA) que firmó y originó la transacción completa. No importa cuántas llamadas entre contratos haya en el medio; `tx.origin` siempre será el punto de partida.

Aunque pueda parecer útil, usar `tx.origin` para la autorización es una práctica de seguridad muy peligrosa y desaconsejada. Un atacante podría crear un contrato malicioso que engañe a un usuario para que lo llame. Si este contrato malicioso luego llama a tu contrato, tu contrato vería al usuario original como `tx.origin`, potencialmente otorgándole al contrato del atacante acceso a funciones protegidas en nombre del usuario. Esta es una clásica vulnerabilidad de phishing de contratos.

Solana: Un Paradigma Diferente sin `msg.sender`

Cuando los desarrolladores provenientes de Solidity llegan a Solana, una de sus primeras sorpresas es la ausencia total de un equivalente a `msg.sender`. El modelo de programación de Solana es fundamentalmente distinto. En lugar de tener una variable global que mágicamente contiene la dirección del llamador, Solana requiere que todas las cuentas que participarán en una transacción sean pasadas explícitamente como parte de la instrucción.

La autenticación se maneja a través de los "firmantes" (Signers). El equivalente más cercano a `tx.origin` es la dirección de la cuenta que ha firmado la transacción. Para verificar quién está autorizado a ejecutar una instrucción, el programa de Solana (el equivalente a un smart contract) simplemente comprueba si una de las cuentas pasadas ha firmado la transacción.

Identificando al Firmante en Anchor

El framework Anchor simplifica enormemente este proceso. Para requerir que una cuenta específica haya firmado la transacción, simplemente la defines con el tipo `Signer` en el contexto de tu función.

Por ejemplo, en la estructura de cuentas de una función, puedes declarar:

#[derive(Accounts)]

pub struct Initialize<'info> {

#[account(mut)]

pub signer1: Signer<'info>,

}

Cuando se llama a la función, el runtime de Anchor verificará automáticamente que la cuenta proporcionada para `signer1` es, de hecho, un firmante de la transacción. Si no lo es, la transacción fallará. De esta manera, puedes acceder a la clave pública (la dirección) del firmante de forma segura dentro de tu lógica de programa.

Múltiples Firmantes: Una Capacidad Nativa

Una de las características poderosas de Solana es su capacidad para manejar múltiples firmantes en una sola transacción de forma nativa. Esto es ideal para casos de uso como las billeteras multi-firma (multisig). En Anchor, esto es tan simple como agregar más cuentas de tipo `Signer` al contexto de la instrucción:

#[derive(Accounts)]

pub struct Initialize<'info> {

pub signer1: Signer<'info>,

pub signer2: Signer<'info>,

}

El programa ahora requerirá que dos cuentas diferentes firmen la transacción para que sea válida. Esto contrasta con la EVM, donde las soluciones multisig generalmente requieren contratos más complejos para gestionar las firmas de forma interna.

Tabla Comparativa: Solidity (EVM) vs. Solana

Para visualizar mejor las diferencias, aquí tienes una tabla comparativa:

| Característica | Solidity (EVM) | Solana |

|---|---|---|

| Llamador Inmediato | msg.sender (variable global implícita) |

No existe un equivalente directo. |

| Origen de la Transacción | tx.origin (variable global implícita) |

La cuenta firmante (Signer), pasada explícitamente. |

| Múltiples Firmantes | Se implementa a nivel de contrato (ej. Gnosis Safe). | Soportado nativamente a nivel de transacción. |

| Patrón "Solo Propietario" | Modificador que comprueba require(msg.sender == owner). |

Restricción de cuenta o atributo #[access_control] que compara la clave del firmante con una dirección almacenada. |

Implementando el Patrón `onlyOwner` en Solana

El patrón `onlyOwner` (solo propietario) es un estándar de seguridad para restringir funciones críticas. En Solana con Anchor, se puede implementar de manera muy elegante usando el atributo `#[access_control]`. Este atributo ejecuta una función de verificación antes de la lógica principal de la instrucción.

La función de verificación (`check` en el ejemplo) recibe el contexto de las cuentas y puede realizar las comprobaciones necesarias. Para un patrón `onlyOwner`, se compararía la clave pública del firmante con una dirección de propietario predefinida o almacenada en una cuenta de datos. La macro `require_keys_eq!` es perfecta para esto, revirtiendo la transacción con un error personalizado si las claves no coinciden.

Este enfoque es explícito y seguro, asegurando que solo la dirección correcta, que además debe firmar la transacción, pueda ejecutar la lógica protegida.

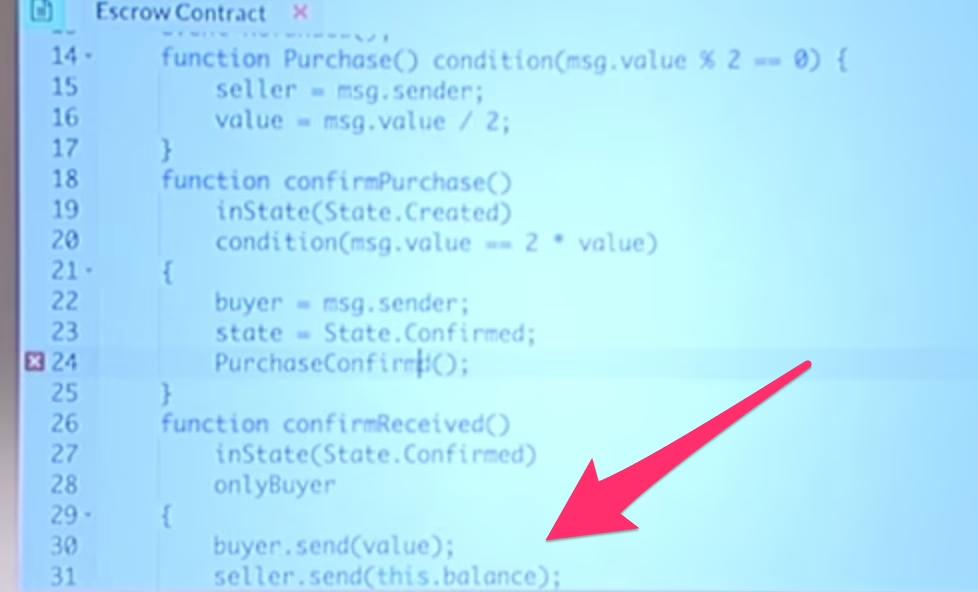

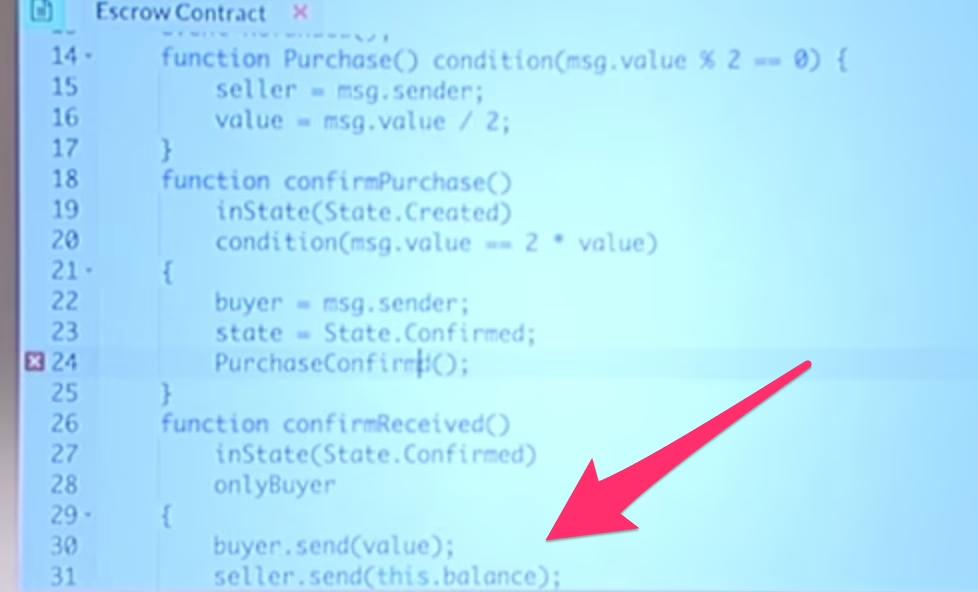

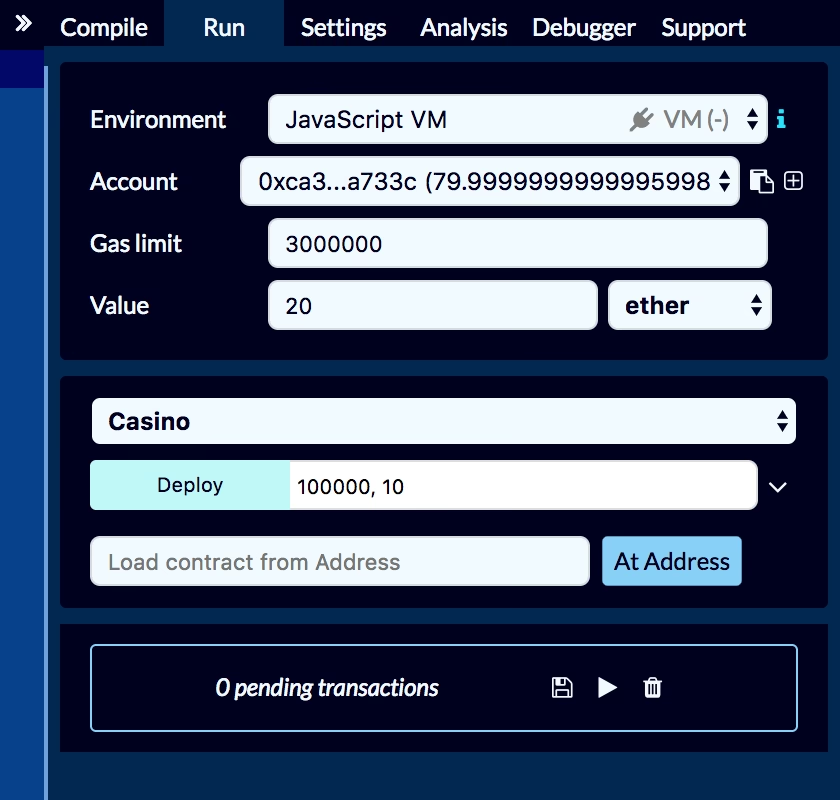

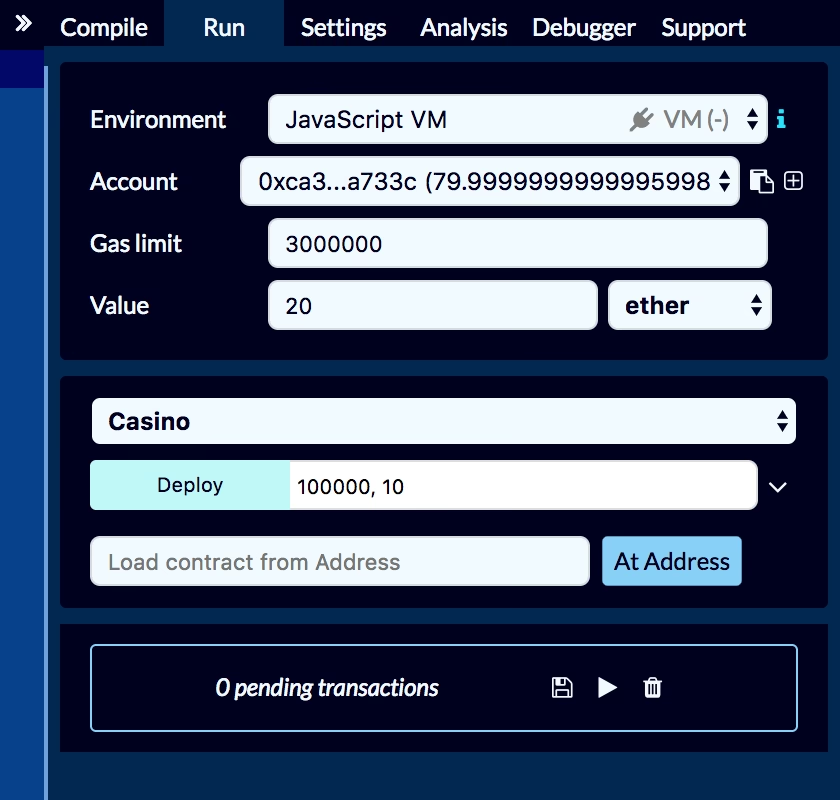

Más Allá del Remitente: `msg.value` y `msg.data`

Volviendo a Solidity, `msg.sender` no es la única variable global útil. Otras dos son `msg.value` y `msg.data`.

- `msg.value`: Representa la cantidad de Ether (en Wei) enviada con la llamada a la función. Es crucial para funciones `payable`. Sin embargo, su uso dentro de bucles puede ser extremadamente peligroso. El valor de `msg.value` permanece constante durante toda la ejecución de la transacción. Si un contrato lo verifica dentro de un bucle para procesar múltiples pagos, un atacante podría reutilizar el mismo `msg.value` para reclamar más fondos de los que envió. El hack de Opyn en 2020, que resultó en una pérdida de más de $370,000, fue un ejemplo notorio de esta vulnerabilidad.

- `msg.data`: Contiene el `calldata` completo de la llamada a la función. Esto incluye el selector de función (los primeros 4 bytes, que identifican qué función se está llamando) y los argumentos de la función, codificados. Es una matriz de bytes dinámica y es la información de bajo nivel que la EVM utiliza para ejecutar la llamada correcta.

La Base de Todo: Firmas Criptográficas

Independientemente de la plataforma, ya sea identificando un `msg.sender` o un `Signer`, el mecanismo subyacente es el mismo: las firmas criptográficas. Cada cuenta de usuario (EOA) está asociada a un par de claves: una privada y una pública. La clave privada, que debe mantenerse en secreto absoluto, se utiliza para firmar transacciones. Esta firma es una prueba matemática de que el propietario de la clave privada autorizó la transacción, sin revelar la clave en sí.

La firma, junto con la transacción, se envía a la red. Los nodos pueden usar la firma y la clave pública (de la cual se deriva la dirección) para verificar criptográficamente que la transacción es auténtica y no ha sido manipulada. Este proceso, basado en algoritmos como ECDSA (Elliptic Curve Digital Signature Algorithm), es lo que garantiza la autenticidad, integridad y el no repudio en las blockchains.

Preguntas Frecuentes (FAQ)

¿Cuál es la diferencia principal entre `msg.sender` y `tx.origin`?

`msg.sender` es el llamador inmediato (que puede ser otro contrato), mientras que `tx.origin` es siempre la cuenta de usuario original que inició toda la cadena de llamadas. Usar `tx.origin` para autorización es inseguro.

¿Por qué Solana no tiene `msg.sender`?

El modelo de Solana es explícito. Requiere que todas las cuentas involucradas en una transacción se listen de antemano. La autenticación se basa en verificar qué cuentas de esa lista han firmado la transacción, en lugar de depender de una variable global implícita.

¿Es seguro usar `msg.value` en un bucle en Solidity?

No, es muy peligroso. `msg.value` es constante durante toda la transacción. Usarlo en un bucle para múltiples desembolsos puede permitir que un atacante drene fondos del contrato al reutilizar el mismo valor en cada iteración.

¿Cómo puedo restringir una función a un solo propietario en Solana?

Usando el framework Anchor, puedes usar el atributo `#[access_control]` para definir una función de verificación. Esta función comprobará que la clave pública de la cuenta `Signer` que se pasa a la instrucción es igual a la dirección del propietario almacenada.

Conclusión

Comprender cómo identificar y autorizar a los llamadores es una habilidad no negociable para cualquier desarrollador de contratos inteligentes. Mientras que Solidity y la EVM ofrecen un modelo implícito y conveniente con `msg.sender`, este viene con sus propias complejidades y riesgos, como la confusión con `tx.origin`. Por otro lado, el modelo explícito de Solana, aunque puede parecer más verboso al principio, promueve una mayor claridad y elimina ciertas clases de vulnerabilidades al forzar al desarrollador a declarar todas las cuentas y sus roles. Dominar ambos paradigmas te permitirá construir aplicaciones descentralizadas más seguras, robustas y eficientes, sin importar la blockchain que elijas.

Si quieres conocer otros artículos parecidos a Msg.sender: ¿Quién llama a tu Contrato Inteligente? puedes visitar la categoría Criptomonedas.