26/07/2022

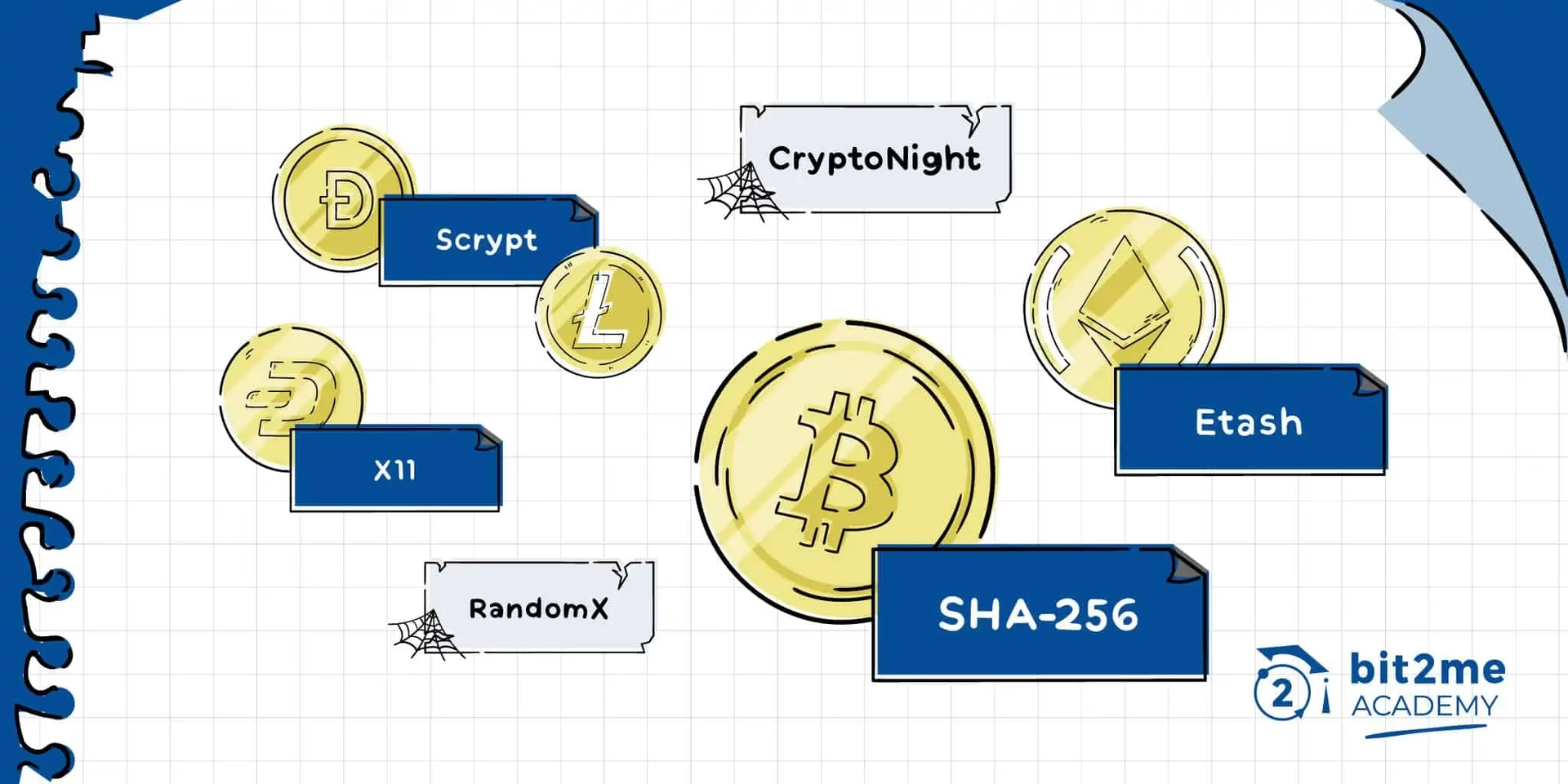

Cuando surge la pregunta sobre qué algoritmo utiliza Bitcoin, la respuesta es más compleja y fascinante que un simple nombre. Bitcoin no se basa en un único algoritmo mágico, sino en una elegante sinfonía de varios componentes criptográficos y protocolos que, al trabajar juntos, crean un sistema descentralizado, seguro y robusto para la transferencia de valor. En el corazón de esta revolución digital se encuentran principalmente el algoritmo de hashing SHA-256 y el mecanismo de consenso conocido como Prueba de Trabajo o Proof-of-Work. Comprender cómo interactúan estas piezas es fundamental para desvelar el verdadero genio detrás de la primera y más importante criptomoneda.

Este artículo se sumerge en las profundidades técnicas de Bitcoin, desglosando cada componente algorítmico para ofrecer una visión clara de su funcionamiento. Desde la forma en que se asegura cada transacción hasta el proceso que permite la creación de nuevas monedas, exploraremos la arquitectura que ha permitido a Bitcoin operar ininterrumpidamente durante más de una década sin una autoridad central.

- El Fundamento: Red P2P y Criptografía

- SHA-256: El Algoritmo de Hashing de Bitcoin

- Firmas Digitales y Criptografía Asimétrica (ECDSA)

- Proof-of-Work (PoW): El Consenso a través del Esfuerzo Computacional

- Tabla Comparativa de Algoritmos en Bitcoin

- Preguntas Frecuentes (FAQ)

- Conclusión: Una Obra Maestra de Ingeniería

El Fundamento: Red P2P y Criptografía

Antes de hablar de algoritmos específicos, debemos entender el entorno en el que operan. Bitcoin funciona sobre una red peer-to-peer (P2P) o red de pares. Esto significa que no hay un servidor central o una entidad que controle las transacciones. En cambio, miles de computadoras (nodos) en todo el mundo se comunican entre sí, compartiendo y validando información. Si compartes una transacción con un nodo, esta se propagará por toda la red hasta que todos los participantes la conozcan.

Para que este sistema funcione sin una autoridad central, necesita una forma de garantizar la integridad y la seguridad de los datos. Aquí es donde entra en juego la criptografía. Bitcoin utiliza dos herramientas criptográficas principales: funciones hash y firmas digitales.

SHA-256: El Algoritmo de Hashing de Bitcoin

El algoritmo de hashing es el caballo de batalla de Bitcoin. Específicamente, utiliza el SHA-256 (Secure Hash Algorithm 256-bit). Una función hash toma una entrada de cualquier tamaño (un texto, un archivo, un conjunto de datos de transacción) y produce una salida de tamaño fijo, en este caso, de 256 bits. Esta salida se conoce como "hash".

Un buen algoritmo de hashing, como SHA-256, tiene propiedades cruciales:

- Determinista: La misma entrada siempre producirá la misma salida.

- Eficiente: Es rápido calcular el hash de cualquier dato de entrada.

- Resistente a la preimagen (unidireccional): Es computacionalmente inviable revertir el proceso, es decir, encontrar la entrada original a partir del hash.

- Sensible a los cambios (efecto avalancha): Un cambio mínimo en la entrada (como cambiar una sola letra) produce un hash completamente diferente.

- Resistente a colisiones: Es extremadamente difícil encontrar dos entradas diferentes que produzcan el mismo hash.

En Bitcoin, SHA-256 se utiliza en múltiples lugares. El más importante es en el proceso de minería (Proof-of-Work), donde los mineros deben encontrar un hash con ciertas características. También se utiliza para generar las direcciones de Bitcoin a partir de las claves públicas, añadiendo una capa de seguridad y acortando su longitud.

Firmas Digitales y Criptografía Asimétrica (ECDSA)

Para garantizar que solo el propietario de los bitcoins pueda gastarlos, la red utiliza firmas digitales. Esto se logra mediante la criptografía asimétrica, también conocida como criptografía de clave pública-privada. El algoritmo específico que usa Bitcoin es el Algoritmo de Firma Digital de Curva Elíptica (ECDSA).

Así es como funciona:

- Generación de claves: Cada usuario genera un par de claves matemáticamente relacionadas: una clave privada y una clave pública.

- Clave Privada: Es un número secreto que solo el propietario conoce. Es el equivalente a la contraseña maestra de tus fondos. ¡Quien tenga la clave privada, controla los bitcoins!

- Clave Pública: Se deriva de la clave privada y se puede compartir con cualquiera. A partir de la clave pública se genera la dirección de Bitcoin a la que otros pueden enviar fondos.

- Firma de Transacciones: Cuando quieres enviar bitcoins, creas un mensaje de transacción y lo "firmas" usando tu clave privada. Esta firma es una prueba criptográfica de que tú, y solo tú, autorizaste esa transacción.

- Verificación: Cualquier persona en la red puede usar tu clave pública (que es conocida) para verificar que la firma es válida para esa transacción específica. Sin embargo, no pueden usar la clave pública para falsificar tu firma o deducir tu clave privada.

Gracias a ECDSA, la red puede confirmar la autenticidad de cada transacción sin necesidad de que las claves privadas se revelen jamás.

Proof-of-Work (PoW): El Consenso a través del Esfuerzo Computacional

Aquí es donde todo se une. ¿Cómo se decide qué transacciones son válidas y en qué orden se añaden al registro público (la Blockchain)? La respuesta es el mecanismo de consenso de Bitcoin: la Prueba de Trabajo o Proof-of-Work.

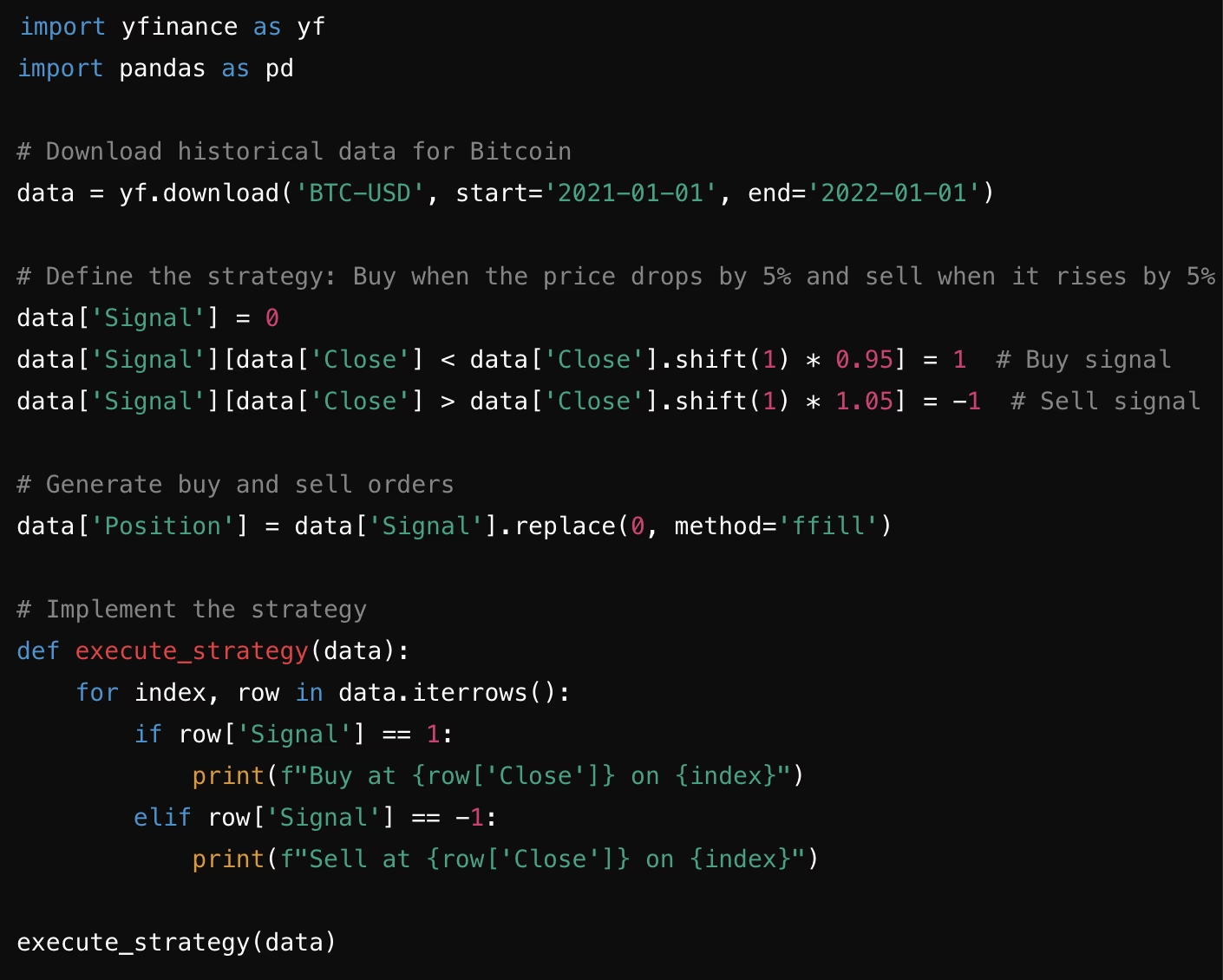

Los mineros son participantes de la red que compiten para resolver un complejo acertijo matemático. Este acertijo consiste en agrupar un conjunto de transacciones pendientes en un "bloque" y luego encontrar un número especial, llamado "nonce", tal que cuando se combina con los datos del bloque y se le aplica el hash SHA-256 (dos veces), el resultado sea un hash que comience con un número específico de ceros.

Debido al efecto avalancha del SHA-256, no hay atajos. Los mineros deben probar miles de millones de nonces por segundo, un proceso que requiere una inmensa cantidad de poder computacional y, por lo tanto, de energía. El primer minero que encuentra un hash válido "gana" la ronda, transmite su bloque a la red y recibe una recompensa en forma de nuevos bitcoins (la recompensa de bloque) más las comisiones de las transacciones incluidas.

Este proceso cumple dos funciones vitales:

- Seguridad: Para alterar una transacción pasada, un atacante tendría que rehacer el trabajo de ese bloque y de todos los bloques posteriores, lo que requeriría más poder computacional que el resto de la red combinada, algo prácticamente imposible.

- Creación de Moneda: Es el mecanismo por el cual se emiten nuevos bitcoins de manera controlada y predecible.

Tabla Comparativa de Algoritmos en Bitcoin

| Componente | Algoritmo / Protocolo Principal | Función en Bitcoin |

|---|---|---|

| Hashing (Minería y Direcciones) | SHA-256 | Crear una huella digital única para los datos del bloque y asegurar la integridad de la información. |

| Firmas Digitales | ECDSA | Permitir a los usuarios autorizar transacciones de forma segura utilizando su par de claves pública-privada. |

| Consenso | Proof-of-Work (PoW) | Validar transacciones, asegurar la red contra ataques y regular la creación de nuevos bloques y monedas. |

| Ajuste de Dificultad | Algoritmo de Ajuste de Dificultad | Mantener el tiempo de creación de bloques en un promedio de 10 minutos, ajustando la dificultad del acertijo de PoW. |

Preguntas Frecuentes (FAQ)

¿Bitcoin usa un solo algoritmo?

No. Bitcoin es un sistema complejo que utiliza una combinación de algoritmos y protocolos. Los más importantes son SHA-256 para el hashing, ECDSA para las firmas digitales y Proof-of-Work como mecanismo de consenso.

¿Por qué la minería de Bitcoin consume tanta energía?

El consumo de energía es una característica intrínseca del algoritmo Proof-of-Work. La "prueba" de que un minero ha realizado el trabajo necesario para validar un bloque es precisamente el gasto computacional (y energético) que ha invertido. Esta barrera de coste es lo que hace que atacar la red sea extremadamente caro y, por tanto, inviable.

¿Es posible cambiar los algoritmos de Bitcoin?

Sí, teóricamente es posible, pero requeriría un consenso abrumador de la comunidad de usuarios, desarrolladores y mineros. Un cambio de esta magnitud se implementaría a través de un "hard fork" (bifurcación dura), donde se crea una nueva versión del software que no es compatible con la anterior. Ha habido propuestas para cambiar a otros algoritmos de consenso, pero ninguna ha ganado suficiente tracción para ser implementada en Bitcoin.

¿Qué es el ajuste de la dificultad de minado?

Es un mecanismo algorítmico que se recalibra cada 2016 bloques (aproximadamente cada dos semanas). Su objetivo es mantener el tiempo promedio de creación de un nuevo bloque en torno a los 10 minutos. Si los mineros están encontrando bloques demasiado rápido (porque ha aumentado el poder computacional de la red), la dificultad aumenta. Si los encuentran demasiado lento, la dificultad disminuye. Esto asegura una emisión de bitcoins constante y predecible.

Conclusión: Una Obra Maestra de Ingeniería

En resumen, Bitcoin no depende de un solo algoritmo, sino de la interacción armoniosa de varias tecnologías criptográficas probadas. El uso de SHA-256 garantiza la integridad de los datos, ECDSA asegura la propiedad de los fondos y el ingenioso mecanismo de Proof-of-Work une todo, proporcionando un método para lograr un consenso descentralizado y seguro. Es esta combinación la que convierte a Bitcoin en una invención revolucionaria, una solución elegante al problema de crear un sistema monetario digital que no dependa de la confianza en terceros.

Si quieres conocer otros artículos parecidos a El Algoritmo de Bitcoin: La Clave de su Éxito puedes visitar la categoría Tecnología.