09/08/2024

En el fascinante universo de las criptomonedas, Bitcoin reina como el pionero y el referente principal. Pero, ¿alguna vez te has preguntado qué es lo que le da su increíble robustez y fiabilidad? La respuesta no está en una bóveda bancaria ni en un gobierno, sino en un código elegante y poderoso: su algoritmo. El funcionamiento de Bitcoin se sustenta sobre una base criptográfica que garantiza que cada transacción sea segura, inmutable y verificable por cualquier persona en el mundo, sin necesidad de intermediarios. Este pilar fundamental es el algoritmo SHA-256, integrado dentro de un ingenioso mecanismo de consenso conocido como Prueba de Trabajo (Proof of Work).

Comprender cómo funciona este algoritmo no es solo para expertos en informática; es esencial para cualquier persona que desee entender el verdadero valor y la innovación detrás de Bitcoin. En este artículo, desglosaremos de manera clara y completa el rol del SHA-256, cómo asegura las transacciones y cómo la Prueba de Trabajo lo utiliza para crear nuevos bloques y mantener la red descentralizada y a salvo de ataques.

¿Qué es Exactamente el Algoritmo de Bitcoin?

Cuando hablamos del "algoritmo de Bitcoin", en realidad nos referimos a dos componentes que trabajan en perfecta sintonía:

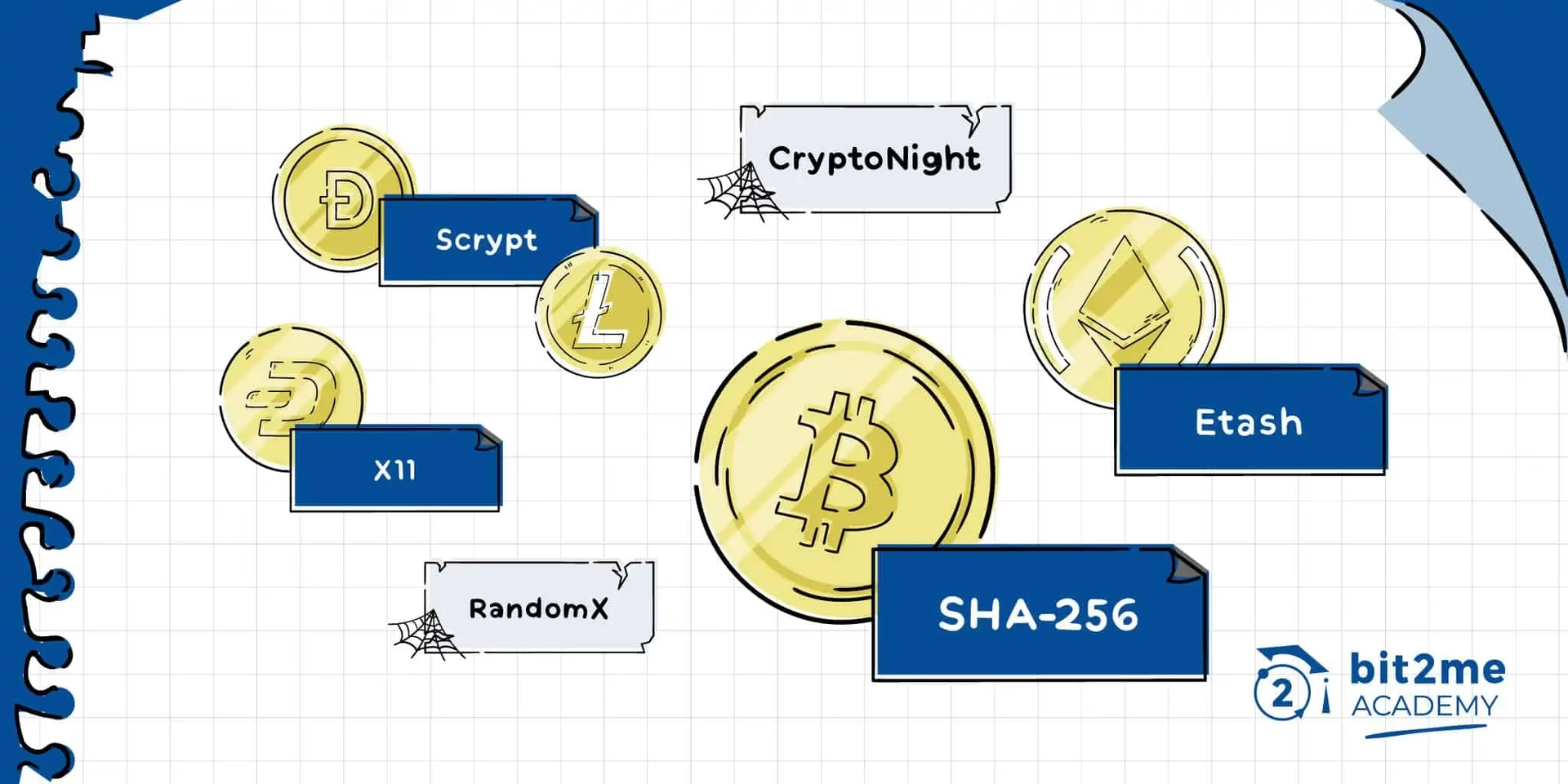

- El Algoritmo de Hash Criptográfico: SHA-256 (Secure Hash Algorithm 256-bit).

- El Algoritmo de Consenso: Proof of Work (Prueba de Trabajo o PoW).

El SHA-256 es la herramienta, mientras que la Prueba de Trabajo es el sistema que utiliza dicha herramienta para construir y asegurar la cadena de bloques (blockchain). Pensemos en el SHA-256 como un martillo y en la Prueba de Trabajo como las instrucciones de construcción que indican cómo y dónde usar ese martillo para edificar una fortaleza digital.

SHA-256: La Huella Digital Única

El SHA-256 es una función hash criptográfica desarrollada por la Agencia de Seguridad Nacional (NSA) de los Estados Unidos. Su principal característica es que toma cualquier tipo de dato de entrada (un texto, un archivo, un conjunto de transacciones) y lo convierte en una salida de tamaño fijo: una cadena de 256 bits, que comúnmente se representa como una secuencia de 64 caracteres alfanuméricos.

Esta "huella digital" o "hash" tiene propiedades cruciales para la seguridad de Bitcoin:

- Es determinista: La misma entrada siempre producirá la misma salida. Si aplicas SHA-256 a la palabra "Bitcoin", siempre obtendrás el mismo hash de 64 caracteres.

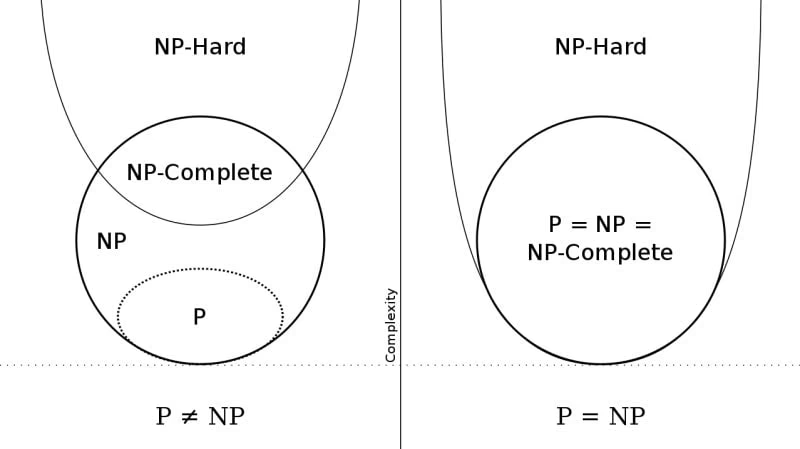

- Es unidireccional: Es extremadamente fácil calcular el hash a partir de los datos de entrada, pero es computacionalmente imposible hacer el proceso inverso, es decir, deducir los datos originales a partir del hash.

- Efecto avalancha: Un cambio mínimo en la entrada, incluso un solo carácter, provoca un cambio drástico y completamente diferente en el hash de salida. Esto garantiza la integridad de los datos; si alguien intentara modificar una transacción, su hash cambiaría por completo, alertando a toda la red de la manipulación.

- Resistencia a colisiones: Es prácticamente imposible encontrar dos entradas diferentes que generen el mismo hash. La probabilidad es tan baja que se considera una imposibilidad matemática en la práctica.

La Prueba de Trabajo (PoW): Asegurando la Red con Esfuerzo Computacional

Aquí es donde la genialidad de Satoshi Nakamoto entra en juego. El SHA-256 por sí solo no es suficiente. La Prueba de Trabajo es el mecanismo que utiliza este algoritmo para que la adición de nuevos bloques de transacciones a la blockchain sea un proceso difícil, costoso y que requiera un esfuerzo real.

Este proceso es lo que conocemos como minería. Así funciona:

- Agrupación de transacciones: Los mineros recogen las transacciones pendientes de la red y las agrupan en un bloque candidato.

- El desafío criptográfico: Para que este bloque sea considerado válido y se añada a la cadena, los mineros deben resolver un complejo acertijo matemático. El desafío consiste en encontrar un número, llamado "nonce", que, al ser combinado con los datos del bloque (transacciones, marca de tiempo, el hash del bloque anterior, etc.) y pasado por el algoritmo SHA-256, genere un hash que cumpla con un requisito específico: empezar con un determinado número de ceros.

- Fuerza bruta: No hay un atajo para encontrar este "nonce". Los mineros deben probar billones de combinaciones por segundo, cambiando el nonce constantemente hasta que, por pura casualidad, uno de ellos da con el hash correcto. Este proceso de prueba y error masivo es la "Prueba de Trabajo".

- Validación y recompensa: El primer minero que encuentra la solución, transmite su bloque y la prueba (el hash válido) al resto de la red. Los demás nodos verifican rápidamente que la solución es correcta (recordemos que verificar es fácil, encontrarlo es difícil). Si todo está en orden, el bloque se añade a la blockchain y el minero afortunado recibe una recompensa en forma de nuevos bitcoins y las comisiones de las transacciones incluidas en el bloque.

Este mecanismo hace que sea extremadamente caro y difícil para un actor malicioso intentar reescribir la historia de la blockchain, ya que necesitaría rehacer el trabajo computacional de todos los bloques posteriores, una hazaña que requeriría más del 51% del poder computacional total de la red.

Tabla Comparativa de Algoritmos Hash

Para poner en perspectiva la robustez del SHA-256, es útil compararlo con otros algoritmos de hashing, algunos de los cuales ya se consideran obsoletos.

| Algoritmo | Longitud del Hash | Nivel de Seguridad | Ejemplo de Uso |

|---|---|---|---|

| MD5 | 128 bits | Inseguro (vulnerable a colisiones) | Verificación de integridad de archivos (obsoleto) |

| SHA-1 | 160 bits | Inseguro (vulnerable a colisiones) | Firmas de código, certificados (en desuso) |

| SHA-256 | 256 bits | Muy Seguro | Bitcoin, SSL, TLS |

| Scrypt | Variable | Seguro (intensivo en memoria) | Litecoin, Dogecoin |

Preguntas Frecuentes (FAQ)

¿Es el algoritmo SHA-256 completamente invulnerable?

En la práctica y con la tecnología actual, sí. Romper el SHA-256 requeriría una cantidad de poder computacional que está más allá de cualquier supercomputadora existente. La única amenaza teórica a largo plazo es el desarrollo de la computación cuántica a gran escala, pero incluso entonces, la comunidad de Bitcoin podría optar por migrar a un algoritmo resistente a la computación cuántica a través de un consenso y una actualización de la red (hard fork).

¿Por qué la minería de Bitcoin consume tanta energía?

El alto consumo de energía es una característica intrínseca y necesaria del modelo de Prueba de Trabajo. La dificultad del acertijo criptográfico se ajusta automáticamente cada 2016 bloques (aproximadamente cada dos semanas) para asegurar que, sin importar cuántos mineros se unan a la red, un bloque se genere en promedio cada 10 minutos. Este esfuerzo computacional masivo y constante es lo que ancla la seguridad de Bitcoin al mundo físico, haciendo que los ataques sean económicamente inviables.

¿Podría Bitcoin cambiar su algoritmo a uno más eficiente?

Teóricamente, es posible. Sin embargo, requeriría un acuerdo abrumador de toda la comunidad (desarrolladores, mineros, nodos y usuarios) para implementar un cambio tan fundamental a través de un "hard fork". La Prueba de Trabajo, a pesar de su consumo energético, ha demostrado ser el mecanismo de consenso más seguro y probado durante más de una década, por lo que un cambio es altamente improbable en el futuro cercano.

En resumen, ¿cómo protege el algoritmo mis Bitcoins?

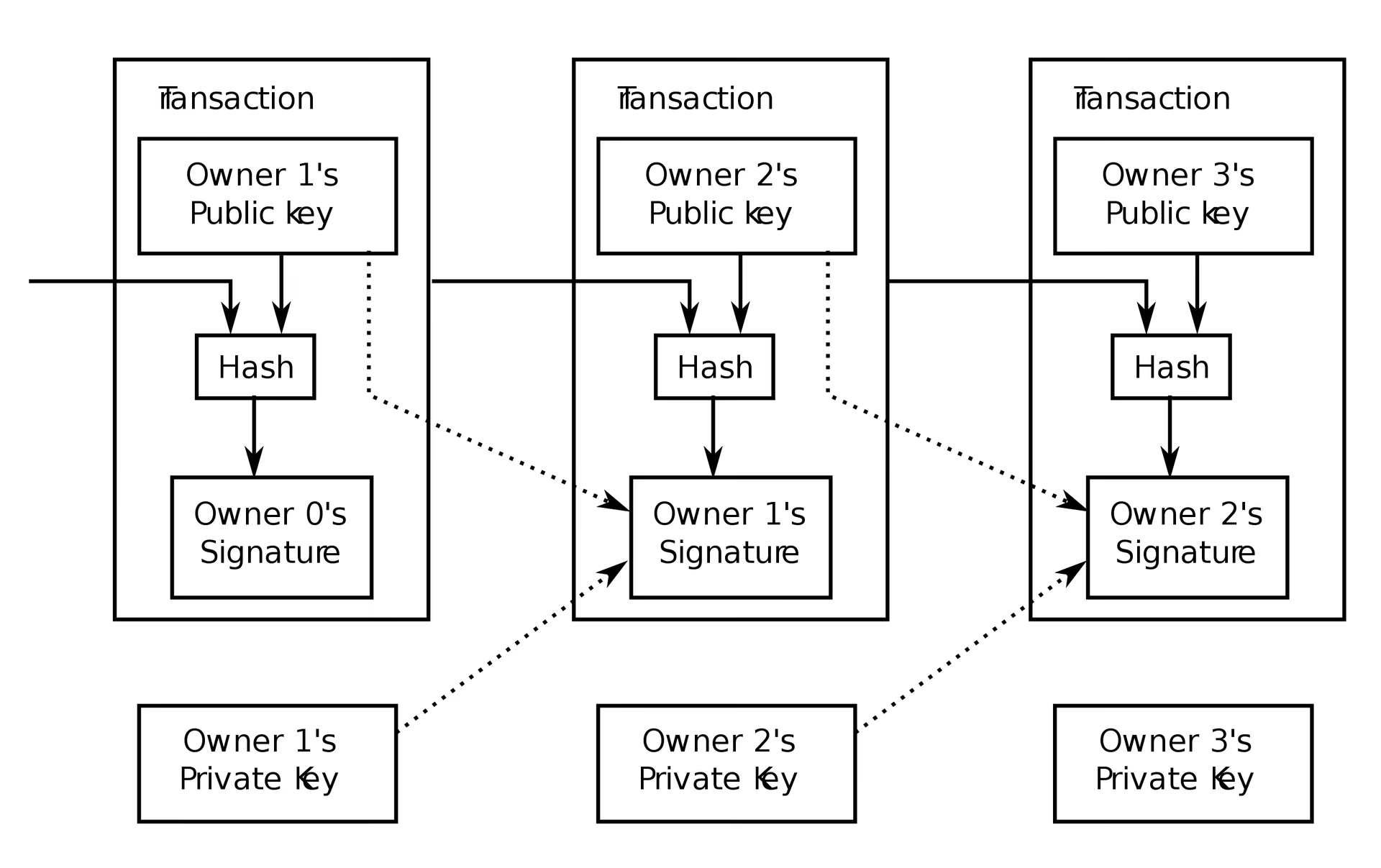

El algoritmo protege tus fondos de varias maneras: el SHA-256 asegura que los detalles de tus transacciones no puedan ser alterados una vez emitidas. La Prueba de Trabajo asegura que estas transacciones se registren en un libro contable (la blockchain) que es inmutable y cronológicamente ordenado. La criptografía de clave pública (un tema relacionado pero distinto) garantiza que solo tú, con tu clave privada, puedas autorizar el movimiento de tus fondos.

Conclusión: Un Pilar de Confianza Descentralizada

El algoritmo de Bitcoin, una combinación magistral del hash SHA-256 y el consenso de Prueba de Trabajo, es mucho más que una simple pieza de código. Es el motor que impulsa una revolución financiera, permitiendo la existencia de un sistema monetario descentralizado, seguro y resistente a la censura. Su diseño garantiza que la confianza no se deposite en una autoridad central, sino que se distribuya a través de las matemáticas y la potencia computacional de una red global. Comprender su funcionamiento es entender por qué Bitcoin no es solo una moneda digital, sino una proeza tecnológica que ha redefinido el concepto de valor y seguridad en la era digital.

Si quieres conocer otros artículos parecidos a El Algoritmo de Bitcoin: El Corazón de la Red puedes visitar la categoría Tecnología.