27/10/2021

En el fascinante universo de las criptomonedas, a menudo escuchamos términos complejos como "blockchain", "minería" o "contratos inteligentes". Sin embargo, detrás de cada una de estas innovaciones, operando silenciosamente como el cerebro de todo el sistema, se encuentra un concepto fundamental: el algoritmo. Un algoritmo no es más que un conjunto de instrucciones claras y ordenadas, una receta paso a paso diseñada para resolver un problema o ejecutar una tarea específica. En el contexto de las criptomonedas, estos algoritmos no son solo recetas; son las leyes inmutables que gobiernan la creación, validación, seguridad y transferencia de valor en el mundo digital. Son la base sobre la que se construye la confianza en un sistema descentralizado.

Desde la validación de una simple transacción hasta la creación de nuevos bloques en la cadena, pasando por la encriptación que protege nuestros fondos, los algoritmos son los verdaderos protagonistas. Comprender su funcionamiento es esencial para desmitificar la tecnología blockchain y apreciar la genialidad detrás de activos como Bitcoin o Ethereum. En este artículo, nos sumergiremos en el núcleo de esta tecnología para explorar qué son exactamente los algoritmos criptográficos, cuáles son los tipos más importantes y cómo cada uno desempeña un papel vital en el ecosistema.

¿Qué es Exactamente un Algoritmo en el Mundo Cripto?

En su forma más pura, un algoritmo informático está compuesto por tres partes bien definidas que podemos aplicar perfectamente al funcionamiento de una criptomoneda:

- Input (Entrada): Es la información inicial que se le proporciona al algoritmo. En el mundo cripto, esto podría ser una solicitud de transacción, como "enviar 0.5 BTC de la billetera A a la billetera B".

- Procesamiento: Aquí es donde ocurre la magia. El algoritmo toma el input y ejecuta una serie de pasos predefinidos. Por ejemplo, un algoritmo de consenso verificará que la billetera A tenga fondos suficientes, un algoritmo de hashing creará una huella digital única de la transacción y un algoritmo criptográfico la firmará digitalmente para probar su autenticidad.

- Output (Salida): Es el resultado final después del procesamiento. En nuestro ejemplo, el output sería la transacción validada y añadida de forma permanente a un nuevo bloque en la blockchain.

Los algoritmos que operan en la blockchain deben tener características muy específicas para garantizar la integridad de la red. Deben ser secuenciales (los pasos se ejecutan en un orden específico), precisos (sin ambigüedad alguna), ordenados, concretos (resuelven un problema específico) y, crucialmente, finitos (siempre terminan). Si un mismo input se procesa mil veces, el output debe ser idéntico en cada ocasión. Esta predictibilidad es la piedra angular de un sistema que opera sin una autoridad central.

Los Pilares Algorítmicos de la Criptografía

Dentro del amplio espectro de algoritmos, hay tres categorías principales que son absolutamente esenciales para el funcionamiento de cualquier criptomoneda. Cada una cumple una función distinta pero complementaria, trabajando en conjunto para crear un sistema seguro y robusto.

1. Algoritmos de Hashing

Imagina una huella digital para los datos. Eso es, en esencia, un algoritmo de hashing. Toma cualquier cantidad de datos de entrada (desde una sola palabra hasta un libro entero) y los convierte en una cadena de caracteres de longitud fija, llamada "hash". Este proceso tiene propiedades clave:

- Determinista: El mismo dato de entrada siempre producirá el mismo hash de salida.

- Unidireccional: Es computacionalmente imposible tomar un hash y revertir el proceso para descubrir los datos originales.

- Resistente a colisiones: Es extremadamente improbable que dos entradas diferentes produzcan el mismo hash.

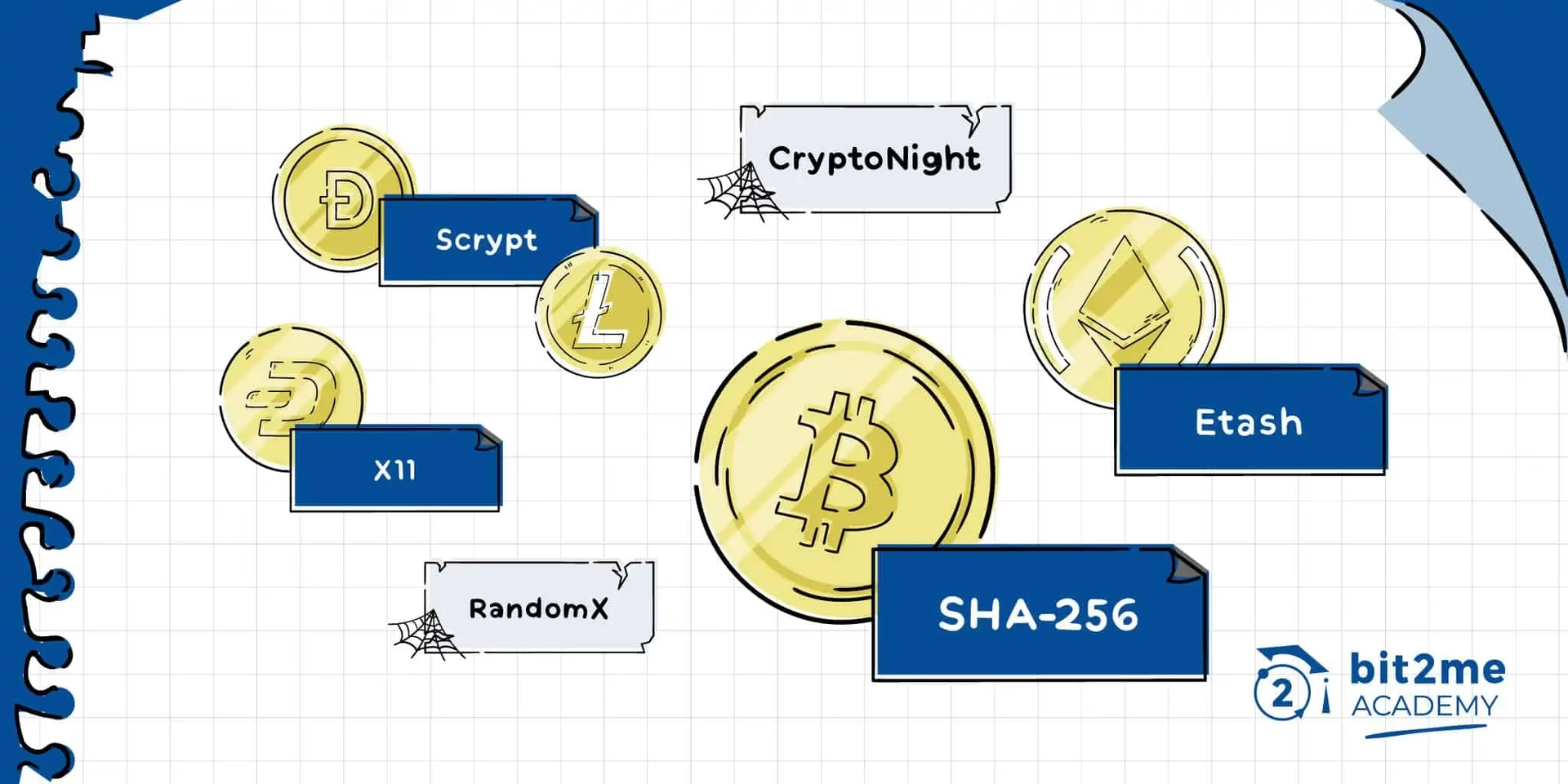

En las criptomonedas, el hashing es vital. El algoritmo SHA-256 (Secure Hash Algorithm 256-bit), utilizado por Bitcoin, es el ejemplo más famoso. Se usa para crear las direcciones de las billeteras, para vincular un bloque con el anterior creando la "cadena" de bloques y, fundamentalmente, en el proceso de minería bajo el mecanismo de consenso Proof of Work (Prueba de Trabajo).

2. Algoritmos Simétricos

Este tipo de algoritmo utiliza una única clave tanto para encriptar (cifrar) la información como para desencriptarla (descifrarla). Podemos pensar en ello como una llave física tradicional: la misma llave que cierra una caja fuerte es la que se necesita para abrirla. El estándar más conocido y utilizado es el AES (Advanced Encryption Standard).

Su principal ventaja es la velocidad y la eficiencia, siendo ideal para cifrar grandes volúmenes de datos. Sin embargo, su debilidad radica en la distribución de la clave: si necesitas comunicarte de forma segura con alguien, debes encontrar una manera de compartir esa única clave sin que un tercero la intercepte. En el mundo cripto, los algoritmos simétricos se usan a menudo para encriptar los archivos de una billetera en un dispositivo local.

3. Algoritmos Asimétricos (Criptografía de Clave Pública y Privada)

Aquí es donde la tecnología se vuelve realmente poderosa para las transacciones. Los algoritmos asimétricos utilizan un par de claves matemáticamente relacionadas: una clave pública y una clave privada.

- La clave pública, como su nombre indica, se puede compartir con cualquiera. Funciona como un número de cuenta bancaria o una dirección de correo electrónico; la gente la necesita para enviarte fondos.

- La clave privada debe mantenerse en secreto absoluto. Es la que te otorga la propiedad y el control sobre tus fondos. Funciona como la contraseña que autoriza las transacciones desde tu cuenta.

El proceso es ingenioso: lo que se cifra con la clave pública solo puede ser descifrado con su correspondiente clave privada, y viceversa. Esto permite las "firmas digitales". Cuando envías una transacción, la firmas con tu clave privada. Cualquiera en la red puede usar tu clave pública para verificar que la firma es auténtica y que realmente fuiste tú quien autorizó la transacción, garantizando la seguridad y la no repudiación.

Tabla Comparativa: Simétrico vs. Asimétrico vs. Hashing

Para clarificar las diferencias, aquí tienes una tabla comparativa:

| Característica | Algoritmo Simétrico | Algoritmo Asimétrico | Algoritmo de Hashing |

|---|---|---|---|

| Función Principal | Confidencialidad (cifrado de datos) | Autenticación, Firmas Digitales | Integridad de datos, Verificación |

| Claves | Una sola clave (secreta) | Par de claves (pública y privada) | No utiliza claves |

| Velocidad | Muy rápido | Lento | Extremadamente rápido |

| Caso de Uso en Cripto | Cifrado de archivos de wallet | Firmar transacciones, generar direcciones | Minería (PoW), enlazar bloques |

| Ejemplo | AES | ECDSA (usado en Bitcoin) | SHA-256 |

¿Cuál es el Mejor Algoritmo? La Respuesta es "Depende"

Preguntar cuál es el mejor algoritmo es como preguntar cuál es la mejor herramienta en una caja de herramientas. No hay una respuesta única. La elección depende completamente de la tarea a realizar. Un martillo es excelente para clavar, pero inútil para atornillar.

De la misma manera, si el objetivo es cifrar rápidamente el disco duro de un servidor, un algoritmo simétrico como AES es la elección ideal. Si se necesita probar la propiedad de unos fondos y autorizar una transferencia de manera segura en una red pública, un algoritmo asimétrico es indispensable. Y para garantizar que los datos de un bloque no han sido alterados, un algoritmo de hashing es la única opción.

La realidad es que los sistemas de criptomonedas robustos utilizan una combinación inteligente de estos algoritmos. Un sistema puede usar criptografía asimétrica para establecer un canal de comunicación seguro y, una vez establecido, intercambiar una clave simétrica para comunicarse de forma más rápida y eficiente. Es esta sinergia la que crea las múltiples capas de seguridad que caracterizan a la tecnología blockchain.

Preguntas Frecuentes (FAQ)

¿Un algoritmo y un protocolo de consenso son lo mismo?

No exactamente. Un protocolo de consenso (como Proof of Work o Proof of Stake) es una estrategia o un conjunto de reglas completas que permiten a los nodos de una red llegar a un acuerdo. Este protocolo *utiliza* uno o más algoritmos para funcionar. Por ejemplo, el protocolo Proof of Work de Bitcoin utiliza el algoritmo de hashing SHA-256 como su herramienta principal para la minería. El algoritmo es la herramienta; el protocolo es el plan de construcción.

¿Pueden cambiar los algoritmos de una criptomoneda?

Sí, pero es un proceso muy significativo y complejo que generalmente requiere una "bifurcación dura" (hard fork) de la red. Esto significa crear una nueva versión de la blockchain con reglas actualizadas. Esto suele ocurrir cuando se descubre una vulnerabilidad o cuando la comunidad decide que se necesita una mejora, como actualizar a un algoritmo de hashing más resistente a hardware especializado.

¿Son los algoritmos cuánticos una amenaza para las criptomonedas?

Potencialmente, sí. Se teoriza que las futuras computadoras cuánticas a gran escala podrían ser capaces de romper los algoritmos de criptografía asimétrica que usamos hoy en día, lo que pondría en riesgo la seguridad de las claves privadas. Sin embargo, esta es una amenaza conocida y la comunidad criptográfica ya está trabajando activamente en el desarrollo de algoritmos "post-cuánticos" o "resistentes a la cuántica" para asegurar las redes ante esta futura posibilidad.

Si el algoritmo es público, ¿no lo hace inseguro?

Todo lo contrario. La seguridad de los algoritmos criptográficos modernos se basa en el principio de Kerckhoffs: un sistema debe ser seguro incluso si todo sobre el sistema, excepto la clave, es de conocimiento público. Algoritmos como AES y SHA-256 son de código abierto y han sido rigurosamente analizados, probados y atacados por miles de expertos en seguridad de todo el mundo durante años. Su fortaleza no reside en el secreto de su funcionamiento, sino en la complejidad matemática de revertir su proceso sin tener la clave correcta.

Conclusión: Los Arquitectos Silenciosos del Futuro Financiero

Los algoritmos son mucho más que simples líneas de código; son los arquitectos, los legisladores y los guardianes del ecosistema de las criptomonedas. Son los que garantizan que cuando envías un activo digital, este llegue a su destino de forma segura, que tus fondos estén protegidos por una criptografía robusta y que el registro de todas las transacciones sea inmutable y fiable. Desde el hashing que asegura la integridad de la cadena hasta la criptografía asimétrica que define la propiedad digital, cada algoritmo es una pieza indispensable de un rompecabezas revolucionario. A medida que la tecnología evoluciona, también lo harán estos algoritmos, adaptándose para enfrentar nuevos desafíos y continuar construyendo las bases de un sistema financiero más transparente, seguro y descentralizado para todos.

Si quieres conocer otros artículos parecidos a Algoritmos Cripto: El Corazón de la Blockchain puedes visitar la categoría Blockchain.