08/06/2024

El auge de las criptomonedas ha abierto un universo de oportunidades financieras, pero con la creciente popularidad también ha llegado una ola de riesgos y amenazas. A medida que más personas se adentran en el mundo de los activos digitales, los ciberdelincuentes perfeccionan sus métodos para explotar vulnerabilidades y engañar a los inversores desprevenidos. Comprender las tácticas que utilizan no es solo una recomendación, es una necesidad fundamental para cualquiera que desee salvaguardar su patrimonio digital. Este artículo es una guía completa para identificar y protegerse de las estafas más comunes en el ecosistema cripto, porque en este espacio, el conocimiento es tu principal escudo.

- El Robo de Información Sensible: La Amenaza Silenciosa

- Criptominería Maliciosa: Tu Ordenador al Servicio del Ladrón

- Técnicas de Hacking Sofisticadas: Ataques a Exchanges y Billeteras

- El Arsenal del Engaño: Phishing e Ingeniería Social

- Falsas Promesas de Riqueza: Estafas de Inversión

- Tabla Comparativa de Amenazas Cripto

- Preguntas Frecuentes (FAQ)

El Robo de Información Sensible: La Amenaza Silenciosa

El pilar fundamental de la seguridad en criptomonedas reside en la custodia de tus claves privadas. Piensa en ellas como la combinación única de una caja fuerte digital que contiene todos tus activos. Una de las estafas más prevalentes y devastadoras es precisamente el robo de esta información. Los hackers emplean una variedad de técnicas, como malware, keyloggers (programas que registran lo que escribes) o virus troyanos, para infiltrarse en tus dispositivos y extraer estas claves sin que te des cuenta. Una vez que un atacante tiene acceso a tus claves privadas, obtiene control total e irrevocable sobre tus fondos. Debido a la naturaleza descentralizada e inmutable de la blockchain, las transacciones no se pueden revertir, lo que significa que los fondos robados casi nunca se pueden recuperar. Por ello, la protección de estas claves es el aspecto más crítico de la ciberseguridad en el mundo cripto.

Criptominería Maliciosa: Tu Ordenador al Servicio del Ladrón

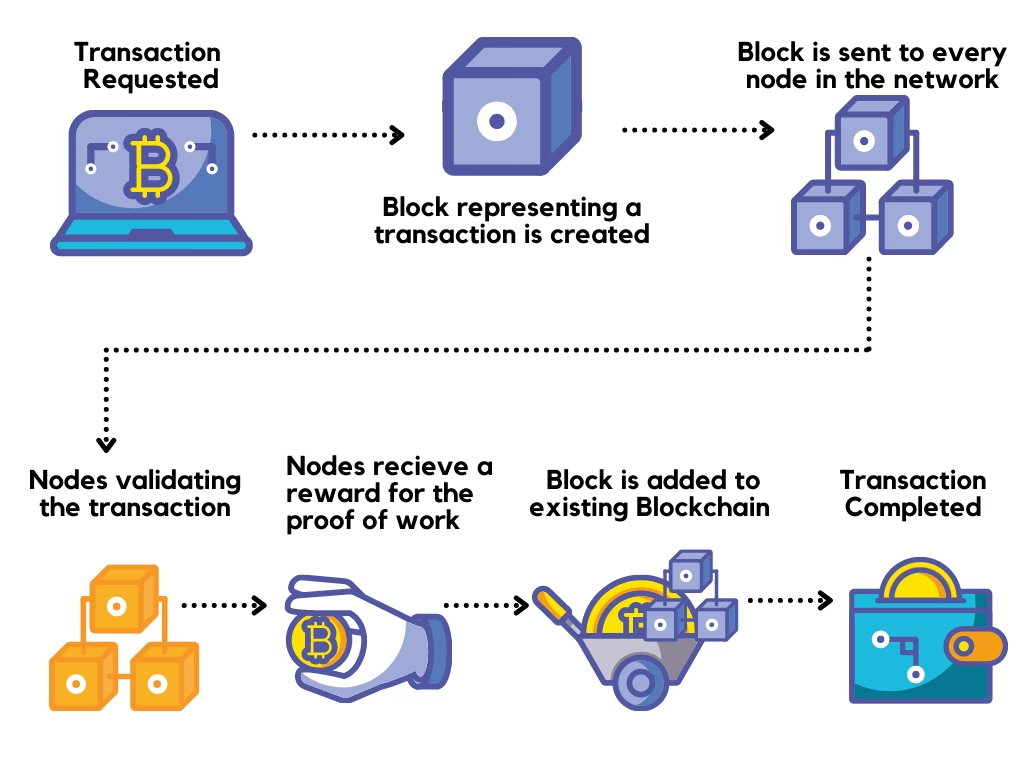

La minería de criptomonedas es el proceso legítimo que utiliza la potencia de cálculo de los ordenadores para validar transacciones y asegurar la red. Sin embargo, los delincuentes han encontrado la manera de secuestrar este proceso para su propio beneficio, una práctica conocida como 'cryptojacking'. Esto ocurre cuando un malware de minería se instala en tu dispositivo sin tu consentimiento, a menudo a través de descargas de software sospechoso o visitando sitios web comprometidos. Este software malicioso utiliza los recursos de tu ordenador (CPU y GPU) para minar criptomonedas para el atacante. Las señales de alerta incluyen una ralentización drástica del sistema, un sobrecalentamiento excesivo de los componentes y un aumento inexplicable en la factura de la luz. Aunque no roba directamente tus activos, consume tus recursos y deteriora tu equipo para el lucro de un tercero.

Técnicas de Hacking Sofisticadas: Ataques a Exchanges y Billeteras

Más allá de los ataques individuales, los hackers también apuntan a las grandes plataformas centralizadas como los exchanges de criptomonedas y los proveedores de billeteras digitales. Utilizan técnicas avanzadas para encontrar y explotar vulnerabilidades en la infraestructura de estas plataformas, lo que puede resultar en el robo masivo de fondos de miles de usuarios a la vez. Aunque los exchanges de renombre invierten fuertemente en seguridad, ningún sistema es infalible. La historia de las criptomonedas está marcada por hackeos a grandes plataformas que han resultado en pérdidas multimillonarias. Este riesgo subraya un mantra popular en la comunidad cripto: "Not your keys, not your coins" (Si no son tus claves, no son tus monedas). Confiar todos tus activos a un tercero siempre conlleva un grado de riesgo, por lo que muchos expertos recomiendan almacenar las inversiones a largo plazo en billeteras personales donde tú tienes el control total de las claves.

El eslabón más débil en cualquier sistema de seguridad suele ser el ser humano, y los estafadores lo saben. El phishing y la ingeniería social son tácticas de manipulación psicológica diseñadas para engañarte y hacer que reveles información confidencial voluntariamente.

- Phishing: Consiste en la suplantación de identidad. Los estafadores crean correos electrónicos, mensajes o sitios web que parecen ser de una entidad legítima (tu exchange, el fabricante de tu billetera, etc.). Estos mensajes suelen crear un falso sentido de urgencia, como "Tu cuenta ha sido comprometida, haz clic aquí para asegurarla", para incitarte a actuar sin pensar. El enlace te dirigirá a un sitio web falso, idéntico al real, donde te pedirán que introduzcas tus credenciales o tu frase semilla, entregándoselas directamente al ladrón.

- Ingeniería Social: Es un término más amplio que abarca cualquier manipulación para obtener información. En el mundo cripto, es común ver estafadores en redes sociales como Twitter, Telegram o Discord, haciéndose pasar por personal de soporte técnico para pedirte tus claves o solicitando que sincronices tu billetera en un sitio web malicioso para "resolver un problema".

Falsas Promesas de Riqueza: Estafas de Inversión

La promesa de ganancias rápidas y exorbitantes es un cebo muy efectivo. Las estafas de inversión aprovechan la codicia y el miedo a quedarse fuera (FOMO) para atraer a sus víctimas.

- Esquemas Ponzi y Piramidales: Prometen altos rendimientos con poco o ningún riesgo. Pagan a los inversores iniciales con el dinero de los nuevos inversores, creando una ilusión de rentabilidad. El esquema colapsa inevitablemente cuando no pueden atraer suficiente capital nuevo, y la mayoría de los participantes pierde todo su dinero.

- ICOs (Initial Coin Offerings) Falsas: Los estafadores crean un proyecto de criptomoneda falso, con un sitio web profesional y un "whitepaper" convincente, para recaudar fondos en una ICO. Una vez que han acumulado una cantidad significativa de dinero de los inversores, simplemente desaparecen con los fondos.

- Pump and Dump: Grupos coordinados inflan artificialmente el precio de una criptomoneda de bajo valor (el "pump") mediante la difusión de información falsa y exagerada. Una vez que el precio sube y otros inversores compran por FOMO, los organizadores venden masivamente sus posiciones (el "dump"), provocando el colapso del precio y dejando a los últimos en llegar con pérdidas masivas.

Tabla Comparativa de Amenazas Cripto

| Tipo de Estafa | Objetivo Principal | Método Común | Cómo Protegerse |

|---|---|---|---|

| Phishing | Robo de credenciales y claves privadas | Correos y sitios web falsos que suplantan a entidades legítimas | Verificar siempre URLs y remitentes. Nunca hacer clic en enlaces sospechosos. |

| Cryptojacking | Uso no autorizado de los recursos de tu PC | Malware que se ejecuta en segundo plano para minar criptomonedas | Usar antivirus y bloqueadores de scripts en el navegador. Evitar descargas de fuentes no confiables. |

| Estafa de Inversión | Robar fondos mediante engaño | Promesas de altos rendimientos, proyectos falsos (ICOs) | Investigar a fondo cualquier proyecto. Desconfiar de las promesas de ganancias garantizadas. |

| Robo de Claves Privadas | Control total de los fondos de la víctima | Malware (keyloggers, troyanos) en el dispositivo del usuario | Utilizar una hardware wallet para almacenar las claves sin conexión. |

Preguntas Frecuentes (FAQ)

¿Es posible recuperar criptomonedas que han sido robadas?

En la inmensa mayoría de los casos, no. La naturaleza descentralizada e inmutable de la tecnología blockchain significa que una vez que una transacción es confirmada en la red, no puede ser alterada ni revertida. A diferencia de un banco tradicional, no hay una entidad central que pueda cancelar la operación. Por eso la prevención es tan crucial.

¿Son completamente seguros los exchanges de criptomonedas más grandes?

Los exchanges de primer nivel invierten millones en medidas de seguridad, como almacenamiento en frío para la mayoría de los fondos de los usuarios y seguros contra hackeos. Sin embargo, siguen siendo un objetivo principal para los ciberdelincuentes y el riesgo de un ataque exitoso, aunque bajo, nunca es cero. La práctica más segura para el almacenamiento a largo plazo es mover tus activos a una billetera personal.

¿Qué es una 'hardware wallet' y por qué se considera tan segura?

Una hardware wallet (billetera de hardware o billetera fría) es un dispositivo físico, similar a una memoria USB, que almacena tus claves privadas sin conexión a internet. Cuando necesitas firmar una transacción, lo haces dentro del dispositivo, de modo que las claves nunca quedan expuestas a tu ordenador, que podría estar infectado con malware. Es el estándar de oro para la seguridad de criptomonedas.

¿Cómo puedo identificar un correo electrónico de phishing?

Busca señales de alerta: un remitente con una dirección de correo ligeramente diferente a la oficial (p.ej., [email protected] en lugar de [email protected]), saludos genéricos como "Estimado usuario", errores gramaticales u ortográficos, un tono de urgencia o amenaza, y enlaces que al pasar el ratón por encima muestran una URL diferente a la que aparentan.

En conclusión, navegar por el ecosistema de las criptomonedas requiere una mentalidad de seguridad proactiva. La tecnología subyacente es robusta, pero los puntos de interacción humanos son los más vulnerables. La educación, el escepticismo y el uso de herramientas de seguridad adecuadas son tus mejores aliados. Recuerda siempre que tú eres el único responsable de la custodia de tus activos. Mantente informado, verifica todo dos veces y nunca compartas tu información confidencial.

Si quieres conocer otros artículos parecidos a Estafas Cripto: Guía para Proteger tu Inversión puedes visitar la categoría Seguridad.