10/07/2021

En el vertiginoso mundo de las criptomonedas, no todas las formas de obtener activos digitales son legítimas. Una de las amenazas más sigilosas y crecientes es el cryptojacking, una práctica maliciosa que convierte tu ordenador, portátil o incluso tu teléfono móvil en un esclavo digital, forzándolo a minar criptomonedas para un atacante sin tu conocimiento ni consentimiento. Este fenómeno no solo degrada el rendimiento de tus dispositivos y dispara tu factura de la luz, sino que también representa una grave brecha de seguridad. En este artículo, desglosaremos en profundidad qué es el cryptojacking, cómo funciona, las señales inequívocas de que podrías ser una víctima y, lo más importante, cómo puedes defenderte eficazmente.

- ¿Qué es Exactamente el Cryptojacking?

- El Mecanismo Oculto: ¿Cómo Funciona el Cryptojacking?

- Tipos de Ataques de Cryptojacking: Conoce a tu Enemigo

- Señales de Alerta: ¿Tu Dispositivo Está Minando para Alguien Más?

- El Verdadero Riesgo: Más Allá de un PC Lento

- Tomando el Control: Protección y Eliminación

- Preguntas Frecuentes (FAQ) sobre Cryptojacking

¿Qué es Exactamente el Cryptojacking?

Imagina que alguien conecta un cable a tu contador de electricidad para alimentar su fábrica sin que te des cuenta. El cryptojacking es el equivalente digital de ese robo. Es el acto por el cual los ciberdelincuentes secuestran la potencia de procesamiento de los dispositivos de otras personas para minar criptomonedas en secreto. La minería de criptomonedas, especialmente de las más populares como Bitcoin, es un proceso que requiere una cantidad masiva de poder computacional y, por ende, de energía eléctrica. Un estudio de la Universidad de Cambridge reveló que la minería de Bitcoin consume más electricidad que países enteros. Para los ciberdelincuentes, construir y mantener granjas de minería es extremadamente caro. La "solución" que encontraron es mucho más rentable y delictiva: utilizar los recursos de miles de víctimas desprevenidas.

A menudo, este tipo de malware es conocido popularmente como "virus de bitcoin" o "virus minero", aunque no solo se mina Bitcoin. De hecho, criptomonedas como Monero (XMR) son muy populares entre los atacantes por su anonimato y porque su algoritmo de minería se adapta bien al uso de procesadores (CPU) de ordenadores convencionales.

El Mecanismo Oculto: ¿Cómo Funciona el Cryptojacking?

El principio de funcionamiento es el mismo en todos los ataques de cryptojacking. Un software malicioso, conocido como cryptominer, se ejecuta de forma oculta en segundo plano en el dispositivo de la víctima. Este malware secuestra la Unidad Central de Procesamiento (CPU) y, en ocasiones, la Unidad de Procesamiento Gráfico (GPU) para resolver los complejos problemas matemáticos necesarios para verificar transacciones y "minar" nuevas monedas. Cada vez que se genera una fracción de criptomoneda, esta se envía directamente a la billetera digital del atacante.

¿Cómo llega este malware a tu dispositivo? Los métodos son variados y suelen aprovecharse del descuido del usuario:

- Correos electrónicos de phishing: Emails fraudulentos que te incitan a hacer clic en un enlace o descargar un archivo adjunto infectado.

- Sitios web maliciosos: A veces, simplemente visitar una página web comprometida es suficiente para que un script de minería se ejecute en tu navegador.

- Software ilegítimo: Programas o juegos descargados de fuentes no oficiales pueden venir con un "regalo" no deseado en forma de malware minero.

- Extensiones de navegador: Complementos que prometen una funcionalidad útil pero que en su código esconden scripts de minería.

Tipos de Ataques de Cryptojacking: Conoce a tu Enemigo

Los ataques de cryptojacking no son todos iguales. Se pueden clasificar principalmente en tres categorías, cada una con sus propias características y nivel de dificultad para ser detectada.

Este es el método más común. El código de minería, generalmente escrito en JavaScript, se incrusta en una página web. Mientras tengas esa página o pestaña abierta en tu navegador, tu ordenador estará minando para el atacante. Al cerrar la pestaña, la minería se detiene. Sin embargo, algunas técnicas más sofisticadas pueden abrir una pequeña ventana emergente (pop-under) oculta que sigue funcionando incluso después de que crees haber cerrado el sitio. Un caso famoso fue el de la extensión SafeBrowse, que incluía código para minar Monero usando los recursos de sus usuarios.

2. Secuestro en el Host (In-host)

Este tipo de ataque es más persistente y peligroso. El malware, a menudo un troyano, se instala directamente en el sistema operativo del ordenador. A diferencia del secuestro en el navegador, este malware no depende de que tengas una ventana abierta; se ejecuta de forma continua desde el momento en que enciendes el dispositivo hasta que lo apagas. El troyano XMRig es uno de los cryptominers de tipo host más detectados en los últimos años.

3. Secuestro en Memoria (In-memory)

Esta es la variante más sigilosa y difícil de detectar. Utiliza técnicas "sin archivos" (fileless), lo que significa que el malware no se escribe en el disco duro del ordenador, sino que se ejecuta directamente en la memoria RAM del sistema. A menudo, manipula procesos legítimos del sistema operativo para llevar a cabo la minería. Un ejemplo es el malware WindDefscan.exe, que no solo es difícil de detectar por no tener archivo, sino que además está programado para cerrar el Administrador de Tareas de Windows inmediatamente si el usuario intenta abrirlo para investigar el alto consumo de recursos.

Tabla Comparativa de Ataques de Cryptojacking

| Tipo de Ataque | Vector Principal | Nivel de Detección |

|---|---|---|

| En el Navegador | Código JavaScript, extensiones maliciosas | Medio (visible en el uso de recursos del navegador) |

| En el Host | Troyanos, phishing, software malicioso | Difícil (se integra en el sistema operativo) |

| En Memoria | Ataques "sin archivos" (fileless) | Muy Difícil (no deja rastros convencionales en disco) |

Señales de Alerta: ¿Tu Dispositivo Está Minando para Alguien Más?

Aunque los cryptojackers están diseñados para ser sigilosos, el enorme consumo de recursos que provocan deja un rastro de pistas. Presta atención a estas señales:

- Uso Elevado de la CPU: El síntoma más claro. Si los ventiladores de tu ordenador funcionan a máxima velocidad constantemente, incluso cuando realizas tareas sencillas, y el Administrador de Tareas (o Monitor de Actividad en Mac) muestra un uso de la CPU cercano al 100%, es una gran bandera roja.

- Lentitud Extrema del Dispositivo: Tu ordenador o móvil se vuelve notablemente lento. Las aplicaciones tardan en abrirse, el sistema no responde y las tareas que antes eran instantáneas ahora se sienten eternas.

- Sobrecalentamiento Constante: El dispositivo se siente caliente al tacto sin una razón aparente. El esfuerzo continuo al que es sometido el procesador genera un exceso de calor que los sistemas de refrigeración luchan por disipar.

- La Batería se Agota en un Suspiro: Si la batería de tu portátil o teléfono se agota mucho más rápido de lo habitual, podría ser porque un proceso en segundo plano está consumiendo toda la energía.

- Conexión a Internet Lenta: El malware necesita comunicarse con los servidores del atacante para recibir tareas de minería y enviar los resultados, lo que puede consumir parte de tu ancho de banda.

El Verdadero Riesgo: Más Allá de un PC Lento

El cryptojacking es un riesgo de seguridad mayúsculo. Aunque el objetivo principal es robar tu potencia de procesamiento, una vez que el malware está dentro de tu sistema, la puerta queda abierta a amenazas mucho peores. El mismo software malicioso puede tener capacidades para espiar tu actividad, registrar las pulsaciones de tu teclado para robar contraseñas y datos bancarios, o incluso actuar como un punto de entrada para desplegar un ataque de ransomware, secuestrando todos tus archivos a cambio de un rescate.

Tomando el Control: Protección y Eliminación

La buena noticia es que puedes tomar medidas concretas para protegerte y eliminar estas amenazas.

Medidas de Prevención

- Mantén Todo Actualizado: Asegúrate de que tu sistema operativo, navegador y todo tu software estén siempre actualizados. Las actualizaciones a menudo incluyen parches de seguridad que cierran las vulnerabilidades explotadas por los hackers.

- Descarga de Fuentes Confiables: Instala software únicamente desde las tiendas oficiales o las páginas web de los desarrolladores. Evita los sitios de torrents y de descargas ilegales, que son un caldo de cultivo para el malware.

- Usa un Bloqueador de Anuncios: Muchos ataques de cryptojacking se distribuyen a través de anuncios maliciosos (malvertising). Un buen bloqueador de anuncios puede impedir que estos scripts se ejecuten.

- Deshabilita JavaScript (con precaución): Desactivar JavaScript en tu navegador bloquea la mayoría de los ataques de cryptojacking basados en navegador. Sin embargo, esto también puede hacer que muchos sitios web legítimos dejen de funcionar correctamente. Úsalo con criterio.

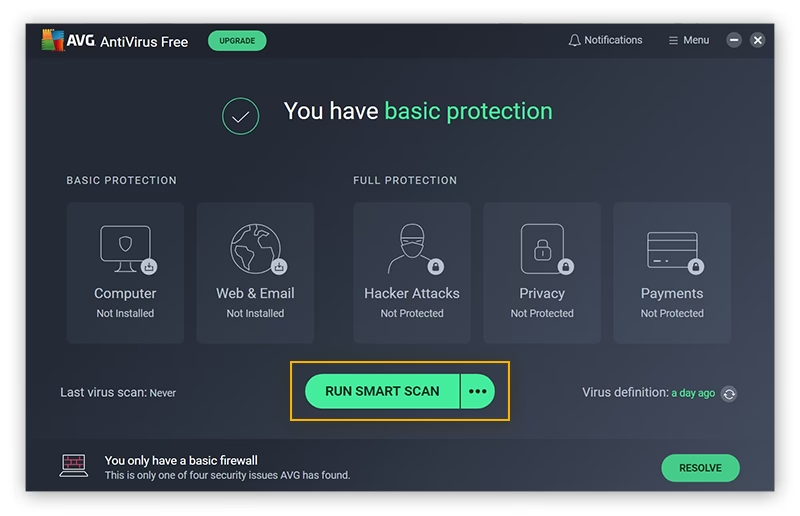

- Protección de Endpoints: La defensa más robusta es un software de seguridad integral. Soluciones antivirus potentes están diseñadas para detectar y bloquear el malware de criptominería antes de que pueda ejecutarse.

Eliminación y Detección con Antivirus

La forma más fácil y segura de detectar y eliminar un cryptojacker es utilizando una herramienta de ciberseguridad de confianza. Programas como Avast One ofrecen una protección completa que no solo escanea y elimina el malware existente, sino que también proporciona escudos en tiempo real que bloquean amenazas, incluyendo los cryptominers, antes de que infecten tu sistema. Su tecnología es capaz de identificar los comportamientos sospechosos característicos de la minería no autorizada, como el uso excesivo de la CPU por parte de un proceso desconocido, y neutralizarlos de inmediato.

Preguntas Frecuentes (FAQ) sobre Cryptojacking

- ¿Es ilegal el cryptojacking?

- Sí. En la inmensa mayoría de los casos, es una forma de piratería informática y es completamente ilegal, ya que implica el acceso y uso no autorizado de los recursos informáticos de otra persona.

- ¿Solo se mina Bitcoin con el cryptojacking?

- No. De hecho, Bitcoin es menos común en estos ataques porque su minería requiere hardware especializado (ASICs). Criptomonedas como Monero (XMR) o Zcash (ZEC) son mucho más populares entre los atacantes porque se pueden minar eficientemente con las CPU de los ordenadores convencionales.

- ¿Mi teléfono móvil también puede ser víctima?

- Absolutamente. Cualquier dispositivo con un procesador, incluidos smartphones y tablets, puede ser secuestrado para minar criptomonedas. Los ataques suelen provenir de aplicaciones maliciosas descargadas fuera de las tiendas oficiales.

- ¿Un antivirus gratuito es suficiente para protegerme?

- Un antivirus gratuito de buena reputación, como la versión gratuita de Avast One, puede ofrecer una protección sólida y es mucho mejor que no tener nada. Estas herramientas son capaces de detectar y bloquear muchas de las amenazas de cryptojacking más comunes.

Si quieres conocer otros artículos parecidos a Cryptojacking: ¿Tu PC mina bitcoins sin permiso? puedes visitar la categoría Seguridad.