11/06/2022

En el vertiginoso mundo de las criptomonedas, la seguridad no es una opción, es una necesidad absoluta. Cada día, los inversores navegan por un ecosistema digital lleno de promesas, pero también de peligros. Curiosamente, podemos extraer valiosas lecciones de un campo que todos conocemos: el de los antivirus para ordenadores. Tomemos como caso de estudio a Avast, uno de los nombres más reconocidos en ciberseguridad. Analizando su modelo de negocio, sus herramientas y, sobre todo, sus controversias, podemos construir un marco de protección robusto para nuestros valiosos activos digitales.

El Modelo Freemium y la Seguridad por Capas

Avast, al igual que muchas otras empresas de software, opera bajo un modelo "freemium". Ofrece un producto básico gratuito que cubre las necesidades esenciales de seguridad, como el escaneo de malware, mientras reserva características más avanzadas (firewall, protección anti-spam, etc.) para sus versiones de pago. Este enfoque es un espejo perfecto de cómo deberíamos pensar en nuestra propia seguridad cripto.

Existe un nivel básico y gratuito de protección que todo inversor debe implementar: contraseñas seguras y únicas, autenticación de dos factores (2FA) en todas las cuentas de exchanges, y un escepticismo saludable hacia ofertas que parecen demasiado buenas para ser verdad. Esto es el equivalente al antivirus gratuito: esencial, pero no suficiente.

La verdadera fortaleza reside en las capas premium. En el mundo cripto, esto se traduce en invertir en herramientas y prácticas más sofisticadas. Una billetera de hardware (hardware wallet) es el equivalente a la suite de seguridad más completa. Mueve tus claves privadas fuera de línea, haciéndolas casi inmunes a los ataques de hackers en línea. Del mismo modo, utilizar servicios de VPN de buena reputación para acceder a los exchanges o explorar la web3 añade una capa crucial de anonimato y protección a tu conexión.

La Gran Lección: El Escándalo de la Venta de Datos

Quizás la lección más importante que Avast nos enseña no proviene de sus aciertos, sino de su mayor error. En 2020, se reveló que, a través de una subsidiaria llamada Jumpshot, Avast estaba recopilando datos de navegación de sus usuarios (clics, búsquedas, visitas) y vendiéndolos a corporaciones. La promesa era anónima, pero la realidad es que se comprometió la privacidad de millones de personas que confiaban en la empresa para protegerlos. El escándalo fue tan grande que Avast tuvo que cerrar Jumpshot y, años después, en 2024, la Comisión Federal de Comercio de EE. UU. (FTC) le impuso una multa de 16,5 millones de dólares.

Este incidente es un recordatorio brutal del mantra fundamental en el espacio cripto: "No confíes, verifica". Cuando utilizas un servicio centralizado, ya sea un exchange, una billetera de software o una plataforma DeFi, estás depositando tu confianza en ellos. ¿Has leído su política de privacidad? ¿Tienen un historial de transparencia? ¿Quién está detrás del proyecto? El caso de Avast demuestra que incluso las empresas más grandes y establecidas pueden fallar en su deber de proteger los datos del usuario. En cripto, donde tus datos pueden estar directamente vinculados a tus fondos, la diligencia debida es aún más crítica.

Aplicando las Herramientas de Avast al Arsenal Cripto

Podemos trazar paralelismos directos entre las características de una suite de seguridad como Avast Mobile Security y las herramientas que un inversor cripto debería usar. Esta analogía nos ayuda a comprender la necesidad de una defensa integral.

Tabla Comparativa de Seguridad Digital y Cripto

| Característica de Avast | Equivalente en Seguridad Cripto | Propósito |

|---|---|---|

| Escaneo de Malware | Mantener un software antivirus/antimalware actualizado en tu dispositivo. | Detectar y eliminar keyloggers, troyanos o spyware que puedan robar tus contraseñas o claves privadas. |

| VPN Secure Connection | Uso de una Red Privada Virtual (VPN) de confianza. | Ocultar tu dirección IP real al conectarte a exchanges o servicios, protegiéndote de ataques dirigidos y espionaje. |

| Photo Vault (Bóveda de Fotos) | Billetera de hardware (Ledger, Trezor) o almacenamiento en frío (cold storage). | Almacenar tus claves privadas en un entorno cifrado y completamente desconectado de internet, el método más seguro. |

| App Lock (Bloqueo de Apps) | Autenticación de Múltiples Factores (MFA/2FA) en todas las plataformas. | Añadir una capa extra de seguridad que requiere un segundo dispositivo o código para autorizar transacciones o inicios de sesión. |

| Web Guard (Escudo Web) | Uso de marcadores para sitios oficiales y escepticismo extremo con los enlaces. | Evitar caer en sitios de phishing que imitan exchanges o billeteras populares para robar tus credenciales. |

| Hack Alerts (Alertas de Hackeo) | Servicios como "Have I Been Pwned?" y gestores de contraseñas. | Ser notificado si el correo electrónico asociado a tus cuentas de exchange ha sido comprometido en una brecha de datos de terceros. |

Confianza Basada en el Rendimiento y las Auditorías

A pesar de sus problemas de privacidad, los productos de Avast suelen recibir altas calificaciones en pruebas de rendimiento realizadas por laboratorios independientes como AV-TEST. Esto subraya otro punto vital para el mundo cripto: la importancia de las auditorías y la validación por parte de terceros. Antes de depositar fondos en un protocolo DeFi o utilizar una nueva billetera, es fundamental investigar si su código ha sido auditado por empresas de ciberseguridad de renombre. Las auditorías no son una garantía infalible de seguridad, pero demuestran un compromiso con la transparencia y la robustez del proyecto, de la misma manera que una buena puntuación de AV-TEST genera confianza en un antivirus.

Preguntas Frecuentes Inspiradas en el Caso Avast

¿Es Avast de origen ruso? ¿Por qué es importante la jurisdicción?

No, Avast es una empresa de ciberseguridad fundada en Praga, República Checa. La pregunta, sin embargo, es extremadamente pertinente en el ecosistema cripto. La jurisdicción bajo la cual opera un exchange o un proyecto cripto es fundamental. Define el marco regulatorio, las leyes de protección de datos a las que está sujeto y la capacidad de los gobiernos para congelar fondos o solicitar información del usuario. Elegir plataformas con sede en jurisdicciones con un estado de derecho sólido y regulaciones claras es una decisión de gestión de riesgos.

¿Puede un antivirus como Avast protegerme del robo de criptomonedas?

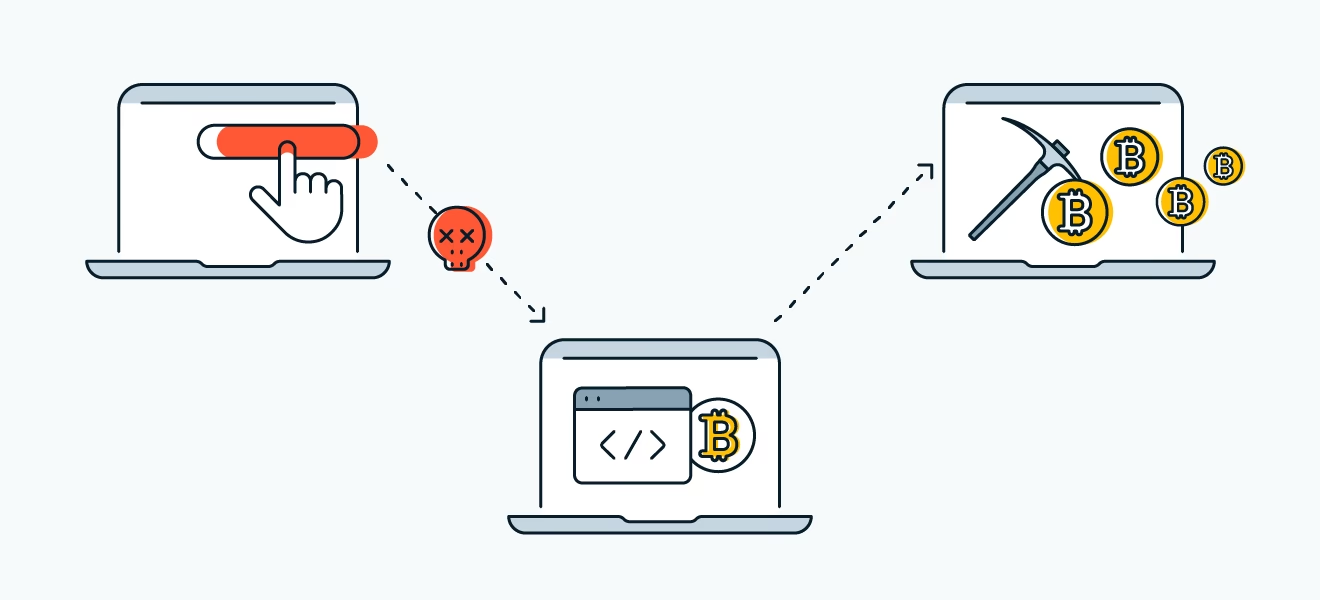

Sí, de forma indirecta pero crucial. Un buen antivirus es tu primera línea de defensa contra el malware diseñado para robar criptomonedas. Puede detectar y neutralizar keyloggers (que registran lo que escribes, incluyendo contraseñas), troyanos que buscan archivos de billeteras en tu ordenador, o malware de "clipper" que reemplaza la dirección de una billetera que copias por la del atacante. Mantener tu dispositivo limpio es un paso no negociable.

¿Es seguro guardar una foto de mi frase semilla en la "Bóveda de Fotos" de una app?

Absolutamente no. Aunque una función como "Photo Vault" cifra las imágenes, estas siguen estando en un dispositivo conectado a internet (un "hot wallet"). Una foto de tu frase semilla es el equivalente digital de tus claves privadas. Nunca debe almacenarse digitalmente en ningún dispositivo que se conecte a internet. La única forma segura es escribirla en papel (o grabarla en metal) y guardarla en un lugar físico, seguro y secreto.

¿Qué es más importante para proteger mis cripto: un antivirus o una VPN?

Ambos cumplen funciones diferentes pero complementarias. Es como preguntar si son más importantes los frenos o el cinturón de seguridad en un coche. El antivirus protege la integridad de tu dispositivo, mientras que la VPN protege la privacidad de tu conexión. Un inversor cripto serio debería utilizar ambos. El antivirus previene que tu coche sea saboteado desde dentro, y la VPN evita que alguien te siga para saber a dónde vas.

Conclusión: La Seguridad es un Proceso Activo

El análisis de Avast nos deja una conclusión clara: la seguridad digital, ya sea para proteger nuestro ordenador o nuestras criptomonedas, no es un producto que se instala y se olvida. Es un proceso continuo de vigilancia, educación y adaptación. Debemos elegir nuestras herramientas con cuidado, comprender sus limitaciones, ser conscientes de cómo se manejan nuestros datos y, sobre todo, aplicar un enfoque de defensa en profundidad con múltiples capas. Al aprender de los éxitos y fracasos de gigantes de la ciberseguridad, podemos fortalecer nuestras propias defensas y navegar por el emocionante pero desafiante mundo de los activos digitales con mayor confianza y seguridad.

Si quieres conocer otros artículos parecidos a Lecciones de Avast: Protege tus Criptomonedas puedes visitar la categoría Seguridad.