08/01/2025

En el universo de las criptomonedas, la tecnología blockchain se presenta como un bastión de seguridad, inmutabilidad y confianza. Cada transacción es un ladrillo en una fortaleza digital, sellado y encadenado al anterior de forma casi irrompible. Sin embargo, en las sombras de esta fortaleza, existe una vulnerabilidad teórica que ha sido objeto de debate y temor desde los inicios de Bitcoin: el ataque del 51%. Este concepto no se trata de robar claves privadas o hackear wallets, sino de algo mucho más fundamental: tomar el control de la propia realidad de la red. Un ataque del 51% es un intento de socavar el consenso que mantiene unida a la blockchain, permitiendo a un actor o grupo malicioso con suficiente poder reescribir transacciones recientes y, lo más alarmante, gastar las mismas monedas dos veces.

- ¿Qué es Exactamente un Ataque del 51%?

- Las Consecuencias Devastadoras de un Ataque Exitoso

- El Alto Costo: La Principal Barrera de Defensa

- ¿Qué Redes Están Realmente en Peligro?

- El Caso de Bitcoin y Ethereum: Gigantes Casi Invulnerables

- Preguntas Frecuentes (FAQ) sobre el Ataque del 51%

- Conclusión: Una Amenaza Real pero Contenida

¿Qué es Exactamente un Ataque del 51%?

Para entender este tipo de ataque, primero debemos comprender cómo funciona una blockchain basada en Prueba de Trabajo (Proof-of-Work), como la de Bitcoin. En esta red, los mineros compiten para resolver complejos acertijos criptográficos. El primero en encontrar la solución añade el siguiente bloque de transacciones a la cadena y es recompensado. Este proceso, conocido como minería, requiere una inmensa cantidad de poder computacional, medido en "tasa de hash" o "hash rate".

La regla de oro en estas redes es que la cadena de bloques más larga es considerada la versión oficial y válida de la historia. Aquí es donde radica la vulnerabilidad. Un ataque del 51% ocurre cuando una sola entidad o un grupo coordinado de atacantes logra controlar más del 50% del poder de hash total de la red. Con esta mayoría, los atacantes pueden, en secreto, minar su propia versión de la blockchain más rápido que el resto de la red (los mineros honestos).

Una vez que su cadena privada se vuelve más larga que la cadena honesta, pueden transmitirla al resto de la red. Debido a la regla de la "cadena más larga", los nodos de la red aceptarán esta nueva versión como la verdadera, invalidando los bloques que fueron minados por la red honesta durante el ataque. Esto permite a los atacantes ejecutar el infame "doble gasto".

Las Consecuencias Devastadoras de un Ataque Exitoso

El principal objetivo y la consecuencia más peligrosa de un ataque del 51% es el doble gasto. Imagina este escenario: un atacante envía 100 BTC a un exchange. Mientras la transacción se confirma en la cadena pública y honesta, el atacante utiliza su poder mayoritario para minar una cadena paralela en la que esa transacción nunca ocurrió. Una vez que el exchange acredita los 100 BTC y el atacante los ha canjeado por otra moneda y retirado, este libera su cadena fraudulenta, ahora más larga, a la red. La red la acepta, la transacción original de 100 BTC desaparece, y el atacante conserva tanto sus 100 BTC originales como los fondos que obtuvo en el exchange.

Además del doble gasto, los atacantes podrían:

- Bloquear transacciones: Podrían impedir que ciertas transacciones (o las de todos los demás usuarios) se confirmen, creando una denegación de servicio (DoS) efectiva.

- Censurar mineros: Podrían evitar que otros mineros encuentren bloques, monopolizando todas las recompensas de minería durante el tiempo que mantengan el control.

Es crucial entender lo que un ataque del 51% no puede hacer. No pueden crear monedas de la nada, cambiar las reglas del protocolo (como la recompensa por bloque), ni robar fondos de wallets ajenas, ya que no pueden falsificar firmas digitales que requieren claves privadas. El ataque se limita a reescribir el historial reciente de transacciones en las que ellos mismos están involucrados.

El Alto Costo: La Principal Barrera de Defensa

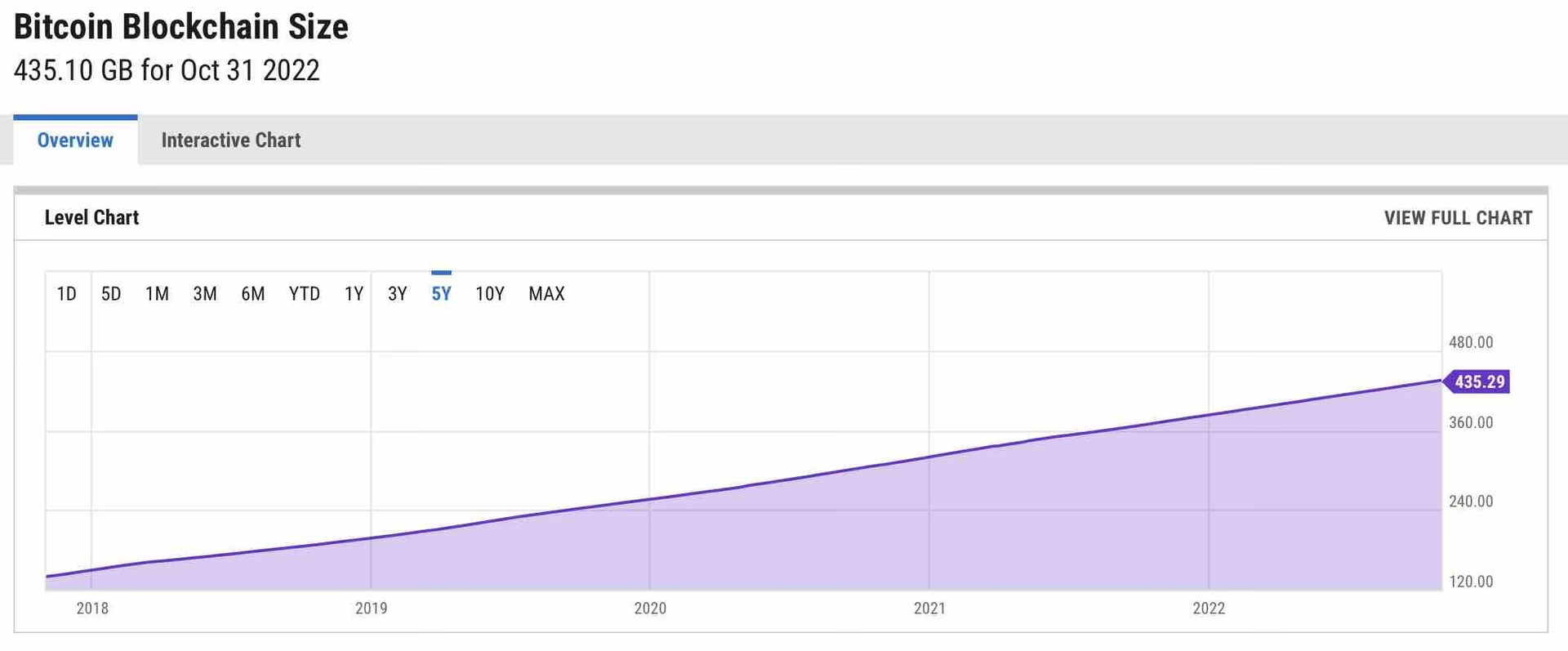

Si esta vulnerabilidad existe, ¿por qué no vemos ataques del 51% todos los días, especialmente en Bitcoin? La respuesta es simple: el costo es astronómico y, en la mayoría de los casos, económicamente inviable. La seguridad de una red Proof-of-Work es directamente proporcional a su tasa de hash. Cuanto más poder computacional se necesita para controlar la red, más segura es.

A mediados de 2024, la tasa de hash de la red Bitcoin superaba los 500 exahashes por segundo (EH/s). Para hacerse con el 51% de ese poder, un atacante necesitaría más de 250 EH/s. Un equipo de minería ASIC de última generación, como el WhatsMiner M63S, que cuesta más de 10,000 dólares, produce alrededor de 406 terahashes por segundo (TH/s). Un atacante necesitaría cientos de miles de estas máquinas, lo que supondría una inversión de miles de millones de dólares solo en hardware, sin contar los gigantescos costos de electricidad y enfriamiento.

Incluso si un atacante pudiera reunir los recursos, el propio ataque destruiría la confianza en la criptomoneda, haciendo que su precio se desplomara y que las monedas obtenidas mediante el doble gasto perdieran casi todo su valor. Sería como quemar miles de millones para robar millones.

¿Qué Redes Están Realmente en Peligro?

La amenaza no es igual para todas las criptomonedas. Las redes más pequeñas, con tasas de hash significativamente más bajas, son los objetivos principales. Para estas redes, el costo de alquilar suficiente poder de hash a través de servicios como NiceHash puede ser lo suficientemente bajo como para que un ataque sea rentable.

Tabla Comparativa de Vulnerabilidad

| Característica | Redes Grandes (Ej. Bitcoin) | Redes Pequeñas (Ej. Bitcoin Gold) |

|---|---|---|

| Tasa de Hash | Extremadamente Alta (Cientos de EH/s) | Baja (GH/s o TH/s) |

| Costo del Ataque | Miles de millones de dólares (inviable) | Miles o cientos de miles de dólares (potencialmente rentable) |

| Vulnerabilidad | Muy Baja | Alta |

| Seguridad del Consenso | Robusta y probada en el tiempo | Frágil y susceptible a reorganizaciones de cadena |

Criptomonedas como Bitcoin Gold y Ethereum Classic han sufrido ataques del 51% en el pasado precisamente por esta razón. Su menor participación de mineros las convierte en un blanco fácil para actores con recursos suficientes para superar temporalmente a los mineros honestos.

El Caso de Bitcoin y Ethereum: Gigantes Casi Invulnerables

Para Bitcoin, la principal preocupación no es un actor externo, sino la centralización en los pools de minería. Los tres principales pools (FoundryUSA, AntPool, ViaBTC) controlan en conjunto más del 70% del hashrate de la red. Teóricamente, si se coordinaran, podrían lanzar un ataque. Sin embargo, la teoría de juegos sugiere que esto es altamente improbable. Estos pools son negocios multimillonarios cuya rentabilidad depende de la salud y la confianza en Bitcoin. Un ataque sería un suicidio económico, destruyendo el valor de sus recompensas y de su costoso hardware de minería.

Ethereum, por su parte, ha elevado aún más la barrera con su transición a la Prueba de Participación (Proof-of-Stake). En este sistema, la seguridad no depende del poder computacional, sino del capital. Para realizar un ataque del 51%, un atacante necesitaría controlar el 51% de todo el ETH en staking. Con más de 32 millones de ETH en staking, esto requeriría la compra de más de 16.5 millones de ETH, una inversión que superaría los 49 mil millones de dólares. Además, si se detecta un comportamiento malicioso, el protocolo puede "slashear" o destruir el ETH del atacante, haciendo que el riesgo financiero sea aún mayor.

Preguntas Frecuentes (FAQ) sobre el Ataque del 51%

¿Ha ocurrido alguna vez un ataque del 51% con éxito?

Sí, varias redes más pequeñas han sido víctimas. Bitcoin Gold, Litecoin Cash y Ethereum Classic son algunos de los ejemplos más conocidos que han sufrido reorganizaciones de cadena y dobles gastos debido a estos ataques.

¿Puede un ataque del 51% robar las criptomonedas de mi wallet?

No. Un ataque del 51% no puede romper la criptografía de las claves privadas. Por lo tanto, no pueden iniciar transacciones desde la wallet de otra persona. El riesgo principal es para quienes reciben fondos en una transacción que luego es revertida (como un exchange o un comerciante).

¿Por qué los grandes pools de minería no atacan Bitcoin?

Principalmente por incentivos económicos. Su negocio depende de un Bitcoin saludable y confiable. Atacar la red destruiría la confianza, hundiría el precio del BTC y haría que su equipo de minería de miles de millones de dólares perdiera su valor. Es irracional destruir el ecosistema que te genera ganancias.

¿Es Proof-of-Stake más seguro que Proof-of-Work contra este ataque?

Es un modelo de seguridad diferente. Se argumenta que en redes grandes es económicamente más seguro, ya que requiere una enorme cantidad de capital (en lugar de hardware) y el castigo por atacar (slashing) es directo y devastador. La descentralización del staking es clave para su seguridad.

Conclusión: Una Amenaza Real pero Contenida

El ataque del 51% sigue siendo la amenaza teórica más significativa para la integridad de las blockchains de Prueba de Trabajo. Sin embargo, en la práctica, la propia teoría de juegos y los enormes costos económicos lo convierten en un evento extremadamente improbable para redes maduras y masivas como Bitcoin. La seguridad de estas redes no reside solo en su criptografía, sino en su diseño económico, que incentiva el comportamiento honesto. Para los usuarios, la lección es clara: la verdadera seguridad en el espacio cripto proviene de la descentralización y una alta participación de la red. Mientras que las redes más pequeñas pueden ser vulnerables, los gigantes del ecosistema han construido fosos económicos tan profundos que atacarlos es, para casi todos los efectos, una misión imposible.

Si quieres conocer otros artículos parecidos a Ataque del 51%: ¿El Talón de Aquiles de Blockchain? puedes visitar la categoría Seguridad.