28/07/2025

Detrás de cada transacción, cada bloque minado y cada dirección de Bitcoin, existe un pilar fundamental que garantiza su seguridad, inmutabilidad y funcionamiento: la función de hash. Este concepto, aunque técnico, es el corazón criptográfico que permite que una red descentralizada como Bitcoin opere sin necesidad de una autoridad central. El algoritmo específico que Satoshi Nakamoto eligió para esta tarea monumental es el SHA-256. En este artículo, desglosaremos en profundidad qué es SHA-256, por qué es tan crucial para Bitcoin y cómo se aplica en los diferentes mecanismos que componen la red.

¿Qué es una Función Hash? La Huella Digital de los Datos

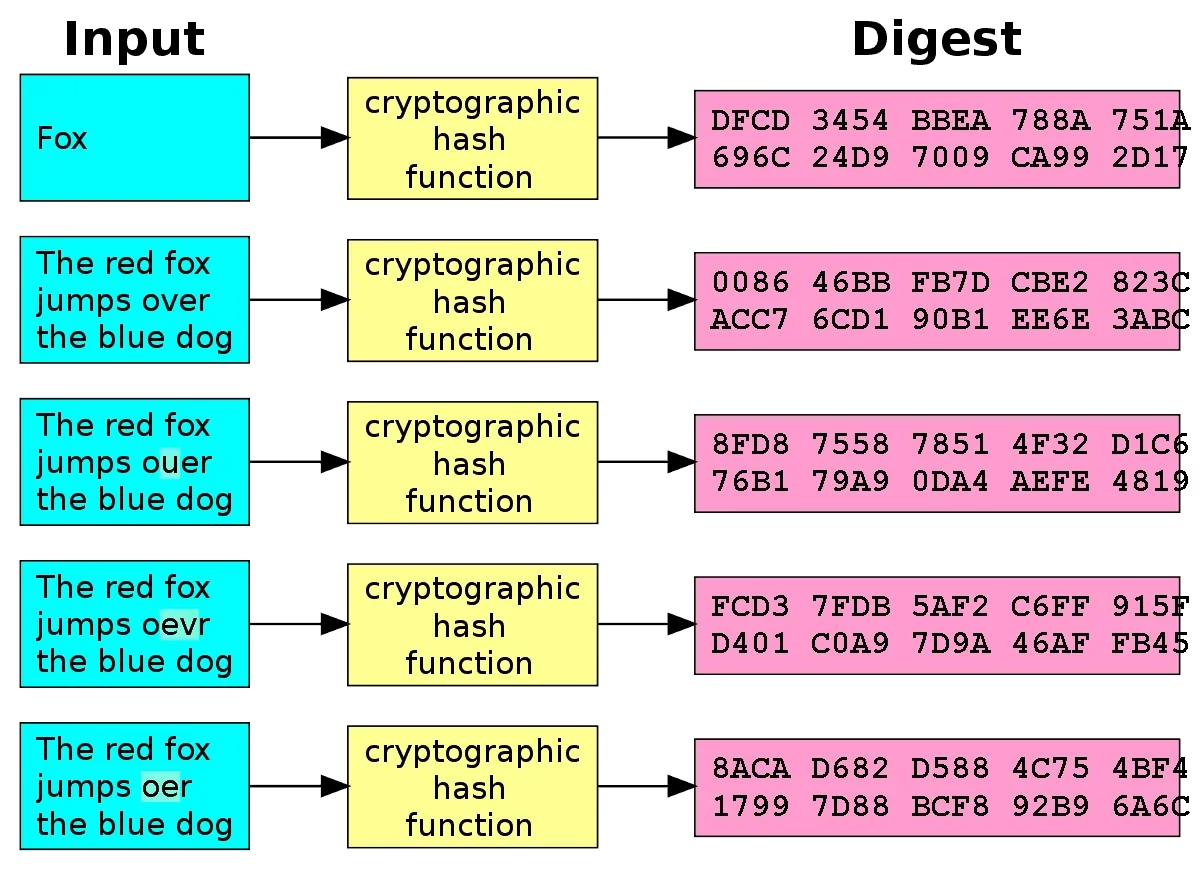

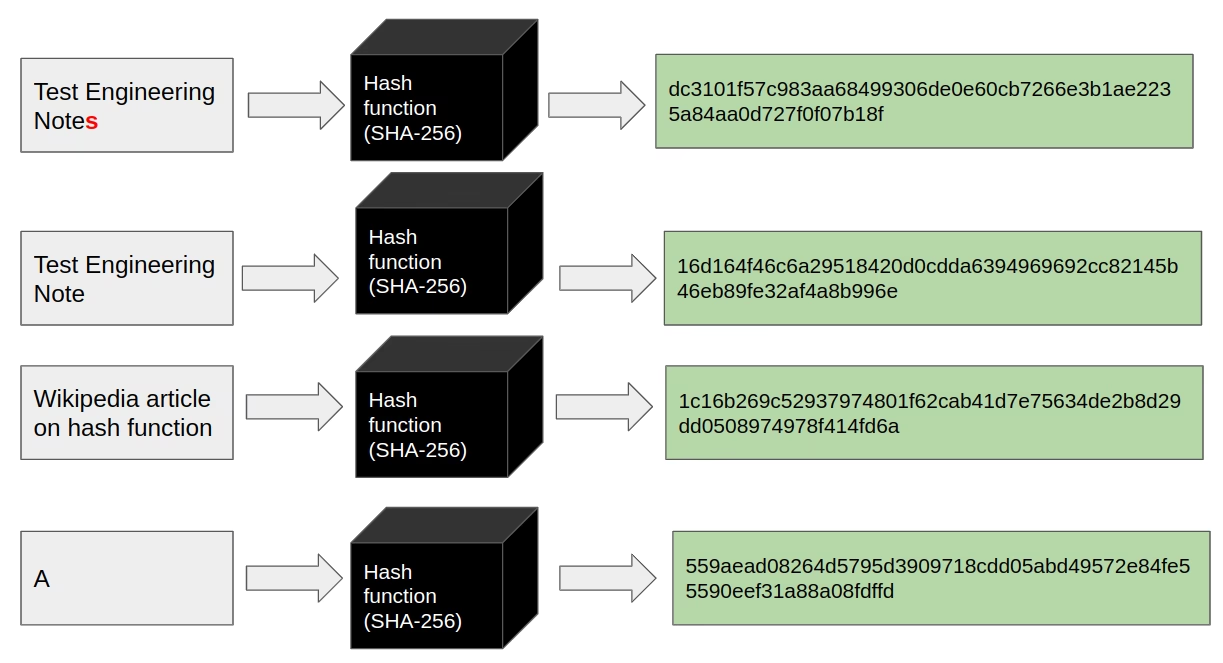

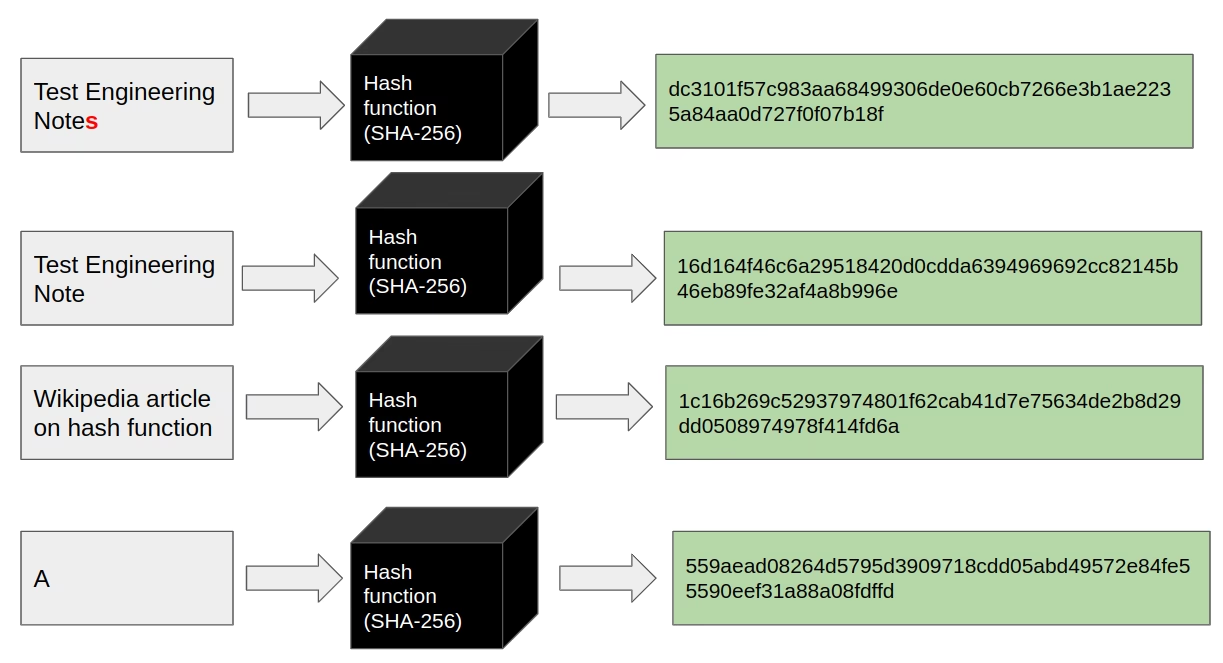

Antes de sumergirnos en las especificidades de Bitcoin, es esencial comprender qué es una función hash. Imagina una máquina procesadora de datos con unas reglas muy particulares. Puedes introducir cualquier tipo de información en ella —desde una sola letra hasta un libro entero— y esta máquina siempre te devolverá una cadena de texto de longitud fija y aparentemente aleatoria. Esta cadena de salida es lo que se conoce como "hash" o "digest".

Las funciones hash, especialmente las utilizadas en criptografía, tienen propiedades muy definidas que las hacen increíblemente útiles:

- Determinista: Para una misma entrada, la salida siempre será idéntica. Si aplicas el hash a la palabra "Bitcoin" hoy, obtendrás el mismo resultado que si lo haces dentro de diez años. Esto garantiza la previsibilidad y la verificación.

- Salida de longitud fija: Sin importar el tamaño de la entrada, la salida siempre tendrá la misma longitud. Para SHA-256, esta longitud es siempre de 256 bits (representada como 64 caracteres hexadecimales).

- Efecto Avalancha: Un cambio mínimo en la entrada, incluso de un solo bit, produce una salida completamente diferente e irreconocible. Si aplicas el hash a "bitcoin" y luego a "Bitcoin" (con mayúscula), los hashes resultantes no tendrán ninguna similitud.

Las Propiedades de una Función Hash Criptográfica Fuerte

No todas las funciones hash son iguales. Las que se utilizan para aplicaciones de seguridad, como en Bitcoin, se denominan "funciones hash criptográficas" y deben cumplir con tres propiedades de seguridad adicionales que las hacen extremadamente robustas:

- Irreversibilidad (Resistencia a la Preimagen): Es computacionalmente inviable determinar la entrada original a partir de su hash de salida. Si te doy un hash, no hay forma práctica de saber qué datos lo generaron, excepto probando todas las combinaciones posibles (un ataque de fuerza bruta), lo cual es imposible con el poder de cómputo actual.

- Resistencia a la Segunda Preimagen: Dado un dato de entrada y su hash, es computacionalmente inviable encontrar otro dato de entrada diferente que genere el mismo hash. Esto evita que alguien pueda sustituir un documento o una transacción por otra sin que se detecte.

- Resistencia a Colisiones: Es computacionalmente inviable encontrar dos entradas diferentes cualesquiera que produzcan el mismo hash. Esta es la propiedad más fuerte y garantiza que cada "huella digital" sea, a efectos prácticos, única.

Estas propiedades son las que convierten a SHA-256 en una herramienta tan poderosa para construir un sistema seguro y confiable como Bitcoin.

Los Diferentes Métodos de Hashing en Bitcoin

Aunque SHA-256 es el protagonista, Bitcoin no lo utiliza de una única manera. De hecho, combina varios algoritmos y métodos para diferentes propósitos. A continuación, exploramos los cinco métodos principales de hashing que se encuentran en el protocolo de Bitcoin.

1. HASH256 (Doble SHA-256)

Esta es, con diferencia, la operación de hashing más común en Bitcoin. Como su nombre indica, no se trata de un nuevo algoritmo, sino de la aplicación consecutiva del algoritmo SHA-256 dos veces:

HASH256(datos) = SHA-256(SHA-256(datos))

Se utiliza para hashear las cabeceras de los bloques durante la minería y para generar los identificadores de transacción (TXID). La pregunta obvia es: ¿por qué hashear dos veces? Satoshi Nakamoto nunca lo explicó explícitamente, pero la teoría más aceptada es que fue una medida de seguridad para mitigar los "ataques de extensión de longitud" (length-extension attacks), una vulnerabilidad teórica en SHA-256. Aunque este tipo de ataque no representa una amenaza real para los usos que se le dan en Bitcoin, el doble hash se ha mantenido como una peculiaridad del diseño original.

2. HASH160 (SHA-256 + RIPEMD-160)

Este método se utiliza principalmente para la creación de las direcciones de Bitcoin. Consiste en aplicar primero SHA-256 y, al resultado, aplicarle otro algoritmo de hash llamado RIPEMD-160.

HASH160(datos) = RIPEMD-160(SHA-256(datos))

La principal ventaja de RIPEMD-160 es que produce una salida más corta: 160 bits (40 caracteres hexadecimales) en lugar de los 256 bits de SHA-256. Esto permite que las direcciones de Bitcoin sean más cortas y manejables. La elección de usar un algoritmo diferente al de la familia SHA (RIPEMD-160 fue diseñado por investigadores europeos, no por la NSA) también pudo ser una decisión consciente de Satoshi para diversificar la dependencia criptográfica del sistema.

3. SHA-256 (Simple)

Aunque el doble hash es la norma, en actualizaciones más recientes del protocolo, como SegWit, se ha comenzado a utilizar una única ronda de SHA-256 para ciertos propósitos, como la generación de hashes de script en las direcciones P2WSH (Pay-to-Witness-Script-Hash). Esto demuestra que, para nuevos desarrollos, se considera que el doble hash no aporta un beneficio de seguridad tangible y se prefiere la eficiencia de una sola ronda.

4. HMAC-SHA512

HMAC (Hash-based Message Authentication Code) no es un algoritmo de hash, sino un método para crear un hash a partir de unos datos y una clave secreta. En Bitcoin, se utiliza la variante con SHA-512, un primo más grande de SHA-256 que produce una salida de 512 bits (128 caracteres hexadecimales). Su principal aplicación es en las Carteras Jerárquicas Deterministas (HD Wallets) para derivar claves hijo a partir de una clave padre. La salida de 512 bits es muy conveniente porque se puede dividir en dos mitades de 256 bits: una se convierte en la nueva clave privada y la otra en el nuevo "chain code", que se usará para derivaciones futuras.

5. PBKDF2

Al igual que HMAC, PBKDF2 (Password-Based Key Derivation Function 2) no es un algoritmo de hash en sí mismo, sino un método para hacer que el proceso de hashing sea deliberadamente lento. Lo logra aplicando una función hash (en el caso de Bitcoin, HMAC-SHA512) miles de veces. En concreto, Bitcoin utiliza 2048 iteraciones de PBKDF2 para convertir una frase mnemónica (las 12 o 24 palabras de recuperación) en la semilla maestra de una HD Wallet. Esta lentitud intencionada hace que los ataques de fuerza bruta para adivinar la frase de recuperación sean extremadamente costosos y lentos.

Tabla Comparativa de los Métodos de Hashing en Bitcoin

| Método | Algoritmo(s) Involucrados | Tamaño de Salida | Uso Principal en Bitcoin |

|---|---|---|---|

| HASH256 | SHA-256 (x2) | 256 bits (32 bytes) | Minería (hash de bloque), IDs de transacción (TXID) |

| HASH160 | SHA-256 + RIPEMD-160 | 160 bits (20 bytes) | Creación de direcciones legacy (P2PKH, P2SH) |

| SHA-256 | SHA-256 (x1) | 256 bits (32 bytes) | Hashes de script en SegWit (P2WSH) |

| HMAC-SHA512 | HMAC con SHA-512 | 512 bits (64 bytes) | Derivación de claves en HD Wallets |

| PBKDF2 | HMAC-SHA512 (2048 iteraciones) | 512 bits (64 bytes) | Creación de la semilla maestra a partir de frase mnemónica |

Aplicaciones Prácticas del Hashing en la Red Bitcoin

El hashing es la navaja suiza de la criptografía en Bitcoin. Sus propiedades se aprovechan de formas ingeniosas para construir todo el sistema:

- Minería (Prueba de Trabajo): Los mineros compiten para encontrar un número (llamado "nonce") que, al ser añadido a la cabecera del bloque y hasheado con HASH256, dé como resultado un hash que esté por debajo de un cierto umbral de dificultad. La propiedad de irreversibilidad y el efecto avalancha hacen que esto sea una lotería impredecible, garantizando que nadie pueda controlar la creación de nuevos bloques.

- Encadenamiento de Bloques: Cada bloque en la blockchain contiene el hash del bloque anterior. Esto crea una cadena criptográfica inmutable. Si un atacante intentara modificar un bloque antiguo, su hash cambiaría, rompiendo la conexión con todos los bloques posteriores y haciendo que la alteración sea inmediatamente detectable por la red.

- Identificadores de Transacción (TXID): Cada transacción se hashea con HASH256 para crear un identificador único. Esto permite referenciar y rastrear transacciones de manera eficiente y sin ambigüedades.

- Raíz de Merkle: En lugar de incluir todas las transacciones en la cabecera del bloque, se hashean todas, luego se hashean los hashes por pares, y así sucesivamente hasta obtener un único hash final llamado Raíz de Merkle. Este hash es un resumen criptográfico de todas las transacciones del bloque, permitiendo una verificación eficiente sin necesidad de descargar todos los datos.

- Firmas Digitales: Cuando firmas una transacción, en realidad no firmas todos los datos de la transacción, sino un hash de los mismos. Es mucho más eficiente firmar un dato de 32 bytes (el hash) que los cientos de bytes de la transacción completa.

Preguntas Frecuentes (FAQ)

¿Por qué Bitcoin usa un doble hash (HASH256)?

La razón más probable es como una medida de precaución contra los "ataques de extensión de longitud", una vulnerabilidad teórica de SHA-256. Aunque estos ataques no son una amenaza práctica para Bitcoin, el doble hash se ha mantenido como parte del diseño original. Hoy en día, se considera una peculiaridad más que una necesidad de seguridad crítica.

¿Es SHA-256 seguro?

Sí. A día de hoy, SHA-256 se considera un algoritmo criptográficamente seguro y no se conocen vulnerabilidades prácticas que afecten su implementación en Bitcoin. Romper SHA-256 requeriría un avance computacional que está más allá de la capacidad de la tecnología actual, incluyendo la computación cuántica en su estado presente.

¿Podría Bitcoin cambiar su algoritmo de hash en el futuro?

Teóricamente, sí, pero sería un cambio extremadamente complejo y disruptivo que requeriría un "hard fork" (una actualización no compatible con versiones anteriores) y el consenso de toda la comunidad. Solo se consideraría si se descubriera una vulnerabilidad catastrófica en SHA-256.

En conclusión, el algoritmo SHA-256 y sus diversas aplicaciones son mucho más que un simple detalle técnico; son el tejido conectivo que dota a Bitcoin de su robustez, seguridad y fiabilidad. Desde la creación de monedas en la minería hasta la verificación de cada transacción, esta función hash es el motor silencioso que ha permitido a la red de Bitcoin operar de forma segura y descentralizada durante más de una década.

Si quieres conocer otros artículos parecidos a SHA-256: El Corazón Criptográfico de Bitcoin puedes visitar la categoría Criptomonedas.