01/05/2022

- El Ransomware y la Encrucijada de Pagar con Criptomonedas

- WannaCry: El Ataque que Puso de Rodillas al Sistema de Salud

- ¿Pagó el NHS el Rescate? La Verdad Detrás de los 92 Millones de Libras

- El Héroe Inesperado y el "Kill Switch" que Frenó la Amenaza

- Más Allá del Pago: La Nueva Estrategia de Resiliencia

- Preguntas Frecuentes (FAQ)

- Conclusión: Un Futuro Sin Rescates

El Ransomware y la Encrucijada de Pagar con Criptomonedas

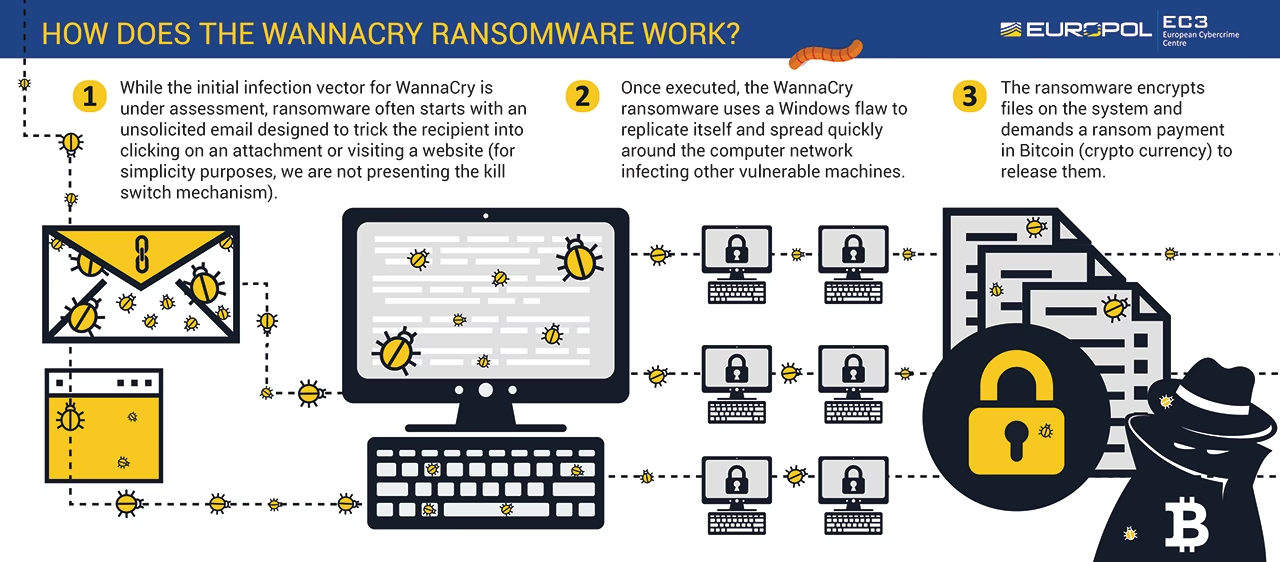

El ransomware se ha consolidado como una de las amenazas cibernéticas más disruptivas y lucrativas de nuestra era. Su modus operandi es tan simple como devastador: un grupo de hackers se infiltra en los sistemas de una organización, cifra archivos críticos dejándolos inaccesibles y, a continuación, exige un pago, casi siempre en criptomonedas como Bitcoin, para liberarlos. Esta extorsión digital coloca a las víctimas, desde pequeñas empresas hasta gigantescos servicios públicos, en una posición increíblemente difícil. Pagar el rescate parece la vía más rápida para restaurar la operatividad, pero alimenta directamente la industria del cibercrimen y no ofrece ninguna garantía de que los datos serán devueltos o no serán filtrados posteriormente. En 2023, esta industria criminal movió más de mil millones de dólares a nivel mundial, una cifra que evidencia la magnitud del problema.

Ante esta creciente amenaza, el gobierno del Reino Unido ha decidido tomar una postura firme y sin precedentes. El 22 de julio, anunció planes para prohibir que los organismos públicos, incluyendo hospitales, ayuntamientos y escuelas, paguen rescates a los ciberdelincuentes. La lógica es clara: cortar el flujo de dinero para hacer del sector público británico un objetivo menos atractivo. Pero esta decisión no nace en el vacío; tiene sus raíces en una de las crisis de ciberseguridad más graves de la historia reciente del país.

WannaCry: El Ataque que Puso de Rodillas al Sistema de Salud

En mayo de 2017, un ataque de ransomware conocido como WannaCry se propagó a una velocidad alarmante por todo el mundo, infectando más de 230,000 ordenadores en 150 países en cuestión de horas. Uno de los organismos más afectados fue el Servicio Nacional de Salud del Reino Unido (NHS). El impacto fue catastrófico: más de 70,000 dispositivos, desde ordenadores de oficina hasta equipos médicos vitales como escáneres de resonancia magnética, refrigeradores de almacenamiento de sangre y equipos de quirófano, quedaron inutilizados. El caos resultante obligó a los hospitales a cancelar citas, rechazar emergencias no críticas y desviar ambulancias, poniendo en riesgo la vida de los pacientes.

El ataque explotaba una vulnerabilidad en el software de Microsoft. Aunque la compañía ya había lanzado un parche para solucionar el fallo, miles de ordenadores del NHS no habían sido actualizados o utilizaban versiones antiguas del sistema operativo que ya no recibían soporte, dejándolos completamente expuestos. La pantalla de los dispositivos infectados mostraba un mensaje claro: pague una suma en Bitcoin o sus archivos se perderán para siempre.

¿Pagó el NHS el Rescate? La Verdad Detrás de los 92 Millones de Libras

Esta es la pregunta central que surge del incidente. Con los servicios de salud paralizados, la presión para ceder al chantaje era inmensa. Sin embargo, y a pesar de la narrativa popular, la respuesta es un rotundo no. El NHS no pagó el rescate. La cifra que a menudo se cita, un coste estimado de 92 millones de libras, no corresponde a un pago a los criminales, sino al coste total de la disrupción y la recuperación. Este monto incluye la revisión masiva de la infraestructura de TI, la contratación de expertos en ciberseguridad, la pérdida de productividad y el coste de redirigir y gestionar los servicios sanitarios afectados durante la crisis.

A nivel mundial, el ataque WannaCry fue un fracaso financiero para sus creadores en comparación con su alcance. Aunque miles de sistemas fueron infectados, solo se realizaron 327 pagos a las carteras de Bitcoin de los atacantes, sumando un total de aproximadamente 130,634 dólares. Esta disparidad entre el daño causado y el beneficio obtenido subraya una verdad incómoda: el verdadero coste del ransomware no es el rescate en sí, sino el caos operativo y la posterior reconstrucción.

Tabla Comparativa: Coste del Ataque vs. Rescate Pagado

| Concepto | Cifra Estimada | Descripción |

|---|---|---|

| Coste total para el NHS | £92 millones | Gastos en recuperación, mejoras de infraestructura y pérdida de servicios. |

| Total de rescates pagados (a nivel mundial) | $130,634.77 | Suma de todos los pagos en Bitcoin realizados por víctimas en todo el mundo. |

El Héroe Inesperado y el "Kill Switch" que Frenó la Amenaza

La historia de WannaCry tiene un giro sorprendente protagonizado por un joven investigador de ciberseguridad británico llamado Marcus Hutchins, conocido en línea como MalwareTech. Mientras el mundo entraba en pánico, Hutchins, trabajando desde su dormitorio, comenzó a analizar el código del malware. Descubrió que el programa intentaba conectarse a un dominio de internet muy extraño y sin registrar. Intrigado, decidió registrar ese dominio por poco más de 10 dólares para monitorear la propagación del virus.

Sin saberlo, había activado un "kill switch" (interruptor de apagado) oculto en el código del ransomware. Los creadores lo habían programado para que, si el malware lograba conectarse a ese dominio específico, detuviera su propagación. Al registrarlo, Hutchins detuvo en seco la expansión mundial de WannaCry, convirtiéndose en un héroe accidental. Su historia es compleja, ya que años antes había estado involucrado en la creación de otro tipo de malware, pero su acción durante la crisis de WannaCry salvó a incontables organizaciones de un destino similar al del NHS.

Más Allá del Pago: La Nueva Estrategia de Resiliencia

La experiencia de WannaCry y la nueva prohibición del gobierno británico empujan a las organizaciones públicas a cambiar su enfoque: en lugar de contemplar el pago como una opción, deben centrarse en construir una defensa robusta. Esta estrategia se basa en tres pilares fundamentales:

1. Prevención

El primer paso y el más crucial es evitar que el ataque ocurra. Esto implica fortalecer los controles de seguridad básicos, como la autenticación multifactor (MFA), que añade una capa extra de protección más allá de la contraseña, y la separación de cuentas de administrador para limitar el daño si una credencial es comprometida. La formación del personal es igualmente vital; enseñar a los empleados a reconocer correos electrónicos de phishing y a mantener una buena higiene de contraseñas reduce drásticamente el riesgo de error humano. Finalmente, mantener los sistemas siempre actualizados es una de las defensas más simples y efectivas, como demostró WannaCry al explotar software sin parches.

2. Preparación

Asumiendo que un ataque podría ocurrir a pesar de las medidas preventivas, estar preparado puede reducir masivamente el daño. Contar con un Plan de Respuesta a Incidentes (IRP) claro es esencial. Un IRP bien definido permite a una organización detectar actividad inusual rápidamente, aislar los sistemas infectados antes de que el malware se propague a activos críticos y asignar roles claros para que cada miembro del equipo sepa qué hacer durante la crisis. Tener una estrategia de comunicación preaprobada también es clave para informar a las partes interesadas sin generar pánico ni dañar la confianza.

3. Recuperación

Muchas organizaciones se centran en la prevención, pero sin un plan de recuperación sólido, una sola brecha puede ser devastadora. Dos componentes son vitales aquí: copias de seguridad fiables y desconectadas (offline) y una estrategia de recuperación ante desastres. Las copias de seguridad "air-gapped" o desconectadas de la red son inmunes a los ataques de ransomware que cifran todas las unidades conectadas. Programar estas copias regularmente asegura que la pérdida de datos sea mínima. La recuperación ante desastres es un plan más amplio que define cómo y en qué orden se restaurarán los sistemas y datos para garantizar la continuidad del negocio y minimizar el tiempo de inactividad.

Preguntas Frecuentes (FAQ)

- ¿Qué es exactamente el ransomware?

- Es un tipo de software malicioso que cifra los archivos de una víctima, haciéndolos inaccesibles. Los atacantes luego exigen un pago (rescate), generalmente en criptomonedas, a cambio de la clave de descifrado.

- ¿Por qué los ciberdelincuentes exigen criptomonedas como Bitcoin?

- Las criptomonedas ofrecen un grado de anonimato y son descentralizadas, lo que dificulta enormemente el rastreo de las transacciones y la identificación de los criminales por parte de las autoridades.

- En resumen, ¿el NHS pagó el rescate de WannaCry?

- No. El NHS no realizó ningún pago a los atacantes. El coste de 92 millones de libras se debió a la recuperación de sistemas y a la interrupción de los servicios.

- ¿Pagar un rescate garantiza la recuperación de los datos?

- No hay ninguna garantía. En muchos casos, las víctimas que pagan nunca reciben la clave de descifrado, o esta no funciona correctamente. Además, los datos robados pueden ser vendidos o filtrados en la web oscura de todos modos.

- ¿Qué busca el gobierno del Reino Unido al prohibir los pagos de rescates?

- El objetivo es doble: hacer que el sector público del Reino Unido sea un objetivo menos rentable para los ciberdelincuentes y forzar a las organizaciones a invertir en medidas de prevención y resiliencia en lugar de depender del pago como una solución de último recurso.

Conclusión: Un Futuro Sin Rescates

El episodio de WannaCry fue una llamada de atención brutal que demostró la vulnerabilidad de infraestructuras críticas. La decisión del gobierno británico de prohibir los pagos de rescates es un paso audaz que busca redefinir la lucha contra la ciberextorsión. En lugar de ser víctimas pasivas, se espera que las organizaciones se conviertan en fortalezas digitales. El mensaje es claro: la solución al ransomware no reside en llenar las carteras de Bitcoin de los criminales, sino en construir un ecosistema digital tan resiliente que el chantaje se vuelva, simplemente, obsoleto.

Si quieres conocer otros artículos parecidos a WannaCry y el NHS: ¿Se Pagó el Rescate en Bitcoin? puedes visitar la categoría Criptomonedas.