24/12/2024

La seguridad de Bitcoin es un tema de múltiples capas, a menudo percibido como una fortaleza digital inexpugnable. Sin embargo, en el horizonte tecnológico se vislumbran desafíos que podrían poner a prueba sus cimientos, como la computación cuántica. Al mismo tiempo, la amenaza más grande y presente para el usuario promedio no proviene de un superordenador del futuro, sino del manejo de un simple conjunto de caracteres: su clave privada. Este artículo explora ambas caras de la seguridad de Bitcoin, desde la amenaza teórica de la supremacía cuántica hasta la responsabilidad práctica y fundamental de proteger tus propias claves.

- ¿Es la Computación Cuántica una Amenaza Real para Bitcoin?

- Vulnerabilidades Potenciales en el Ecosistema Bitcoin

- La Primera Línea de Defensa: La Gestión de tus Claves Privadas

- Estrategias de Mitigación: Del Futuro Cuántico al Presente Seguro

- Preguntas Frecuentes (FAQ)

- Conclusión: Una Seguridad de Responsabilidad Compartida

¿Es la Computación Cuántica una Amenaza Real para Bitcoin?

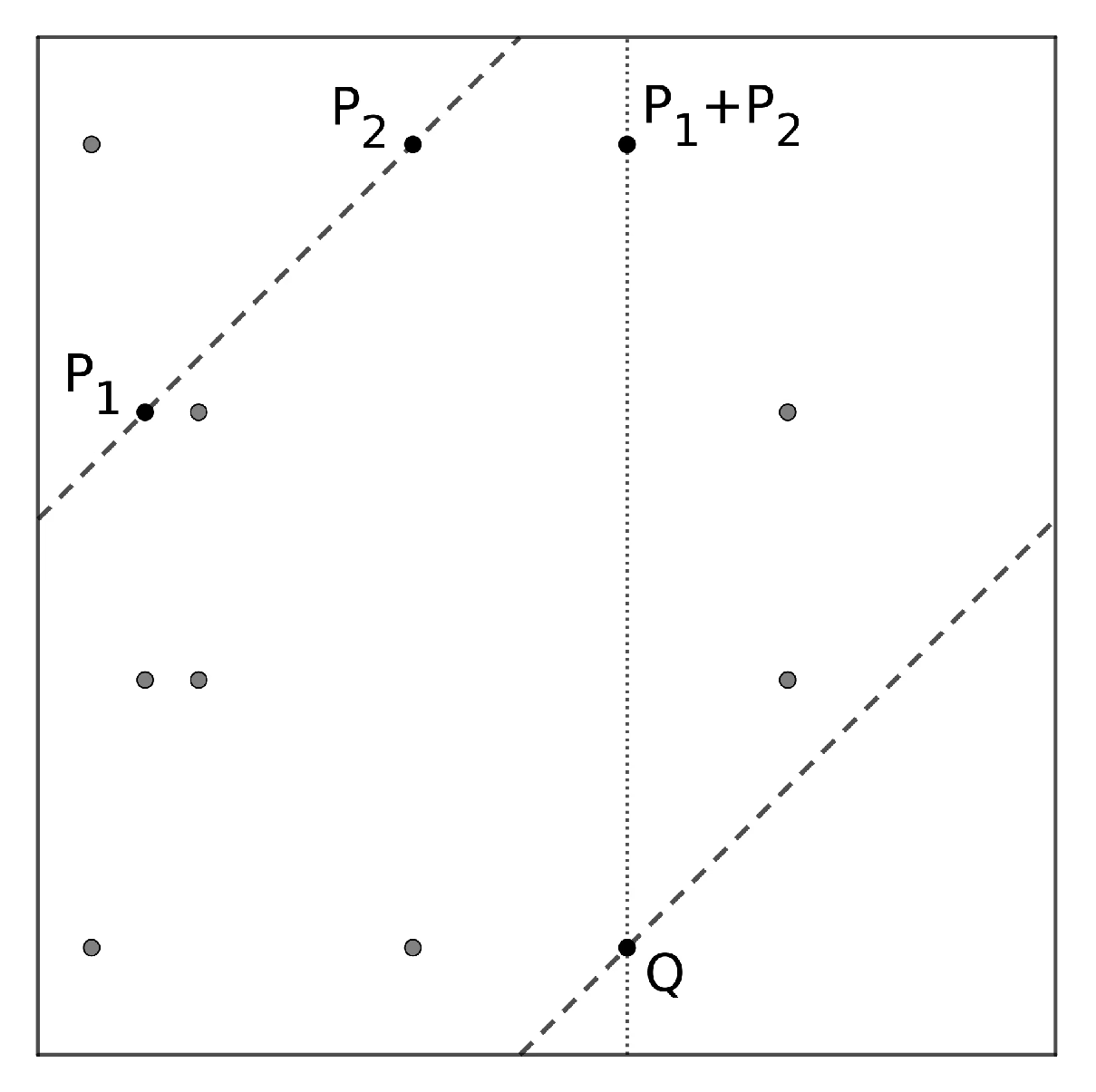

Para entender el impacto potencial, primero debemos saber qué es la computación cuántica. A diferencia de las computadoras clásicas que usan bits (0 o 1), las computadoras cuánticas usan qubits, que pueden existir en múltiples estados a la vez gracias a un principio llamado superposición. Esto les permite procesar una cantidad masiva de posibilidades simultáneamente, resolviendo ciertos problemas complejos a una velocidad inalcanzable para la tecnología actual. Aunque el campo aún está en su infancia, dos algoritmos cuánticos son particularmente relevantes para la criptografía de Bitcoin.

El Algoritmo de Shor y las Firmas de Bitcoin

Desarrollado por Peter Shor en 1994, el algoritmo de Shor es famoso por su capacidad para factorizar números grandes de manera exponencialmente más rápida que cualquier método clásico. Esto es una amenaza directa para los esquemas de firma digital que utiliza Bitcoin, como ECDSA (Algoritmo de Firma Digital de Curva Elíptica) y Schnorr. La seguridad de estas firmas se basa en la dificultad extrema de derivar una clave privada a partir de una clave pública, un problema que se reduce a la factorización de grandes números. Un ordenador cuántico lo suficientemente potente podría, en teoría, romper esta protección.

El Algoritmo de Grover y la Minería de Bitcoin

El algoritmo de Lov Grover, de 1996, ofrece una aceleración cuadrática en la búsqueda de datos no estructurados. Esto se aplica directamente a la minería de Bitcoin, que es esencialmente un proceso de "fuerza bruta" computacional. Los mineros buscan un valor específico (un hash) probando billones de combinaciones por segundo. El algoritmo de Grover podría, en teoría, reducir el tiempo necesario para encontrar un nuevo bloque, dando una ventaja a quien posea esta tecnología. Sin embargo, como veremos, la amenaza a la minería es mucho menos preocupante que la amenaza a las claves privadas.

Vulnerabilidades Potenciales en el Ecosistema Bitcoin

Una computadora cuántica suficientemente potente podría atacar Bitcoin en varios frentes, pero el riesgo no es uniforme. La seguridad de las billeteras es la principal preocupación.

Ataques a las Billeteras: El Riesgo Más Inminente

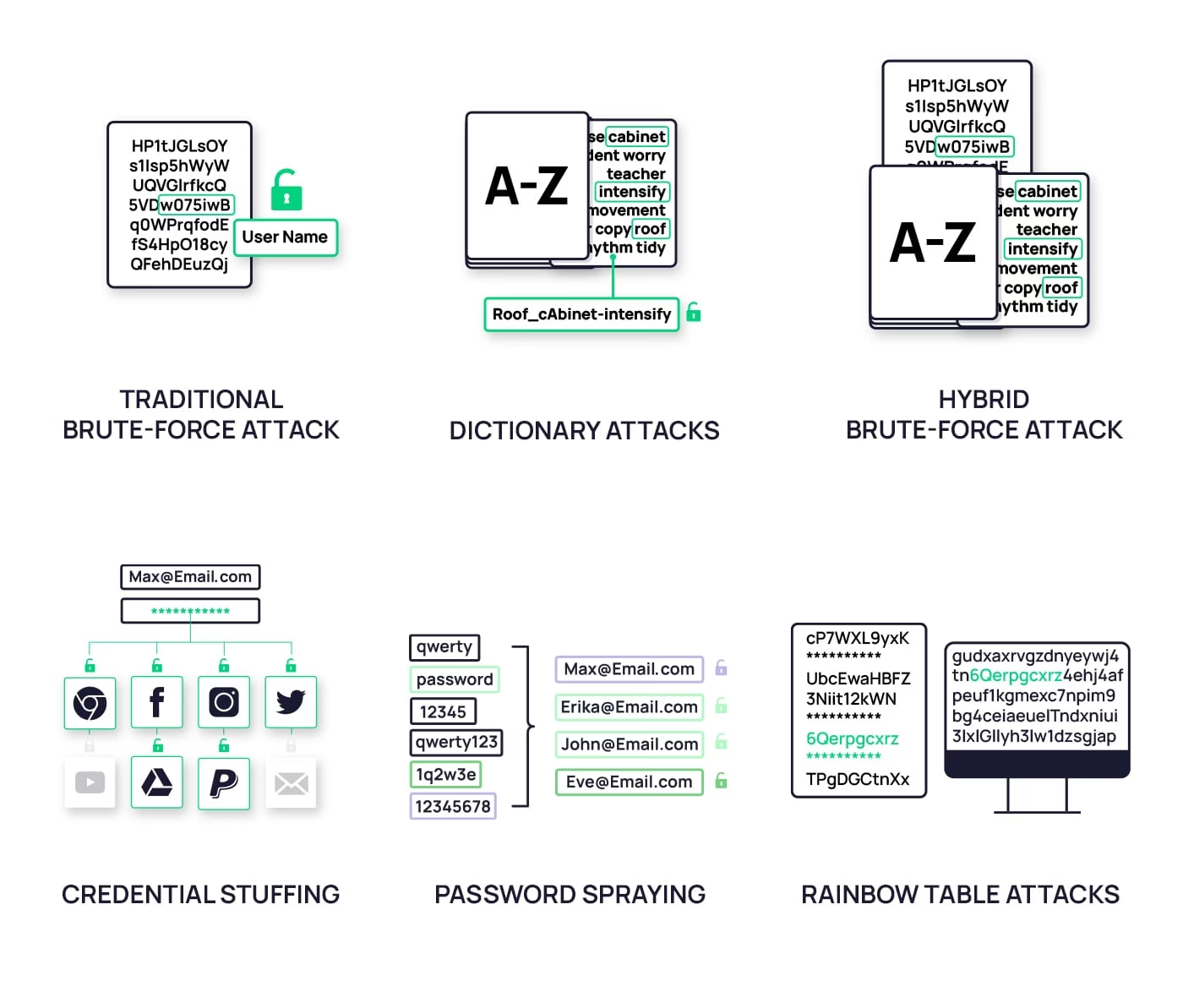

La capacidad de derivar una clave privada a partir de una clave pública es la amenaza más seria. Estos ataques se pueden dividir en dos categorías principales:

- Ataques de "Largo Alcance" (Long-Range Attacks): Estos ataques se dirigen a direcciones de Bitcoin cuyas claves públicas ya están expuestas en la blockchain. Esto incluye tipos de direcciones antiguas como Pay-to-Public-Key (P2PK) y, más comúnmente, cualquier dirección que haya sido reutilizada después de enviar una transacción (ya que al firmar una transacción se revela la clave pública asociada). Se estima que aproximadamente 5.9 millones de BTC se encuentran en direcciones vulnerables a este tipo de ataque en el futuro.

- Ataques de "Corto Alcance" (Short-Range Attacks): Este es un escenario más avanzado y peligroso. Cuando envías una transacción, esta permanece en un estado pendiente (en la "mempool") durante un tiempo antes de ser confirmada en un bloque (generalmente entre 10 y 60 minutos). Durante esta ventana, tu clave pública se expone. Un atacante con una computadora cuántica extremadamente rápida podría interceptar la transacción, derivar tu clave privada y crear una nueva transacción con una tarifa más alta para robar tus fondos antes de que tu transacción original se confirme. Este ataque afectaría a todos los tipos de billeteras actuales.

| Tipo de Ataque | Objetivo | Nivel de Amenaza | Poder Cuántico Requerido |

|---|---|---|---|

| Largo Alcance | Direcciones con clave pública expuesta (P2PK, direcciones reutilizadas) | Potencialmente alto para fondos antiguos o mal gestionados | Menor (días u horas) |

| Corto Alcance | Cualquier transacción pendiente en la mempool | Crítico para todo el ecosistema | Extremadamente alto (minutos) |

Impacto en la Minería y el Consenso de la Red

Aunque el algoritmo de Grover podría acelerar la minería, no representa una amenaza existencial. Para competir con la red de minería actual (ASICs), se necesitarían computadoras cuánticas a una escala masiva, algo que está muy lejos de ser factible. Además, su enorme consumo de energía y necesidad de refrigeración las harían económicamente inviables para la minería. Del mismo modo, aunque teóricamente podrían mejorar los ataques Sybil (inundar la red con nodos falsos), la naturaleza descentralizada de Bitcoin y sus mecanismos de consenso están diseñados para resistir este tipo de manipulaciones.

La Primera Línea de Defensa: La Gestión de tus Claves Privadas

Mientras la amenaza cuántica es un problema futuro que los desarrolladores están abordando, la seguridad de tus fondos hoy depende enteramente de cómo gestiones tus claves. La mayoría de las pérdidas de criptomonedas no se deben a hackers cuánticos, sino a errores humanos simples.

¿Qué es Exactamente una Clave Privada?

Una clave privada es una cadena única y secreta de letras y números que te da acceso y control sobre tus criptomonedas. Actúa como tu contraseña maestra. Quien posea la clave privada de una dirección, controla los fondos de esa dirección. No hay segundas oportunidades ni un botón de "olvidé mi contraseña".

Normalmente, no interactúas directamente con tus claves privadas. En su lugar, gestionas una frase semilla (también llamada frase de recuperación), que suele ser una lista de 12 a 24 palabras. Esta frase es la raíz desde la cual tu billetera genera todas tus claves privadas y públicas.

Generación y Derivación: El Nacimiento de tus Direcciones

El proceso es secuencial: tu frase semilla genera tus claves privadas, y de cada clave privada se deriva una clave pública correspondiente. La clave pública, a su vez, se utiliza para crear direcciones de billetera que puedes compartir para recibir fondos. Este sistema, conocido como Billetera Determinista Jerárquica (HD Wallet), utiliza "rutas de derivación" para organizar este árbol de claves. Imagina tu frase semilla como la dirección de una gran ciudad. La ruta de derivación es el camino exacto (calle, número, piso, apartamento) para llegar a una casa específica (una dirección de criptomoneda). Por eso, al migrar de una billetera a otra, a veces necesitas especificar la ruta de derivación correcta para que tus fondos aparezcan.

Estrategias de Mitigación: Del Futuro Cuántico al Presente Seguro

La comunidad de Bitcoin no está de brazos cruzados. Se están desarrollando soluciones tanto para la amenaza cuántica a largo plazo como para mejorar la seguridad del usuario en el presente.

Soluciones a Largo Plazo: La Evolución de Bitcoin

Para contrarrestar la amenaza cuántica, la solución más probable será una actualización del protocolo de Bitcoin (un soft fork) para introducir algoritmos de firma resistentes a la computación cuántica. Ya existen propuestas como la BIP-360 (QuBit), que sugiere un nuevo tipo de dirección llamado Pay-to-Quantum-Resistant-Hash (P2QRH). Estas direcciones combinarían la seguridad actual con nuevos algoritmos post-cuánticos. Una vez implementado, los usuarios tendrían que migrar sus fondos de las direcciones antiguas (vulnerables) a las nuevas. Este proceso podría llevar años, dado el tamaño del conjunto de UTXO (salidas de transacciones no gastadas) de Bitcoin.

Buenas Prácticas Hoy: Cómo Proteger tus Claves Privadas

- Guarda tu Frase Semilla Offline: Nunca guardes tu frase semilla en un dispositivo conectado a internet (ordenador, teléfono, nube). Escríbela en papel o grábala en metal y guárdala en un lugar seguro y a prueba de desastres.

- No la Compartas con Nadie: Ningún servicio de soporte legítimo te pedirá jamás tu frase semilla o clave privada. Cualquiera que lo haga es un estafador.

- Utiliza una Billetera de Hardware: Para cantidades significativas, una billetera de hardware es la opción más segura. Mantiene tus claves privadas aisladas de internet en todo momento.

- Evita Reutilizar Direcciones: Las buenas billeteras generan una nueva dirección para cada transacción que recibes. Esto mejora la privacidad y reduce la exposición de tus claves públicas.

Preguntas Frecuentes (FAQ)

- ¿La minería de Bitcoin es un ataque de fuerza bruta? ¿Pueden las computadoras cuánticas romperla?

- Sí, la minería es esencialmente un proceso de fuerza bruta para encontrar un hash válido. Teóricamente, el algoritmo de Grover podría acelerar este proceso. Sin embargo, la amenaza es baja debido a la inmensa escala y especialización de la red de minería actual (ASICs) y la inviabilidad económica de usar computadoras cuánticas para este fin.

- ¿Mis bitcoins están en peligro AHORA MISMO por la computación cuántica?

- No. La amenaza de la computación cuántica no es inminente. Las estimaciones más optimistas sugieren que faltan más de una década para que existan computadoras cuánticas capaces de romper la criptografía de Bitcoin. Hay tiempo suficiente para que la red se actualice y adopte algoritmos resistentes.

- Si pierdo mi clave privada o frase semilla, ¿puedo recuperarla?

- No. No hay forma de recuperar una clave privada o frase semilla perdida. La pérdida de tu frase semilla significa la pérdida permanente de acceso a tus fondos. Por eso su custodia segura es la regla número uno en criptomonedas.

- ¿Cuál es la diferencia entre mi clave pública y mi clave privada?

- La clave pública se utiliza para generar direcciones para recibir fondos. Puedes compartirla libremente, es como tu número de cuenta bancaria. La clave privada se utiliza para firmar transacciones y autorizar el envío de fondos. Debe mantenerse en secreto absoluto, es como la contraseña y el PIN de tu cuenta, todo en uno.

- ¿Qué pasará con los bitcoins perdidos, como los de Satoshi, ante un ataque cuántico?

- Esta es una pregunta abierta. Esos fondos, que nunca se moverán a direcciones seguras, podrían ser robados por el primer actor con una computadora cuántica lo suficientemente potente. Es poco probable que la comunidad de Bitcoin llegue a un consenso para "desactivar" o mover estas monedas, ya que iría en contra del principio fundamental de "no son tus llaves, no son tus monedas".

Conclusión: Una Seguridad de Responsabilidad Compartida

La seguridad de Bitcoin descansa sobre dos pilares: la robustez del protocolo y la responsabilidad del usuario. Mientras los desarrolladores de todo el mundo trabajan para preparar la red contra futuras amenazas como la computación cuántica, la seguridad de tus fondos hoy está, literalmente, en tus manos. Comprender la diferencia entre una amenaza lejana y teórica y un riesgo presente y práctico es crucial. Protege tu frase semilla como si tu vida financiera dependiera de ello, porque en el mundo de Bitcoin, así es.

Si quieres conocer otros artículos parecidos a Seguridad Bitcoin: De lo Cuántico a tu Clave puedes visitar la categoría Seguridad.