29/09/2022

La Red Lightning (Lightning Network) ha emergido como una de las soluciones más prometedoras para resolver los históricos desafíos de escalabilidad y velocidad de Bitcoin. Desde su concepción en 2015, esta tecnología de segunda capa promete transacciones casi instantáneas y con costos ínfimos, abriendo la puerta a los micropagos y al uso diario de Bitcoin como un verdadero medio de intercambio. Sin embargo, con la creciente adopción y el manejo de fondos reales, surge una pregunta fundamental para cualquier usuario: ¿es la Red Lightning lo suficientemente segura para confiarle nuestros bitcoins?

En este artículo, desglosaremos en detalle la arquitectura de seguridad de la Red Lightning, exploraremos sus beneficios, los vectores de ataque conocidos y, lo más importante, te proporcionaremos las herramientas y conocimientos necesarios para utilizarla con la máxima confianza y protección.

- ¿Qué es Exactamente la Red Lightning?

- Beneficios Clave que Superan a la Red Principal

- Análisis de Seguridad: ¿Cuáles son los Riesgos Reales?

- Consejos Prácticos para Usar la Red Lightning de Forma Segura

- Preguntas Frecuentes (FAQ) sobre la Red Lightning

- Conclusión: El Veredicto Final sobre la Seguridad de Lightning

¿Qué es Exactamente la Red Lightning?

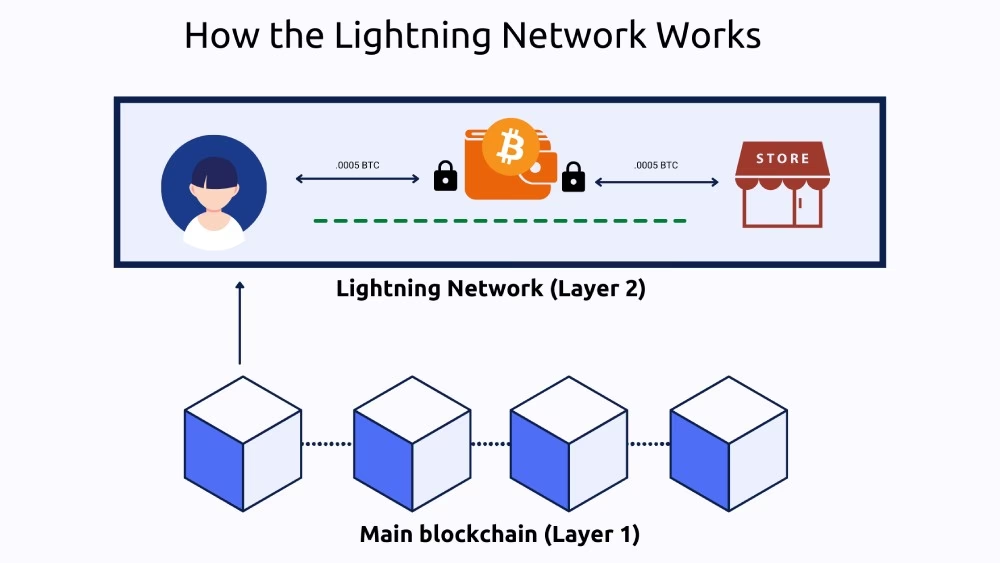

Para entender su seguridad, primero debemos comprender su funcionamiento. La Red Lightning es un protocolo de "capa 2" construido sobre la blockchain de Bitcoin. Esto significa que opera como una red superpuesta que permite a los usuarios realizar transacciones entre sí sin necesidad de registrar cada una de ellas en la cadena de bloques principal de Bitcoin (on-chain).

El sistema se basa en la creación de canales de pago bidireccionales entre dos partes. Una vez que un canal está abierto y financiado con una transacción inicial en la blockchain de Bitcoin, los dos participantes pueden realizar un número ilimitado de transacciones entre ellos de forma instantánea y casi gratuita. Estas transacciones, al ser off-chain (fuera de la cadena), no congestionan la red principal. Solo la apertura y el cierre del canal requieren una transacción on-chain, lo que reduce drásticamente la carga sobre la red de Bitcoin y permite una escalabilidad teórica de millones de transacciones por segundo.

Beneficios Clave que Superan a la Red Principal

Las ventajas de utilizar la Red Lightning son significativas y abordan directamente las limitaciones de la capa base de Bitcoin.

- Escalabilidad Masiva: Mientras que la red Bitcoin puede procesar alrededor de 7 transacciones por segundo (TPS), la Red Lightning puede gestionar millones de TPS, eliminando los cuellos de botella.

- Costos de Transacción Mínimos: Las tarifas en Lightning suelen ser de fracciones de céntimo, lo que hace económicamente viables los micropagos, como pagar un café o dar una propina online.

- Velocidad Instantánea: Los pagos se confirman en segundos, ya que no dependen de las confirmaciones de bloque de la red principal, que pueden tardar de 10 minutos a más de una hora.

- Privacidad Mejorada: Las transacciones individuales dentro de un canal no se registran públicamente en la blockchain. Solo los saldos de apertura y cierre del canal son visibles, ofreciendo una capa adicional de privacidad a los usuarios.

- Eficiencia Energética: Al agrupar innumerables transacciones off-chain en solo dos transacciones on-chain, se reduce significativamente el consumo de energía por transacción en comparación con los pagos directos en Bitcoin.

Tabla Comparativa: Bitcoin On-Chain vs. Red Lightning

| Característica | Transacción Bitcoin (On-Chain) | Transacción Red Lightning (Off-Chain) |

|---|---|---|

| Velocidad | 10-60+ minutos | Segundos |

| Costo por Transacción | Variable (puede ser alto) | Fracciones de céntimo |

| Escalabilidad (TPS) | ~7 TPS | Millones de TPS (teórico) |

| Privacidad | Pública en la blockchain | Detalles no públicos, solo saldos de canal |

| Caso de Uso Ideal | Grandes transferencias, reserva de valor | Pagos diarios, micropagos, remesas |

Análisis de Seguridad: ¿Cuáles son los Riesgos Reales?

Como cualquier protocolo de internet, la Red Lightning no es inmune a los ataques. Sin embargo, ha sido diseñada con múltiples capas de seguridad para mitigar los riesgos. Analicemos los principales vectores de ataque y sus defensas.

1. Ataques de Privacidad y Enrutamiento

Un atacante podría intentar rastrear pagos a través de la red para desanonimizar a los usuarios. Para combatir esto, Lightning implementa el enrutamiento de cebolla (onion routing), una técnica similar a la que utiliza la red Tor. Cada nodo en la ruta de un pago solo conoce al nodo anterior y al siguiente, sin tener visibilidad sobre el origen o el destino final. La información del pago está encriptada en capas, y cada nodo solo puede "pelar" su capa correspondiente. Además, la red permite la creación de canales privados que no se anuncian públicamente, mejorando aún más la privacidad.

2. Incumplimientos de Canal (Channel Breaches)

Este es uno de los riesgos más serios. Ocurre cuando una de las partes intenta hacer trampa transmitiendo a la blockchain un estado antiguo del canal, típicamente uno en el que tenía más fondos. Por ejemplo, si Alice le pagó 0.1 BTC a Bob, el saldo de Bob aumenta. Un Bob malicioso podría intentar publicar el estado anterior a ese pago para recuperar sus 0.1 BTC.

El Sistema de Penalización: El "Veredicto de Justicia"

La Red Lightning tiene un poderoso mecanismo de disuasión contra este fraude: el sistema de penalización. Si una parte intenta transmitir un estado obsoleto, la otra parte tiene un período de tiempo (llamado "tiempo de arbitraje") para responder. Si lo hace, puede presentar una "transacción de justicia" (justice transaction). Esta transacción no solo revierte el intento de fraude, sino que penaliza al atacante otorgando todos los fondos del canal a la parte honesta. Este incentivo económico hace que intentar hacer trampa sea extremadamente arriesgado y poco rentable.

Watchtowers: Tus Guardianes en la Blockchain

El sistema de penalización requiere que el usuario honesto esté en línea para detectar el fraude y responder a tiempo. ¿Pero qué pasa si estás de vacaciones o tu nodo se desconecta? Aquí es donde entran los watchtowers (torres de vigilancia). Un watchtower es un servicio de terceros al que puedes delegar la tarea de monitorear tus canales. Si detecta un intento de fraude, actuará en tu nombre para ejecutar la transacción de justicia y asegurar tus fondos. Este servicio es crucial para garantizar la seguridad de los usuarios que no pueden mantener sus nodos en línea 24/7.

3. Ataques de Denegación de Servicio (DoS)

Un atacante podría intentar saturar la red con una gran cantidad de transacciones pequeñas o fallidas para impedir que los usuarios legítimos realicen pagos. Para mitigar esto, la Red Lightning ha implementado un mercado de tarifas. Los nodos que enrutan pagos cobran una pequeña comisión. Esto significa que para llevar a cabo un ataque DoS a gran escala, el atacante tendría que incurrir en un costo significativo, lo que lo hace económicamente inviable en la mayoría de los casos.

Consejos Prácticos para Usar la Red Lightning de Forma Segura

Para maximizar tu seguridad, sigue estas buenas prácticas:

- Mantén tu Software Actualizado: Los desarrolladores publican constantemente parches de seguridad y mejoras. Asegúrate de que tu cliente de Lightning (como LND, c-lightning o Eclair) esté siempre en la última versión.

- Usa Billeteras de Confianza: Elige billeteras y servicios de proveedores reputados con comunidades de desarrollo activas y un historial sólido de seguridad. Busca opciones de código abierto y bien revisadas.

- Utiliza un Watchtower: A menos que seas un usuario avanzado que puede garantizar un tiempo de actividad del 100% para tu nodo, contratar un servicio de watchtower es una medida de seguridad esencial y de bajo costo.

- Realiza Copias de Seguridad: Haz copias de seguridad seguras de los estados de tus canales y de la información de tu billetera. Esto es vital para recuperar tus fondos en caso de fallo del dispositivo. Almacena estas copias en lugares seguros y encriptados.

- Protege tus Claves Privadas: Nunca compartas tus claves privadas. Almacénalas offline en ubicaciones seguras, como billeteras de hardware (hardware wallets), que ofrecen el más alto nivel de protección.

- Activa la Autenticación de Dos Factores (2FA): Si el servicio o la billetera que utilizas lo permite, activa siempre la 2FA para añadir una capa extra de seguridad a tu cuenta.

Preguntas Frecuentes (FAQ) sobre la Red Lightning

¿Puedo enviar cualquier cantidad de BTC a través de la Red Lightning?

No exactamente. Existen límites. Primero, la cantidad está limitada por la capacidad del canal de pago entre tú y el receptor (o la ruta de canales). Además, muchos proveedores de servicios, como exchanges, pueden imponer sus propios límites de transacción por razones de seguridad y cumplimiento normativo (por ejemplo, $999 cada 7 días, como en el caso de Coinbase).

¿Cómo puedo empezar a usar la Red Lightning?

El proceso general es el siguiente:

- Elige una billetera compatible: Descarga una billetera que soporte la Red Lightning (ej. Muun, Phoenix, BlueWallet, Wallet of Satoshi).

- Deposita Bitcoin: Envía una pequeña cantidad de Bitcoin desde una billetera normal a tu nueva billetera Lightning.

- Abre un canal (si es necesario): Algunas billeteras gestionan la apertura de canales automáticamente. En otras, es posible que necesites abrir un canal manualmente con otro nodo de la red.

- ¡Realiza pagos!: Una vez que tengas un canal abierto y financiado, puedes empezar a enviar y recibir pagos Lightning escaneando facturas (invoices) en formato QR.

¿Son mis transacciones en Lightning completamente anónimas?

Aunque la privacidad es significativamente mejor que en la cadena principal de Bitcoin, no es un anonimato perfecto. El enrutamiento de cebolla ayuda a ocultar el origen y el destino, pero los operadores de nodos grandes podrían, en teoría, analizar los patrones de tráfico para intentar inferir información. La privacidad en Lightning es un área de investigación y desarrollo activo.

Conclusión: El Veredicto Final sobre la Seguridad de Lightning

La Red Lightning ha implementado un conjunto robusto y bien pensado de mecanismos de seguridad para proteger los fondos de los usuarios. A través de un sistema de incentivos económicos, criptografía avanzada y servicios de apoyo como los watchtowers, la red está diseñada para hacer que los ataques sean difíciles y costosos. Si bien ningún sistema es infalible, la arquitectura de seguridad de Lightning ha demostrado ser resiliente y fiable.

Al seguir las mejores prácticas de seguridad, los usuarios pueden disfrutar de los inmensos beneficios de las transacciones instantáneas y de bajo costo que ofrece la red. La Red Lightning no solo mejora la usabilidad de Bitcoin, sino que lo posiciona como una solución viable para un sistema de pagos global, descentralizado y eficiente, impulsando un futuro financiero más inclusivo y abierto.

Si quieres conocer otros artículos parecidos a Red Lightning de Bitcoin: ¿Es Realmente Segura? puedes visitar la categoría Seguridad.