20/04/2026

La tecnología blockchain se ha presentado al mundo como un pilar de seguridad, inmutabilidad y descentralización. La idea de un libro de contabilidad digital, distribuido y a prueba de manipulaciones, ha revolucionado industrias enteras. Sin embargo, ninguna tecnología es infalible. Dentro de su arquitectura, especialmente en las redes que utilizan el mecanismo de consenso Proof-of-Work (Prueba de Trabajo), existe una vulnerabilidad teórica y, en ocasiones, práctica, conocida como el ataque del 51% o ataque de mayoría. Este concepto representa una de las amenazas más serias para la integridad de una blockchain, ya que permite a un actor malicioso, con suficiente poder, reescribir la historia y socavar la confianza que es fundamental para su funcionamiento.

¿Qué es Exactamente un Ataque del 51%?

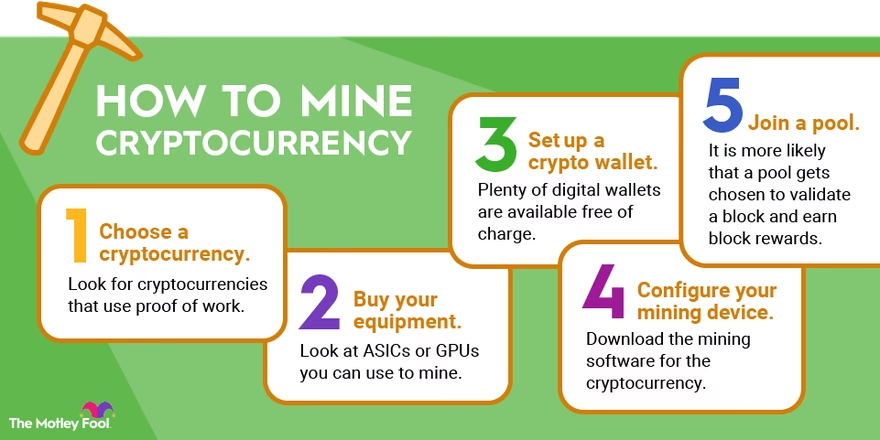

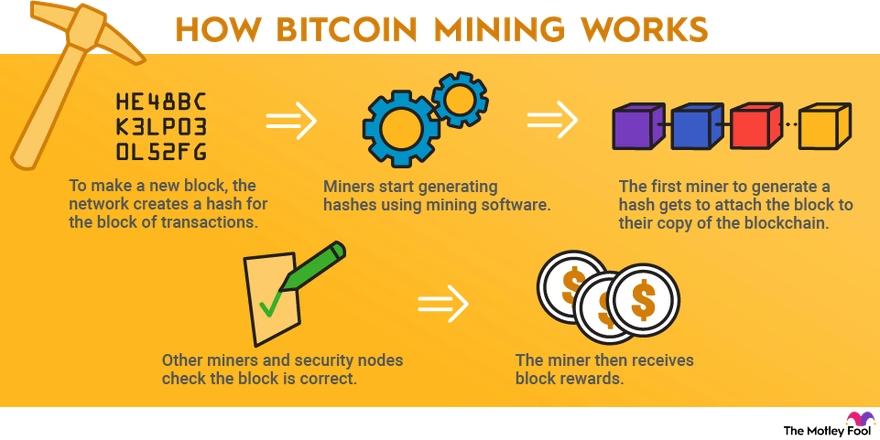

Un ataque del 51% ocurre cuando una sola entidad o un grupo coordinado de mineros logra controlar más de la mitad del poder computacional total de una red blockchain. Este poder computacional se conoce comúnmente como hash rate o tasa de hash. En una blockchain basada en Proof-of-Work, como Bitcoin, los mineros compiten para resolver complejos problemas matemáticos. El primero en encontrar la solución añade el siguiente bloque de transacciones a la cadena y es recompensado por ello. La red alcanza un acuerdo (consenso) sobre cuál es la versión correcta de la cadena de bloques basándose en la que tiene más trabajo computacional acumulado, es decir, la cadena más larga.

Al controlar más del 50% del hash rate, un atacante tiene la capacidad de generar nuevos bloques a un ritmo más rápido que el resto de la red combinada. Esto le otorga un poder extraordinario para manipular la cadena de bloques a su favor, poniendo en jaque el principio de inmutabilidad que define a esta tecnología.

¿Cómo Funciona un Ataque de Mayoría en la Práctica?

Para comprender el mecanismo de un ataque del 51%, es crucial entender el proceso de minería y validación. Cuando un atacante acumula el control mayoritario, puede ejecutar una serie de pasos maliciosos. El objetivo más común es el doble gasto.

- La Transacción Inicial: El atacante realiza una transacción en la cadena de bloques pública y legítima. Por ejemplo, deposita 100 monedas de una criptomoneda X en un exchange para cambiarlas por otra criptomoneda, como Bitcoin.

- La Creación de una Cadena Privada: Simultáneamente, y en secreto, el atacante utiliza su poder de cómputo mayoritario para comenzar a minar una versión alternativa de la blockchain. En esta cadena privada, omite la transacción inicial del depósito en el exchange. Es decir, en su versión de la historia, esas 100 monedas nunca salieron de su billetera.

- La Carrera por la Cadena Más Larga: Dado que el atacante controla más del 50% del hash rate, su cadena privada crecerá, en promedio, más rápido que la cadena pública y honesta.

- La Revelación y Reorganización: Una vez que la transacción en la cadena pública ha sido confirmada suficientes veces por el exchange (y el atacante ha retirado los Bitcoin), el atacante publica su cadena privada, que ahora es más larga que la cadena original.

- El Consenso se Rompe: Según las reglas del protocolo de consenso de la mayoría de las blockchains, los nodos de la red siempre aceptarán la cadena más larga como la versión válida de la historia. Por lo tanto, abandonan la cadena original y adoptan la nueva cadena del atacante.

- El Resultado: La transacción original del depósito en el exchange se borra de la historia, como si nunca hubiera ocurrido. El atacante ha recuperado sus 100 monedas X originales y, además, se ha quedado con los Bitcoin que retiró del exchange. Ha gastado las mismas monedas dos veces.

¿Qué Puede y Qué NO Puede Hacer un Atacante?

Es fundamental aclarar los límites de un ataque del 51%. Aunque es una amenaza grave, no otorga al atacante un poder omnipotente sobre la red. Hay ciertas reglas del protocolo que no se pueden romper.

Capacidades del Atacante:

- Doble Gasto: Como se explicó anteriormente, puede revertir sus propias transacciones para gastar las mismas monedas dos veces.

- Censura de Transacciones: Puede impedir que transacciones específicas (o todas las transacciones de ciertas direcciones) sean confirmadas e incluidas en la cadena de bloques mientras dure el ataque.

- Bloqueo de Otros Mineros: Puede impedir que otros mineros encuentren y validen nuevos bloques, monopolizando así todas las recompensas por minería durante el ataque.

Limitaciones del Atacante:

- No puede crear monedas de la nada: El atacante no puede violar las reglas fundamentales del protocolo, como la recompensa por bloque o el suministro máximo de monedas.

- No puede robar fondos de otras billeteras: No puede crear transacciones desde la billetera de otra persona, ya que para ello necesitaría la clave privada de esa billetera. La criptografía de clave pública-privada sigue intacta.

- No puede cambiar transacciones antiguas: Revertir transacciones muy antiguas requeriría una cantidad de poder computacional astronómica, haciéndolo prácticamente imposible incluso para un atacante con el 51% del poder actual.

Tabla Comparativa: Poderes y Limitaciones

| Acción Posible (Puede Hacer) | Acción Imposible (No Puede Hacer) |

|---|---|

| Revertir sus propias transacciones recientes (Doble Gasto). | Robar criptomonedas de la billetera de otro usuario. |

| Impedir la confirmación de nuevas transacciones (Censura). | Crear monedas que no existían o cambiar la recompensa por bloque. |

| Monopolizar las recompensas de minería durante el ataque. | Revertir transacciones muy antiguas en la cadena de bloques. |

| Crear una reorganización de la cadena (fork). | Falsificar la firma digital de otra persona. |

¿Qué Blockchains son Más Vulnerables?

La vulnerabilidad a un ataque del 51% es inversamente proporcional al hash rate de la red. Cuanto mayor sea el poder computacional que asegura una red, más caro y difícil será para un atacante acumular el 51% de ese poder.

- Blockchains Grandes (Ej. Bitcoin): Atacar la red de Bitcoin es teóricamente posible, pero el costo sería astronómico. Requeriría miles de millones de dólares en hardware especializado (ASICs) y un consumo de electricidad equivalente al de un país pequeño. Además, un ataque exitoso destruiría la confianza en Bitcoin, desplomando su precio y haciendo que el ataque no fuera rentable. La descentralización y el enorme hash rate de Bitcoin son sus mayores defensas.

- Blockchains Pequeñas (Altcoins): Las criptomonedas más pequeñas que utilizan el mismo algoritmo de minería que una moneda dominante (por ejemplo, SHA-256 para Bitcoin) son especialmente vulnerables. Un atacante podría alquilar poder de cómputo masivo de servicios de "cloud mining" por un corto período para atacar una red con bajo hash rate. Criptomonedas como Ethereum Classic, Bitcoin Gold y Vertcoin han sido víctimas de ataques del 51% en el pasado precisamente por esta razón.

Prevención y Mitigación

La comunidad y los desarrolladores de blockchain son conscientes de este riesgo y han ideado varias estrategias para mitigarlo:

- Aumento del Hash Rate: La defensa más natural es el crecimiento de la red. A medida que más mineros honestos se unen, el costo de un ataque aumenta.

- Cambio de Algoritmo de Consenso: Algunas blockchains han migrado de Proof-of-Work (PoW) a Proof-of-Stake (PoS). En PoS, la capacidad de validar bloques no depende del poder computacional, sino de la cantidad de monedas que un validador "apuesta" (stake). Aunque PoS tiene sus propias vulnerabilidades, es inmune a un ataque del 51% basado en hash rate.

- Monitoreo de la Red: Los exchanges y servicios importantes suelen aumentar el número de confirmaciones requeridas para los depósitos de criptomonedas consideradas vulnerables, haciendo que un ataque de doble gasto sea más difícil y costoso.

Preguntas Frecuentes (FAQ)

¿Es Bitcoin vulnerable a un ataque del 51%?

Teóricamente, sí. Prácticamente, es extremadamente improbable debido a su costo prohibitivo. El nivel de inversión en hardware y energía necesario para controlar la red de Bitcoin es tan masivo que los incentivos económicos están fuertemente alineados con actuar de manera honesta y recibir las recompensas de minería en lugar de intentar un ataque que destruiría el valor del propio activo.

¿El Proof-of-Stake (PoS) soluciona este problema?

El PoS elimina la vulnerabilidad a un ataque del 51% basado en el poder de cómputo. Sin embargo, introduce un vector de ataque diferente, donde un actor podría intentar adquirir el 51% del suministro total de la criptomoneda para controlar la red. No obstante, los protocolos PoS suelen incluir mecanismos de penalización (slashing) que castigan a los validadores maliciosos quitándoles parte o la totalidad de sus monedas apostadas, lo que crea un fuerte desincentivo económico.

¿Qué debo hacer si una criptomoneda que poseo sufre un ataque del 51%?

Un ataque exitoso casi siempre provoca una pérdida masiva de confianza en el proyecto y, en consecuencia, un colapso en su precio. Los exchanges pueden detener los depósitos y retiros o incluso eliminar la moneda de su plataforma. La decisión de vender o mantener depende de la tolerancia al riesgo individual y de la capacidad del equipo de desarrollo para responder a la crisis y restaurar la seguridad de la red.

Conclusión

El ataque del 51% es un recordatorio contundente de que la seguridad en el mundo blockchain no es absoluta. Es una batalla constante entre los incentivos económicos, el poder computacional y la confianza de la comunidad. Si bien representa una amenaza existencial para las redes más pequeñas y menos seguras, también subraya la robustez de gigantes como Bitcoin, cuya vasta descentralización y enorme hash rate lo convierten en una fortaleza digital. Comprender esta vulnerabilidad es esencial para cualquier persona que participe en el ecosistema cripto, ya que destaca la importancia crítica de la descentralización como el verdadero pilar de la seguridad blockchain.

Si quieres conocer otros artículos parecidos a Ataque del 51%: La Amenaza a la Blockchain puedes visitar la categoría Seguridad.