01/09/2021

En el fascinante y a menudo complejo universo de las criptomonedas y la seguridad digital, es común encontrarse con términos técnicos que pueden parecer intimidantes. Uno de los más fundamentales es, sin duda, la "clave pública". Aunque su nombre pueda sonar abstracto, su concepto es la piedra angular que permite la existencia de transacciones seguras y la propiedad digital. Piénsalo como tu número de cuenta bancaria en el mundo digital: una dirección que puedes compartir con cualquiera para recibir fondos sin temor a que te los roben. Pero, ¿cómo funciona realmente? ¿Qué la diferencia de su contraparte, la clave privada? Acompáñanos en este recorrido detallado para desmitificar la clave pública y entender por qué es esencial para interactuar con la tecnología blockchain.

¿Qué es Exactamente una Clave Pública?

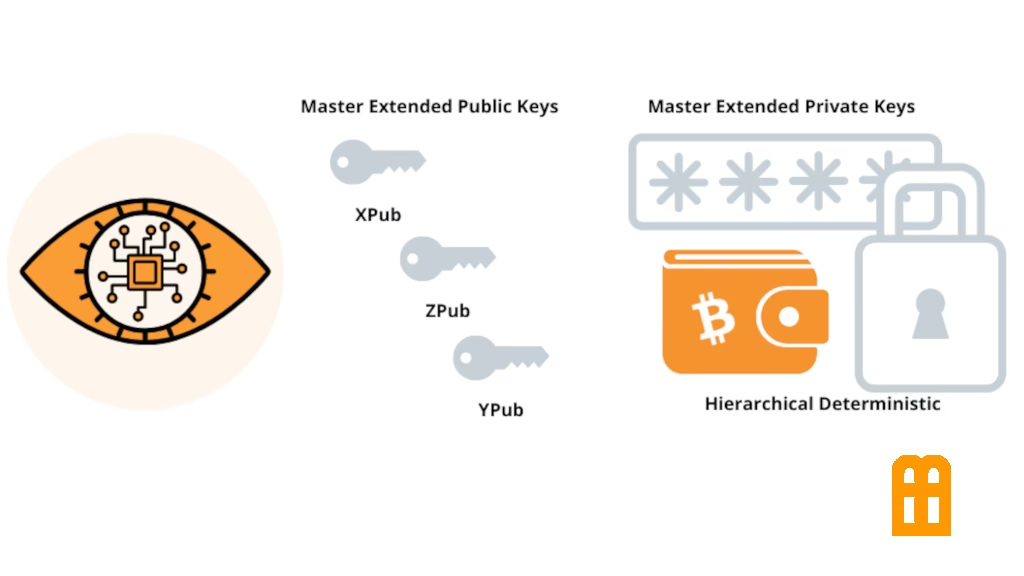

Una clave pública es un valor numérico extremadamente grande que se utiliza para cifrar datos. Se genera a través de complejos algoritmos matemáticos y siempre viene en pareja con una clave privada. La característica que define a la clave pública es, como su nombre indica, su naturaleza pública. Puede y debe ser compartida abiertamente con cualquier persona con la que desees comunicarte o de quien desees recibir una transacción de forma segura. Esta transparencia no compromete tu seguridad, y esa es precisamente la genialidad del sistema.

Este sistema se conoce como criptografía asimétrica o criptografía de clave pública. Su principal ventaja es que elimina la necesidad de compartir una clave secreta para establecer una comunicación segura, un problema inherente a los sistemas más antiguos.

Criptografía Simétrica vs. Asimétrica: La Gran Diferencia

Para apreciar plenamente el valor de la clave pública, es útil compararla con su predecesora, la criptografía simétrica.

- Criptografía Simétrica: Utiliza una única clave secreta tanto para cifrar como para descifrar la información. Es como si dos personas usaran la misma llave para abrir y cerrar un candado. Si bien es un método rápido y eficiente, su principal debilidad es la distribución de la clave. ¿Cómo se entrega esa llave secreta de forma segura a la otra persona sin que un tercero la intercepte?

- Criptografía Asimétrica: Utiliza un par de claves. La clave pública cifra el mensaje y la clave privada lo descifra. Siguiendo la analogía, es como un buzón con una ranura. Cualquiera con la dirección (la clave pública) puede depositar una carta, pero solo la persona con la llave única (la clave privada) puede abrir el buzón y leer su contenido.

Tabla Comparativa: Simétrica vs. Asimétrica

| Característica | Criptografía Simétrica | Criptografía Asimétrica |

|---|---|---|

| Número de Claves | Una (compartida) | Dos (pública y privada) |

| Velocidad | Más rápida | Más lenta |

| Gestión de Claves | Compleja (distribución segura) | Sencilla (la clave pública es abierta) |

| Principal Uso | Cifrado de grandes volúmenes de datos | Intercambio seguro de claves, firmas digitales, transacciones |

¿Cómo Funciona la Magia? El Proceso Paso a Paso

El proceso de enviar y recibir datos utilizando criptografía asimétrica es elegante y seguro. Generalmente, consta de cinco pasos clave:

- Generación de Claves: El usuario (por ejemplo, al crear una nueva wallet de criptomonedas) genera un par de claves matemáticamente vinculadas: una pública y una privada.

- Intercambio de Claves: El emisor y el receptor intercambian sus claves públicas. Esto se puede hacer abiertamente sin ningún riesgo.

- Cifrado: El emisor utiliza la clave pública del receptor para cifrar el mensaje o la transacción. Una vez cifrada, esta información se vuelve ilegible para cualquiera que no posea la clave privada correspondiente.

- Envío de Datos Cifrados: El mensaje cifrado (ciphertext) se envía al receptor a través de cualquier canal, incluso uno inseguro como el internet público.

- Descifrado: El receptor utiliza su propia clave privada, que nunca ha compartido, para descifrar el mensaje y convertirlo de nuevo en texto plano legible.

Aplicaciones Clave en el Mundo Real

La tecnología de clave pública es mucho más que un concepto teórico; es la base de gran parte de nuestra interacción digital segura.

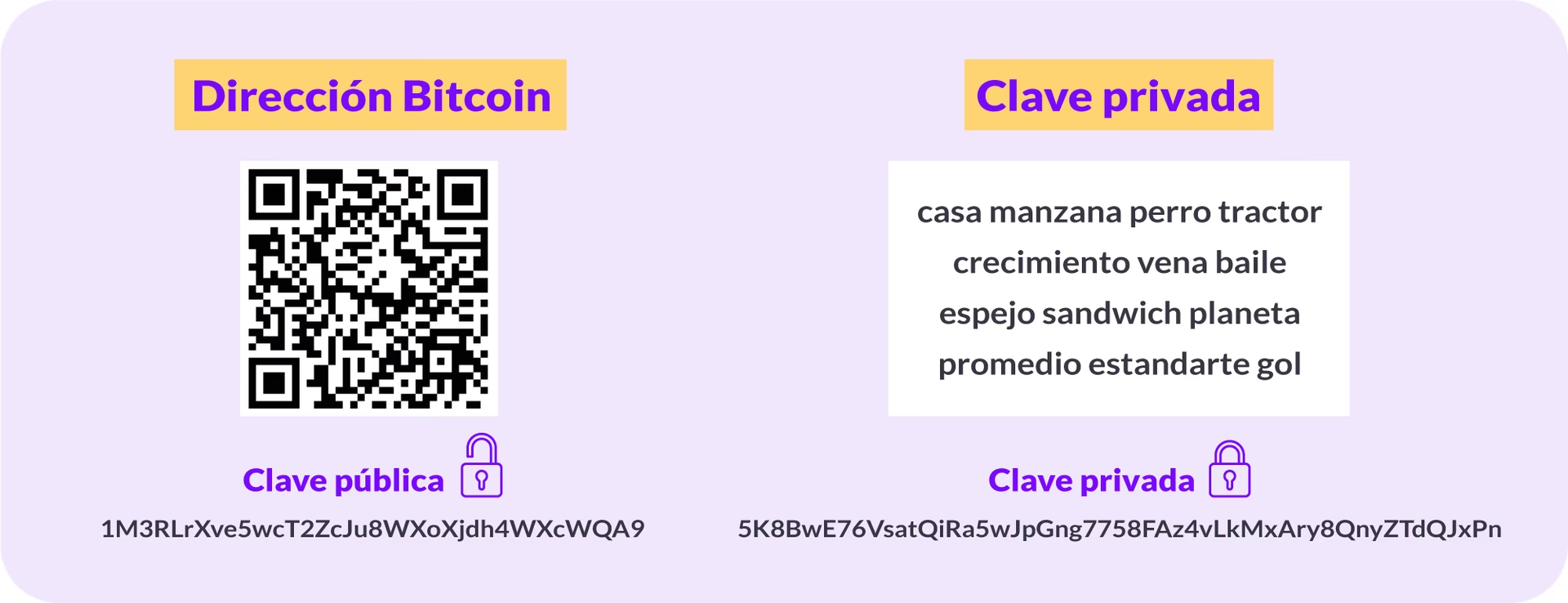

Criptomonedas

Esta es quizás la aplicación más conocida hoy en día. En el contexto de las criptomonedas como Bitcoin o Ethereum, la clave pública es la base para generar tu dirección de wallet. Cuando alguien quiere enviarte criptoactivos, le proporcionas tu dirección pública. Ellos firman la transacción con su clave privada, y los fondos se asignan a tu dirección en la blockchain. Tú, y solo tú, puedes mover esos fondos más tarde utilizando tu clave privada para autorizar una nueva transacción. Esto garantiza la propiedad y el control sobre tus activos digitales.

Firmas Digitales

La clave pública es crucial para verificar la autenticidad y la integridad de la información. Una firma digital funciona de la siguiente manera:

- El emisor crea un "hash" (una huella digital única) del documento.

- Cifra ese hash con su clave privada. El resultado es la firma digital.

- El receptor utiliza la clave pública del emisor para descifrar la firma y revelar el hash original.

- El receptor calcula su propio hash del documento recibido.

- Si ambos hashes coinciden, se confirma que el documento no ha sido alterado y que proviene del emisor legítimo.

Conexiones Seguras (SSL/TLS)

Cuando ves el candado en la barra de direcciones de tu navegador (HTTPS), estás viendo la criptografía de clave pública en acción. Los certificados SSL/TLS contienen la clave pública de un servidor web. Tu navegador la utiliza para establecer una conexión cifrada, asegurando que los datos que intercambias con el sitio (como contraseñas o datos de tarjetas de crédito) estén protegidos de espías.

Riesgos y Buenas Prácticas de Seguridad

Aunque la criptografía asimétrica es increíblemente robusta, no es invulnerable. La seguridad del sistema depende de cómo se gestionan las claves. Algunos riesgos a considerar son:

- Claves de Baja Calidad: Una clave que es demasiado corta o no es suficientemente aleatoria puede ser vulnerable a ataques de fuerza bruta. Los algoritmos modernos garantizan que las claves sean lo suficientemente largas y complejas.

- Pérdida de la Clave Privada: Este es el mayor riesgo para un usuario individual. Si pierdes tu clave privada, pierdes el acceso a todo lo que protege. En el mundo cripto, esto significa la pérdida irreversible de tus monedas. Es fundamental hacer copias de seguridad seguras.

- Ataques Man-in-the-Middle (MitM): Un atacante podría interceptar una comunicación y sustituir la clave pública legítima por la suya. Para evitar esto, se utilizan Certificados de Autoridad (CA) que validan la autenticidad de las claves públicas.

La regla de oro es simple: comparte tu clave pública libremente, pero trata tu clave privada como el secreto más importante que posees. Nunca la compartas con nadie y asegúrate de tener un plan para proteger tus copias de seguridad.

Preguntas Frecuentes (FAQ)

¿Es seguro compartir mi clave pública en internet?

Sí, es completamente seguro. La clave pública está diseñada para ser compartida. Es matemáticamente inviable calcular tu clave privada a partir de tu clave pública.

¿Mi dirección de wallet es lo mismo que mi clave pública?

No exactamente, aunque están relacionadas. Una dirección de wallet es típicamente una versión más corta y con hash de tu clave pública. Esto se hace por conveniencia y por una capa adicional de seguridad. Para el usuario final, cumplen la misma función: recibir fondos.

¿Puedo recuperar mi clave privada si la pierdo?

No. No existe un servicio de "recuperación de contraseña" para las claves privadas. Su diseño descentralizado y seguro significa que solo tú tienes control. Si la pierdes, los activos asociados a ella son inaccesibles para siempre.

¿Qué algoritmos se usan para generar estas claves?

Los más comunes son RSA (Rivest-Shamir-Adleman), el Algoritmo de Firma Digital (DSA) y, especialmente popular en criptomonedas por su eficiencia, la Criptografía de Curva Elíptica (ECC).

Si quieres conocer otros artículos parecidos a Clave Pública: Tu Identidad Digital Segura puedes visitar la categoría Criptomonedas.