26/09/2025

En la era digital, el correo electrónico sigue siendo una herramienta de comunicación fundamental, pero también se ha convertido en el campo de batalla principal para los ciberdelincuentes. Para los entusiastas y poseedores de criptomonedas, este campo de batalla es especialmente peligroso. Un solo clic erróneo puede significar la pérdida total de activos que, en muchos casos, son irrecuperables. Los estafadores han perfeccionado sus técnicas a lo largo de los años, utilizando una poderosa arma que no requiere hackear complejos sistemas de seguridad, sino la mente humana. Esta arma es la ingeniería social, y es la piedra angular de casi todos los correos electrónicos de estafa que recibes.

Antes de sumergirnos en las tácticas específicas, es crucial entender el concepto que las une. La ingeniería social es el arte de manipular a las personas para que realicen acciones o divulguen información confidencial. En lugar de explotar vulnerabilidades de software, los atacantes explotan la psicología humana: la confianza, el miedo, la curiosidad, la codicia y el deseo de ayudar. Un estafador no necesita romper la cerradura de tu casa si puede convencerte de que le des la llave. En el mundo cripto, esa "llave" es tu clave privada, tu frase semilla o tus credenciales de acceso a un exchange.

Técnicas Principales Utilizadas en Correos de Estafa

Los ciberdelincuentes despliegan un arsenal de técnicas, a menudo combinándolas para maximizar su efectividad. A continuación, desglosamos las más comunes y cómo se aplican específicamente al ecosistema de las criptomonedas.

1. Phishing: La Suplantación de Identidad Clásica

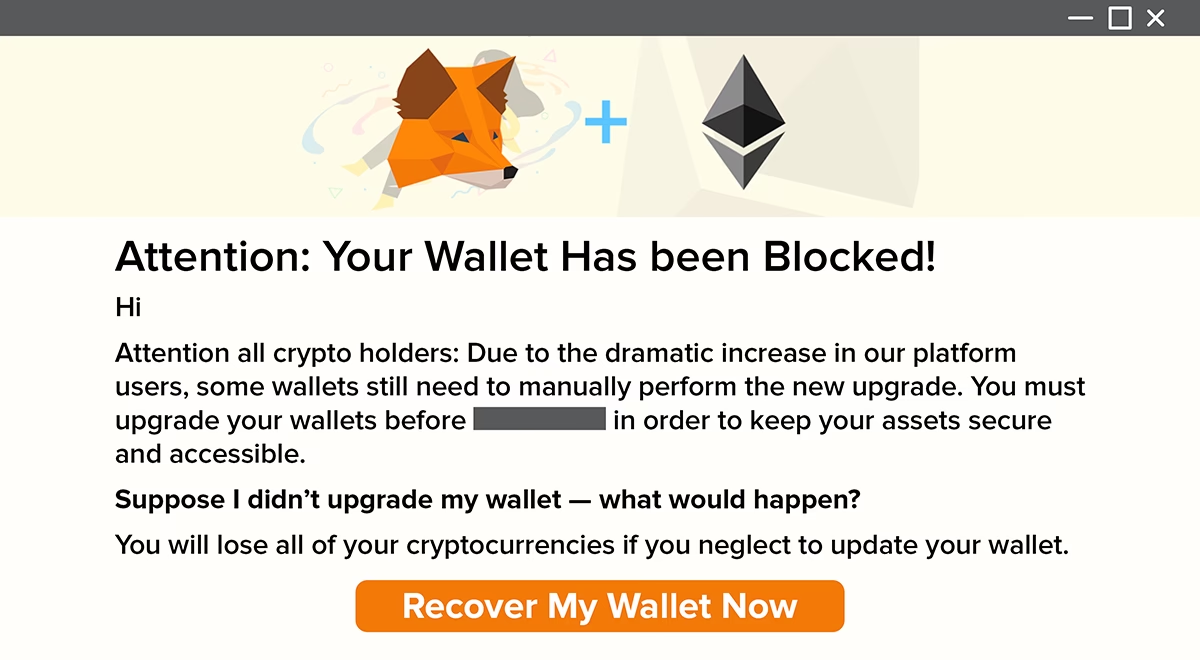

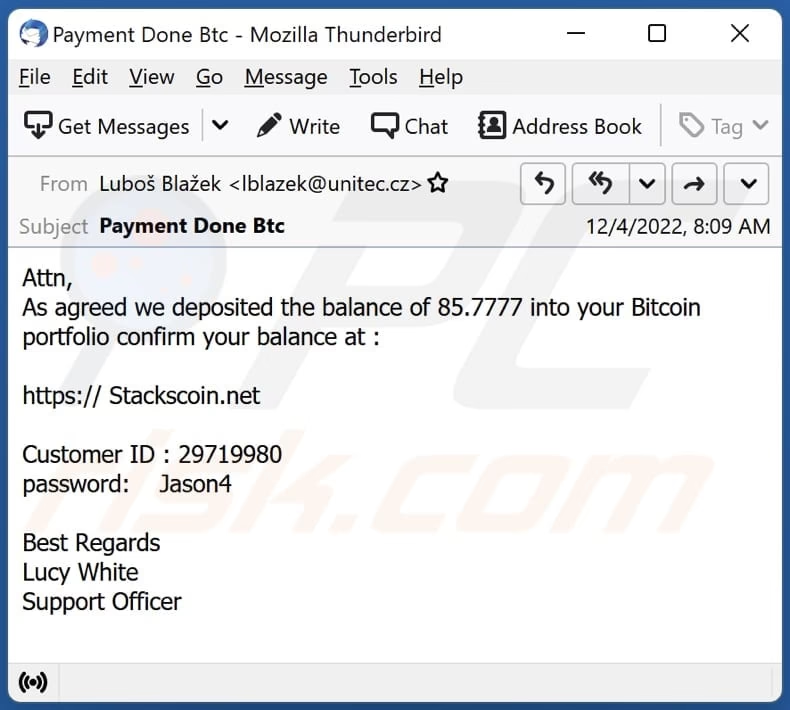

El phishing es, con diferencia, la técnica más extendida. Consiste en enviar un correo electrónico que parece provenir de una fuente legítima y confiable (un exchange como Binance, un proveedor de wallets como MetaMask, o incluso una autoridad fiscal) para engañar al usuario y hacer que revele información sensible.

- Cómo funciona: Recibes un correo que dice "Alerta de seguridad: inicio de sesión desde un dispositivo desconocido" o "Verifique su cuenta para seguir operando". El correo incluye un enlace que te dirige a una página web visualmente idéntica a la original. Sin embargo, es una copia. Al introducir tu nombre de usuario y contraseña, los estafadores los capturan.

- Ejemplo Cripto: Un correo falso de Ledger o Trezor que te pide conectar tu dispositivo y introducir tu frase semilla de 24 palabras para una "actualización de firmware de seguridad urgente". Si lo haces, los estafadores obtienen control total sobre tus fondos.

2. Spear Phishing: El Ataque Dirigido

Mientras que el phishing es como lanzar una gran red de pesca, el spear phishing es como usar un arpón. Es un ataque altamente personalizado y dirigido a un individuo u organización específica. Los atacantes investigan previamente a su víctima (usando redes sociales, bases de datos filtradas, etc.) para que el correo sea increíblemente convincente.

- Cómo funciona: El correo puede mencionar tu nombre, tu puesto de trabajo, proyectos recientes o incluso el nombre de un colega. La personalización hace que bajes la guardia.

- Ejemplo Cripto: Si participaste en un proyecto DeFi específico, podrías recibir un correo del "equipo de desarrollo" mencionando tu participación y ofreciéndote un airdrop exclusivo o acceso anticipado a una nueva función. El enlace, por supuesto, te llevará a un sitio malicioso que drenará tu wallet al solicitar una firma de contrato.

3. Scareware y Tácticas de Miedo

El scareware juega con una de las emociones humanas más poderosas: el miedo. Estos correos electrónicos buscan generar pánico para que actúes de forma irracional y rápida, sin pensar.

- Cómo funciona: Los mensajes suelen ser alarmistas. "Hemos detectado un virus en tu ordenador", "Tu cuenta será bloqueada en 24 horas si no actúas" o la infame estafa de "sextorsión", donde afirman tener un video comprometedor tuyo y exigen un pago para no publicarlo.

- Ejemplo Cripto: La demanda de pago casi siempre se exige en Bitcoin o Monero debido a su naturaleza seudónima y la dificultad para revertir la transacción. El correo te proporcionará una dirección de wallet y una fecha límite estricta para aumentar la presión.

4. Adjuntos Maliciosos: El Caballo de Troya Digital

A veces, el peligro no está en un enlace, sino en un archivo adjunto. Los estafadores disfrazan malware (keyloggers, troyanos, ransomware) como documentos inofensivos.

- Cómo funciona: Recibes un correo con un asunto como "Factura Pendiente" o "Informe de Transacciones Cripto". El adjunto puede ser un archivo `.pdf`, `.docx` o `.zip`. Al abrirlo, se instala un software malicioso en tu dispositivo.

- Ejemplo Cripto: Un keylogger podría registrar todo lo que escribes, incluyendo las contraseñas de tus exchanges. Un troyano más sofisticado podría estar diseñado para detectar cuándo copias una dirección de wallet de criptomonedas y reemplazarla en tu portapapeles por la dirección del estafador. Cuando vas a pegar la dirección para hacer una transferencia, pegas la del ladrón sin darte cuenta.

Tabla Comparativa: Phishing vs. Spear Phishing

| Característica | Phishing General | Spear Phishing |

|---|---|---|

| Objetivo | Masivo, cualquier persona | Individuos u organizaciones específicas |

| Nivel de Personalización | Bajo (Ej: "Estimado usuario") | Alto (Usa nombres, cargos, información personal) |

| Tasa de Éxito | Baja | Mucho más alta |

| Ejemplo | Correo genérico de "Netflix" pidiendo actualizar pago | Correo del "CEO" a un empleado de finanzas pidiendo una transferencia cripto urgente |

Preguntas Frecuentes (FAQ)

¿Cuál es la primera señal de alerta en un correo electrónico?

El remitente. Siempre verifica la dirección de correo electrónico completa. Los estafadores a menudo usan dominios muy similares al original, pero con pequeños cambios (ej: `[email protected]` en lugar de `[email protected]`). Pasa el ratón por encima de los enlaces (sin hacer clic) para ver la URL real a la que te dirigen. Si no coincide con el sitio oficial, es una estafa.

Hice clic en un enlace de phishing, ¿qué debo hacer?

Primero, mantén la calma. Si solo hiciste clic pero no introdujiste ninguna información, el riesgo es menor, aunque no nulo. Desconéctate de internet para evitar que cualquier posible script siga ejecutándose. Realiza un análisis completo de malware en tu dispositivo. Si introdujiste una contraseña, cámbiala inmediatamente en el sitio web oficial (accediendo directamente desde tu navegador, no desde el correo) y en cualquier otro sitio donde uses la misma contraseña. Si introdujiste datos de tu wallet de criptomonedas, intenta mover tus fondos a una nueva wallet segura lo antes posible.

¿Por qué los estafadores piden pagos en criptomonedas?

Principalmente por tres razones: 1) Irreversibilidad: Una vez que una transacción de criptomonedas se confirma en la blockchain, es prácticamente imposible revertirla. 2) Seudonimato: Aunque las transacciones son públicas, no están directamente vinculadas a una identidad del mundo real, lo que dificulta el rastreo de los delincuentes. 3) Globalidad: Pueden recibir fondos de cualquier parte del mundo sin pasar por intermediarios bancarios tradicionales.

Conclusión: Tu Mejor Defensa es el Escepticismo

Las técnicas de estafa por correo electrónico evolucionan constantemente, pero sus principios fundamentales basados en la manipulación psicológica permanecen. La mejor protección no es un antivirus, sino una mentalidad crítica y escéptica. Desconfía de cualquier comunicación no solicitada que te pida actuar con urgencia, que te ofrezca algo demasiado bueno para ser verdad o que te solicite información sensible. En el mundo de las criptomonedas, donde tú eres tu propio banco, también eres tu principal línea de defensa. La educación y la vigilancia son las herramientas más poderosas para mantener tus activos a salvo.

Si quieres conocer otros artículos parecidos a Tácticas de Estafa por Email: Protege tus Criptos puedes visitar la categoría Seguridad.