18/02/2022

La minería de Bitcoin ha sido descrita a menudo como una fiebre del oro digital. La promesa de generar una moneda descentralizada y valiosa simplemente utilizando poder computacional ha atraído a millones de personas en todo el mundo. Sin embargo, detrás de esta fachada de innovación tecnológica se esconde una realidad más compleja y, en ocasiones, oscura. La misma naturaleza seudoanónima que hace atractivas a las criptomonedas para los defensores de la privacidad, también las convierte en una herramienta para actores maliciosos. Esto nos lleva a una pregunta fundamental tanto para administradores de sistemas como para agencias de la ley: ¿se puede realmente rastrear la actividad de minería de Bitcoin? La respuesta, en resumen, es sí, y los métodos para hacerlo son cada vez más sofisticados.

¿Por Qué es Crucial Rastrear la Minería de Criptomonedas?

Antes de sumergirnos en el "cómo", es vital entender el "porqué". La necesidad de detectar la minería en una red no es un simple ejercicio académico; tiene implicaciones directas en la seguridad y la economía de una organización. Las razones principales se pueden agrupar en dos grandes categorías:

- Indicador de Compromiso de Seguridad: En la gran mayoría de los casos dentro de una red corporativa, educativa o gubernamental, la actividad de minería no es legítima. A menudo es el resultado de un malware conocido como cryptojacking. Un actor malicioso infecta los sistemas de la organización (desde servidores y ordenadores de escritorio hasta dispositivos IoT como webcams) con un software que mina criptomonedas en segundo plano. Los beneficios van directamente al atacante, mientras que la organización víctima sufre las consecuencias. Por lo tanto, detectar la minería es, en esencia, detectar una brecha de seguridad activa.

- Impacto Económico y Operativo: La minería de criptomonedas, especialmente la de Bitcoin, es un proceso increíblemente intensivo en recursos. El impacto más evidente es el consumo de energía. Se estima que el consumo eléctrico de la red Bitcoin es comparable al de países enteros como Austria o Irlanda. Para una organización, esto se traduce en facturas de electricidad desorbitadas. Además, el uso constante y elevado de CPU y GPU degrada el hardware, acorta su vida útil y ralentiza o incluso interrumpe los procesos legítimos y críticos para el negocio que se ejecutan en esos mismos sistemas.

Universidades, centros tecnológicos y hasta oficinas gubernamentales se han convertido en objetivos principales, ya que a menudo ofrecen recursos computacionales potentes y redes robustas, pagando ellos mismos la factura energética, lo que los convierte en el huésped perfecto para este tipo de parasitismo digital.

El Desafío del Rastreo: El Papel de los Pools de Minería

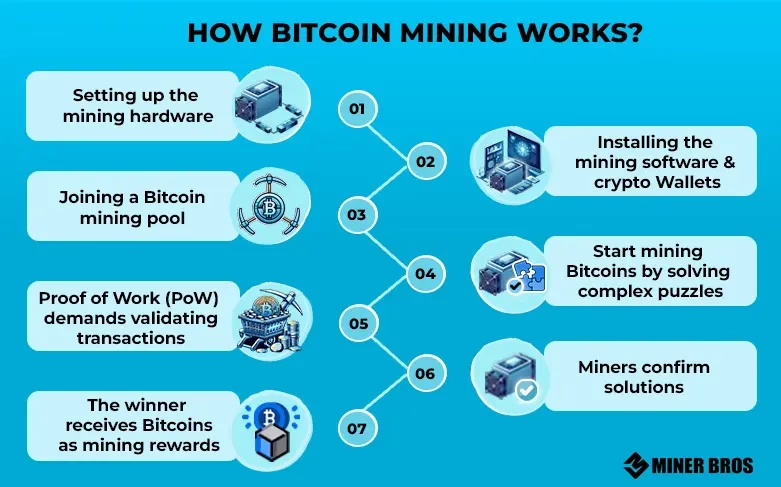

Rastrear la minería no es tan simple como buscar un programa llamado "bitcoin_miner.exe" en un ordenador. Para maximizar sus ganancias y tener un flujo de ingresos más predecible, los mineros individuales rara vez trabajan solos. La probabilidad de que un minero solitario resuelva un bloque y reciba la recompensa es extremadamente baja. Por ello, la inmensa mayoría se une a los llamados pools de minería.

Un pool de minería es un grupo de mineros que combinan su poder computacional para aumentar sus posibilidades de encontrar un bloque. Cuando el pool tiene éxito, la recompensa se distribuye entre todos los participantes en función de la cantidad de trabajo que cada uno aportó. Desde la perspectiva del rastreo, esto significa que los dispositivos comprometidos dentro de una red no se comunicarán directamente con la blockchain de Bitcoin, sino que establecerán una conexión constante con un servidor central: el servidor del pool de minería. Por lo tanto, la clave para detectar la minería reside en identificar el tráfico de red que se dirige hacia estos servidores.

Métodos de Detección: Siguiendo las Pistas en la Red

Dado que el tráfico de red es la principal evidencia, los analistas han desarrollado métodos sofisticados para identificarlo. A continuación, se describen dos de los enfoques más efectivos.

1. Monitoreo de Tráfico Pasivo y Activo

Este es un enfoque dual que combina la observación silenciosa con la verificación directa. Funciona de la siguiente manera:

- Monitoreo Pasivo: Consiste en analizar los metadatos del tráfico de la red, comúnmente conocidos como registros de flujo de red (por ejemplo, NetFlow). Estos registros no contienen el contenido de los paquetes, pero sí información crucial como las direcciones IP de origen y destino, los puertos utilizados y la cantidad de datos transferidos. El tráfico de minería tiene patrones característicos: conexiones de larga duración hacia una misma IP externa, con un flujo constante de pequeños paquetes. Al analizar estos patrones, un sistema puede señalar comunicaciones sospechosas que se asemejan a la actividad de minería.

- Monitoreo Activo: Una vez que el monitoreo pasivo identifica una IP de destino sospechosa, entra en juego el monitoreo activo. Este proceso implica "sondear" activamente esa dirección IP para confirmar si realmente es un servidor de un pool de minería. Se le envían peticiones que imitan las de un cliente de minería para ver si responde de la manera esperada.

La combinación de ambos métodos crea un sistema de aprendizaje. Con el tiempo, la red construye su propia lista de servidores de minería conocidos, lo que hace que la detección futura sea más rápida y requiera menos sondeos activos.

2. Catálogos de Servidores de Minería Conocidos

Este segundo enfoque es más directo y funciona como una lista negra o un directorio. Consiste en mantener una base de datos centralizada y constantemente actualizada de direcciones IP, nombres de dominio (FQDN) y puertos que pertenecen a pools de minería conocidos públicamente.

Un administrador de red puede utilizar este catálogo para comprobar el tráfico de su organización. Si se detecta alguna comunicación saliente hacia una de las entradas del catálogo, es una señal inequívoca de que un dispositivo en la red interna está participando en actividades de minería. Existen servicios y aplicaciones web públicas que ofrecen esta funcionalidad, permitiendo a cualquier persona consultar si una IP o dominio específico está asociado a un pool de minería.

Tabla Comparativa de Métodos de Detección

| Característica | Monitoreo de Tráfico (Activo/Pasivo) | Catálogo de Servidores |

|---|---|---|

| Principio de Funcionamiento | Análisis de patrones de comportamiento del tráfico y verificación. | Comparación del tráfico con una lista preexistente de servidores conocidos. |

| Detección en Tiempo Real | Sí, puede identificar anomalías a medida que ocurren. | Sí, la detección es instantánea si la IP está en la lista. |

| Necesidad de Actualización | El sistema aprende y se actualiza solo, aunque se beneficia de listas externas. | Depende completamente de la actualización constante de la base de datos. |

| Complejidad | Alta. Requiere herramientas de análisis de flujo y lógica de sondeo. | Baja. Es una simple comprobación contra una lista. |

| Detección de Pools Nuevos | Eficaz. Puede detectar pools desconocidos basándose en su comportamiento. | Ineficaz. No puede detectar un pool hasta que este sea añadido al catálogo. |

Preguntas Frecuentes (FAQ)

¿Es ilegal minar Bitcoin?

La minería de Bitcoin en sí misma no es ilegal en la mayoría de los países. Sin embargo, se convierte en una actividad ilegal cuando se realiza sin permiso en hardware que no es de tu propiedad, utilizando recursos (electricidad, potencia de cálculo) de terceros sin su consentimiento. Esto es lo que se conoce como cryptojacking.

¿Cómo puedo saber si mi ordenador está minando sin mi permiso?

Los signos más comunes son un rendimiento del sistema notablemente lento, un sobrecalentamiento excesivo incluso en reposo, y los ventiladores funcionando a máxima velocidad constantemente. Puedes verificar el Administrador de Tareas (Windows) o el Monitor de Actividad (Mac) para buscar procesos desconocidos que estén consumiendo un porcentaje muy alto de la CPU o la GPU.

¿Todos los tipos de criptoactivos se minan?

No. La minería es específica de las criptomonedas que utilizan un mecanismo de consenso llamado "Prueba de Trabajo" (Proof-of-Work), como Bitcoin y muchas de sus alternativas (altcoins). Otros activos digitales, conocidos como "tokens", generalmente se crean y distribuyen sobre una blockchain ya existente (como Ethereum) y no se minan.

Conclusión: Una Batalla Continua

La minería de Bitcoin y otras criptomonedas, aunque legítima en su concepción, ha sido cooptada como una herramienta para el abuso de recursos y la ciberdelincuencia. Afortunadamente, la idea de que esta actividad es completamente anónima e irrastreable es un mito. A través del análisis inteligente del tráfico de red, la identificación de patrones de comunicación y el mantenimiento de catálogos de actores conocidos, es totalmente posible detectar y bloquear la minería no autorizada. Para las organizaciones, implementar estas técnicas de detección ya no es una opción, sino una necesidad imperativa para proteger su infraestructura, sus finanzas y su seguridad general en un panorama digital cada vez más complejo.

Si quieres conocer otros artículos parecidos a ¿Es Posible Rastrear la Minería de Bitcoin? puedes visitar la categoría Seguridad.