16/07/2022

En el complejo y fascinante universo de las criptomonedas, existen conceptos fundamentales que actúan como los cimientos sobre los que se construye todo el edificio. Uno de los más importantes, aunque a menudo subestimado por los recién llegados, es la función hash. Podríamos pensar en un hash como una huella digital única e irrepetible para cualquier tipo de dato digital. Ya sea un documento de texto, una imagen, o una transacción de Bitcoin, la función hash lo convierte en una cadena de caracteres de longitud fija que lo representa de forma exclusiva. Esta simple pero poderosa herramienta es la responsable de garantizar la integridad, la seguridad y la inmutabilidad que hacen de la tecnología blockchain algo tan revolucionario.

Comprender cómo se generan y dónde se encuentran estos códigos hash no es solo para expertos en criptografía; es esencial para cualquiera que desee entender realmente cómo funcionan las criptomonedas y por qué podemos confiar en ellas. Desde la creación de la dirección de tu monedero hasta el proceso que valida miles de millones de dólares en transacciones cada día, los hashes están trabajando silenciosamente en segundo plano, asegurando que todo el sistema funcione de manera predecible y segura.

¿Qué es Exactamente una Función Hash en Criptografía?

Una función hash es un algoritmo matemático que toma una entrada de datos de cualquier tamaño y la transforma en una salida de tamaño fijo, conocida como 'hash' o 'resumen'. Este proceso es irreversible, lo que significa que es computacionalmente imposible tomar el hash de salida y deducir cuál fue la entrada original. Para que una función hash sea útil en el ámbito de la blockchain, debe cumplir con varias propiedades críticas:

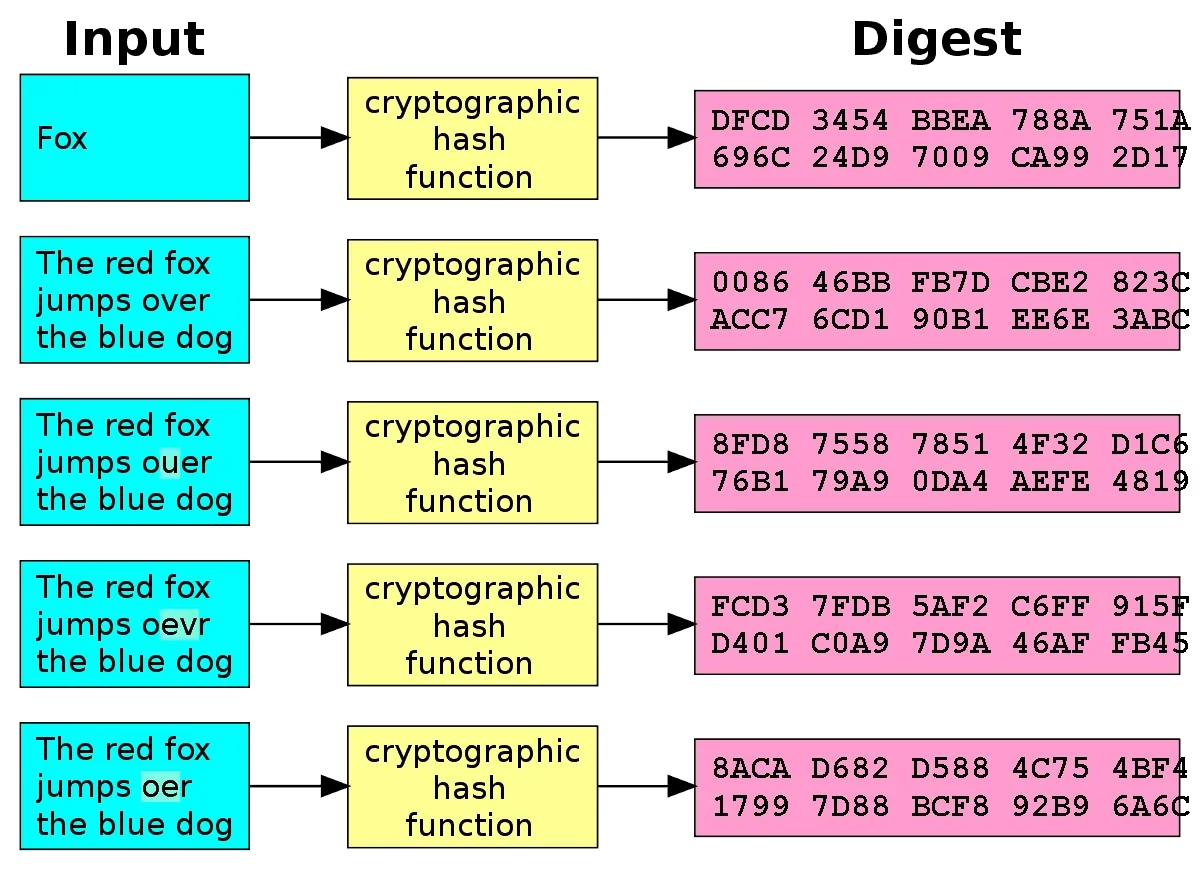

- Determinista: La misma entrada siempre producirá exactamente el mismo hash de salida. Sin excepciones.

- Cómputo Rápido: El algoritmo debe ser capaz de calcular el hash de cualquier dato de manera muy eficiente.

- Efecto Avalancha: Un cambio mínimo en los datos de entrada, incluso un solo bit, debe resultar en un hash de salida completamente diferente y sin relación aparente con el anterior.

- Resistencia a Colisiones: Debe ser prácticamente imposible encontrar dos entradas diferentes que generen el mismo hash de salida. Aunque teóricamente es posible, la probabilidad es tan astronómicamente baja que se considera inviable.

- Unidireccionalidad: Como se mencionó, debe ser imposible realizar ingeniería inversa para obtener la entrada a partir de la salida.

El algoritmo de hash más famoso en el mundo de las criptomonedas es el SHA-256 (Secure Hash Algorithm 256-bit), que fue popularizado por Satoshi Nakamoto en el whitepaper de Bitcoin. Este algoritmo es el pilar sobre el que se asienta la seguridad de la red Bitcoin.

Aplicaciones Clave del Hash en el Ecosistema Blockchain

Las funciones hash no son solo un concepto teórico; son herramientas prácticas que se utilizan en casi todos los aspectos de una blockchain. A continuación, exploramos sus casos de uso más importantes.

1. Creación de Direcciones de Monedero (Wallets)

Cuando creas un monedero de criptomonedas, en realidad estás generando un par de claves: una pública y una privada. La clave privada es tu secreto, la que te da acceso a tus fondos. La clave pública se puede compartir con otros para que te envíen monedas. Sin embargo, las claves públicas son muy largas y complejas.

Para hacerlas más manejables y añadir una capa extra de seguridad, las blockchains utilizan funciones hash. En el caso de Bitcoin, el proceso es el siguiente:

- Se toma la clave pública.

- Se le aplica la función hash SHA-256.

- Al resultado anterior, se le aplica la función hash RIPEMD-160.

- Este resultado más corto y seguro es lo que, tras algunos pasos adicionales como añadir un prefijo y un checksum, se convierte en la dirección de tu monedero que compartes con otros (ej: 1A1zP1eP5QGefi2DMPTfTL5SLmv7DivfNa).

Este proceso de doble hash hace que sea aún más difícil intentar revertir el proceso y, al mismo tiempo, crea direcciones más cortas y fáciles de usar.

2. El Proceso de Minería (Prueba de Trabajo)

La minería de criptomonedas como Bitcoin es, en esencia, una competencia masiva para encontrar un hash específico. Los mineros agrupan un conjunto de transacciones pendientes en un 'bloque candidato'. Para que este bloque sea válido y se añada a la cadena, los mineros deben encontrar un hash para ese bloque que cumpla con un requisito de dificultad establecido por la red (por ejemplo, que el hash comience con una cierta cantidad de ceros).

Para lograrlo, los mineros toman toda la información del bloque (transacciones, marca de tiempo, el hash del bloque anterior, etc.) y le añaden un número aleatorio llamado 'nonce'. Luego, aplican la función hash SHA-256 a toda esa combinación. Si el hash resultante no cumple con el requisito de dificultad, cambian el 'nonce' y vuelven a calcular el hash. Repiten este proceso millones y billones de veces por segundo.

El primer minero que encuentra un hash válido 'resuelve' el bloque, lo transmite a la red, y es recompensado con nuevas monedas y las comisiones de las transacciones. Este uso intensivo de hashes es lo que se conoce como Prueba de Trabajo (Proof-of-Work) y es lo que asegura la cadena de bloques, haciendo extremadamente costoso y difícil para un actor malicioso intentar alterar el historial de transacciones.

3. Integridad y Vinculación en los Contratos Inteligentes

Los contratos inteligentes (Smart Contracts), popularizados por plataformas como Ethereum, también dependen en gran medida de las funciones hash. Se utilizan de varias maneras:

- Identificación y Versionado: Cada contrato inteligente desplegado en la blockchain tiene una dirección única que a menudo se deriva de un hash. Además, el contenido del propio contrato puede ser hasheado para crear una huella digital única. Si el código del contrato se modifica en lo más mínimo, su hash cambiará por completo. Esto permite un control de versiones y garantiza que los usuarios interactúen con la versión correcta del contrato.

- Manejo de Datos Sensibles: A menudo, un contrato inteligente necesita hacer referencia a datos que son demasiado grandes o demasiado sensibles para ser almacenados directamente en la blockchain (que es pública). La solución es almacenar solo el hash del dato en la blockchain. Por ejemplo, un contrato sobre la venta de una propiedad podría almacenar el hash de un documento legal firmado. El hash actúa como un compromiso inalterable que prueba la existencia y el estado del documento en un momento dado, sin revelar su contenido.

Tabla Comparativa de Funciones Hash Comunes

Aunque SHA-256 es muy conocido, existen otros algoritmos de hash utilizados en el espacio cripto. Aquí hay una breve comparación:

| Algoritmo | Longitud de Salida (Bits) | Usado Principalmente en | Característica Principal |

|---|---|---|---|

| SHA-256 | 256 | Bitcoin, Bitcoin Cash | Estándar de la industria, muy seguro y probado. |

| RIPEMD-160 | 160 | Generación de direcciones en Bitcoin | Produce un hash más corto, ideal para direcciones. |

| Keccak-256 (SHA-3) | 256 | Ethereum | Estructura interna diferente a SHA-2, considerado su sucesor. |

| Scrypt | Variable | Litecoin, Dogecoin | Intensivo en memoria, diseñado para ser resistente a la minería con ASICs. |

Entonces, ¿Cómo Encuentro un Código Hash?

Un usuario común no 'calcula' hashes manualmente, pero sí interactúa con ellos constantemente. Puedes encontrarlos fácilmente utilizando un explorador de bloques (Block Explorer), que es como un motor de búsqueda para una blockchain.

- Hash de Transacción (TxID): Cada vez que envías o recibes criptomonedas, esa operación genera un hash de transacción único (TxID). Si vas a un explorador como Blockchain.com para Bitcoin o Etherscan.io para Ethereum y pegas tu TxID, podrás ver todos los detalles de esa transacción: emisor, receptor, cantidad, estado, etc. El TxID es la prueba irrefutable de que la transacción ocurrió.

- Hash de Bloque: Cada bloque en la cadena también tiene su propio hash único. Este hash se calcula a partir de todos los datos del bloque, incluido el hash del bloque anterior. Es esta vinculación de hashes lo que forma la 'cadena' y hace que la blockchain sea inmutable. Alterar un bloque antiguo requeriría recalcular el hash de ese bloque y de todos los bloques posteriores, una tarea computacionalmente imposible.

Preguntas Frecuentes (FAQ)

¿Un hash es lo mismo que la encriptación?

No. La principal diferencia es que la encriptación es un proceso de dos vías: puedes encriptar datos y luego desencriptarlos si tienes la clave correcta. El hashing es un proceso de una sola vía (unidireccional); una vez que se crea un hash, no se puede 'des-hashear' para obtener los datos originales.

¿Es posible que dos archivos diferentes tengan el mismo hash?

A este evento se le llama 'colisión'. Con funciones hash seguras como SHA-256, la probabilidad de que ocurra una colisión por accidente es tan increíblemente baja que se considera imposible en la práctica. Encontrar una colisión deliberadamente requeriría una cantidad de poder computacional que supera la capacidad de toda la humanidad.

¿Por qué son tan importantes los hashes para la integridad de los datos?

Porque actúan como un sello de garantía. Si descargas un archivo y quieres asegurarte de que no ha sido alterado o corrompido, puedes calcular su hash y compararlo con el hash original proporcionado por la fuente. Si los hashes coinciden, tienes la certeza matemática de que el archivo es idéntico al original, bit por bit.

Si quieres conocer otros artículos parecidos a El Código Hash: La Clave de la Seguridad Cripto puedes visitar la categoría Tecnología.