22/10/2024

El universo de las criptomonedas ofrece un horizonte de oportunidades financieras y tecnológicas, pero como toda frontera digital, también alberga riesgos significativos. Navegar por este ecosistema requiere no solo de conocimiento sobre inversiones, sino también de una sólida conciencia sobre la seguridad. Las amenazas pueden venir de fuentes externas, como sitios web fraudulentos que buscan robar tus activos, o de peligros más sigilosos que se instalan en tus propios dispositivos para explotar sus capacidades sin que te des cuenta. Protegerse implica un enfoque de dos vías: saber identificar las plataformas legítimas y saber cómo defender tus equipos de ataques que operan en las sombras, como el cryptojacking.

Primer Paso: ¿Cómo Comprobar la Legitimidad de los Sitios de Criptomonedas?

Antes de depositar tu confianza y tu dinero en cualquier plataforma de intercambio o servicio relacionado con criptomonedas, es fundamental realizar una debida diligencia. Uno de los primeros filtros, especialmente para plataformas que operan en o con Estados Unidos, es verificar su registro como un Negocio de Servicios Monetarios (MSB, por sus siglas en inglés). La Red de Ejecución de Delitos Financieros (FinCEN) de EE. UU. mantiene una base de datos pública para este fin.

Puedes visitar el sitio fincen.gov/msb-registrant-search para buscar si una empresa está registrada. Si bien el registro por sí solo no es una garantía absoluta contra el fraude, su ausencia es una enorme bandera roja. La gran mayoría de las estafas y esquemas fraudulentos involucran a entidades, personas y productos que no están registrados y operan fuera de cualquier marco regulatorio. Este paso, aunque simple, puede ahorrarte muchos problemas.

Además de la verificación en FinCEN, considera estos otros puntos de control:

- Reputación y Antigüedad: Investiga la historia de la plataforma. ¿Cuánto tiempo lleva operando? Busca reseñas, comentarios en foros como Reddit y opiniones de usuarios en redes sociales. Desconfía de las plataformas nuevas con promesas exorbitantes.

- Transparencia del Equipo: ¿El sitio web presenta a su equipo directivo? Las plataformas legítimas suelen ser transparentes sobre quiénes están detrás del proyecto. La anonimidad total es sospechosa.

- Medidas de Seguridad: Revisa qué medidas de seguridad ofrece la plataforma, como la autenticación de dos factores (2FA), el almacenamiento en frío (cold storage) para los fondos y auditorías de seguridad externas.

- Promesas Irreales: Si una oferta parece demasiado buena para ser verdad, probablemente no lo sea. Los retornos garantizados y las ganancias astronómicas sin riesgo son tácticas comunes de los estafadores.

La Amenaza Silenciosa: ¿Qué es el Cryptojacking?

Una vez que has asegurado que interactúas con plataformas seguras, la batalla por tu seguridad se traslada a tu propio territorio: tus dispositivos. Aquí es donde entra en juego una amenaza sigilosa y cada vez más común conocida como cryptojacking. En esencia, el cryptojacking es el uso no autorizado de tu dispositivo (ordenador, smartphone, tablet o incluso un servidor) para minar criptomonedas. Los atacantes infectan tu equipo con un software que trabaja en segundo plano, consumiendo tus recursos de procesamiento y electricidad para generar criptomonedas para ellos, todo a tu costa y, a menudo, sin tu conocimiento.

El atractivo para los ciberdelincuentes es claro: la minería de criptomonedas puede ser muy rentable, pero requiere una inversión masiva en hardware especializado y consume enormes cantidades de electricidad. El cryptojacking les permite eludir estos costos, creando una red distribuida de dispositivos "esclavos" que hacen el trabajo por ellos. La amenaza está diseñada para ser completamente oculta, robando lentamente el rendimiento de tu máquina sin levantar sospechas inmediatas.

Entendiendo la Minería para Entender el Ataque

Para comprender por qué alguien querría usar tu ordenador, es útil saber qué son las criptomonedas y cómo se "minan". Las criptomonedas son monedas digitales basadas en principios de criptografía compleja. A diferencia del dinero tradicional, no están controladas por un banco central o un gobierno; son descentralizadas. Cada transacción se registra en un libro de contabilidad digital público llamado blockchain.

La "minería" es el proceso mediante el cual se validan estas transacciones y se añaden a la blockchain. Los mineros utilizan potentes ordenadores para resolver complejos problemas matemáticos. El primer minero que resuelve el problema recibe el derecho de agregar el siguiente bloque de transacciones a la cadena y es recompensado con una cantidad de criptomonedas nuevas. Inicialmente, cualquiera con un PC podía minar, pero la dificultad ha aumentado tanto que hoy en día se necesitan granjas de servidores dedicados y un consumo de electricidad masivo para ser rentable. Es esta barrera de entrada la que hace que el cryptojacking sea una alternativa tan atractiva para los delincuentes.

Métodos de Infección: ¿Cómo Ocurre el Cryptojacking?

Los atacantes tienen dos métodos principales para secuestrar tus recursos:

- A través de Malware: Este es el enfoque clásico. Haces clic en un enlace malicioso en un correo electrónico, descargas un archivo de una fuente no confiable o visitas un sitio web comprometido, y un script de cryptomining se instala directamente en tu ordenador. Una vez dentro, el software se ejecuta en segundo plano cada vez que enciendes tu dispositivo, convirtiéndose en una amenaza persistente.

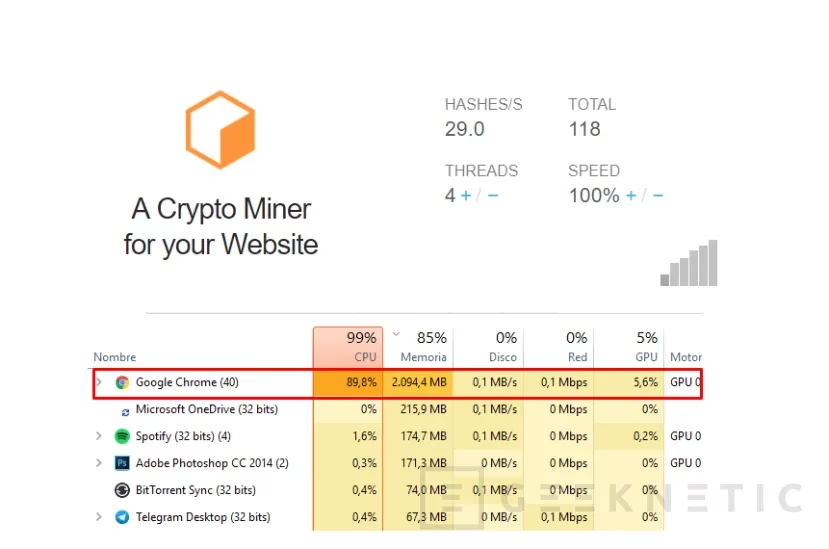

- Cryptomining en el Navegador (Drive-by): Este método no requiere instalar nada permanentemente en tu equipo. Los atacantes inyectan un script de JavaScript en una página web. Cuando visitas esa página, tu navegador ejecuta el código y comienza a minar criptomonedas. Aunque en teoría la minería se detiene cuando cierras la pestaña, las versiones más maliciosas pueden abrir una pequeña ventana emergente oculta (pop-under) que se esconde detrás de la barra de tareas o el reloj, continuando la minería mucho después de que crees haber salido del sitio. Este método también afecta a dispositivos móviles.

Tabla Comparativa de Métodos de Cryptojacking

| Característica | Cryptojacking por Malware | Cryptojacking en Navegador |

|---|---|---|

| Método de Infección | Instalación de software malicioso en el dispositivo. | Ejecución de un script de JavaScript en una página web. |

| Persistencia | Alta. El malware permanece en el sistema hasta ser eliminado. | Baja/Media. Generalmente activo solo mientras la web está abierta (aunque puede usar trucos para persistir). |

| Detección | Detectado por software antivirus/antimalware. | Puede ser bloqueado por extensiones de navegador o bloqueadores de scripts. |

| Ejemplo | Un troyano descargado de un correo de phishing. | Un sitio de streaming de video comprometido que mina mientras ves contenido. |

Señales de Alerta: ¿Mi Dispositivo ha sido Infectado?

Aunque el cryptojacking intenta ser invisible, el robo de recursos de tu sistema deja rastros. Presta atención a estas señales:

- Disminución del Rendimiento: Tu ordenador o teléfono funciona mucho más lento de lo normal. Las aplicaciones tardan en abrirse y el sistema se siente pesado.

- Sobrecalentamiento y Ruido del Ventilador: El uso constante y elevado de la CPU hace que el dispositivo se caliente. Como resultado, los ventiladores de refrigeración funcionarán a máxima velocidad de forma continua, generando un ruido notable.

- Aumento en la Factura de la Luz: Si tienes un ordenador de sobremesa infectado y funcionando muchas horas, el consumo extra de energía puede reflejarse en tu factura eléctrica.

- Agotamiento Rápido de la Batería: En portátiles y móviles, la batería se agota mucho más rápido de lo habitual, ya que el procesador está trabajando sin descanso.

Estrategias de Protección: Mantén tus Dispositivos a Salvo

La prevención es siempre la mejor defensa. Adopta un enfoque de seguridad por capas para protegerte eficazmente del cryptojacking y otras amenazas.

- Utiliza un Software de Ciberseguridad Integral: La mejor opción es contar con un programa de seguridad robusto (antivirus y antimalware) que ofrezca protección en tiempo real. Estas herramientas no solo detectan y eliminan malware ya instalado, sino que también pueden identificar y bloquear los scripts maliciosos en los navegadores antes de que se ejecuten.

- Mantén todo Actualizado: Asegúrate de que tu sistema operativo, tu navegador web y todo tu software estén siempre actualizados a la última versión. Las actualizaciones a menudo incluyen parches para vulnerabilidades de seguridad que los atacantes podrían explotar.

- Instala Extensiones de Navegador Específicas: Existen extensiones diseñadas específicamente para detectar y bloquear scripts de minería en los sitios web, como No Coin o MinerBlock. Son un buen complemento a tu software de seguridad principal.

- Sé Cauteloso con los Enlaces y Descargas: La regla de oro de la ciberseguridad sigue siendo válida: no hagas clic en enlaces sospechosos ni descargues archivos de fuentes no confiables. Ten especial cuidado con los correos electrónicos de phishing.

Preguntas Frecuentes (FAQ)

¿El cryptojacking roba mi información personal o mis criptomonedas?

Generalmente, no. El objetivo principal del cryptojacking no es robar datos, sino la potencia de procesamiento de tu dispositivo. Sin embargo, el malware que lo instala puede tener otras funcionalidades, por lo que el riesgo siempre existe. El sobrecalentamiento sostenido también puede causar daño físico a los componentes de tu equipo.

¿Es ilegal el cryptojacking?

Sí. Constituye un acceso y uso no autorizado de un sistema informático, lo cual es un delito en la mayoría de las legislaciones del mundo.

¿Solo los ordenadores potentes son un objetivo?

No. Los atacantes juegan un juego de números. Aunque la contribución de un solo teléfono móvil es pequeña, la suma de miles o millones de dispositivos infectados puede crear una red de minería colectiva muy potente y rentable.

¿Puedo ser víctima de cryptojacking aunque no posea criptomonedas?

Absolutamente. El ataque no tiene nada que ver con si tú usas o no criptomonedas. El objetivo es tu dispositivo y su capacidad de cálculo, independientemente de quién sea el propietario.

Si quieres conocer otros artículos parecidos a Seguridad Cripto: Verifica Sitios y Evita Minas puedes visitar la categoría Seguridad.