14/08/2023

El avance imparable de la computación cuántica ha encendido un intenso debate en la comunidad de Bitcoin. A medida que esta tecnología evoluciona, muchos se preguntan si existe una razón genuina para preocuparse por la seguridad de la criptomoneda más grande del mundo. Si bien no representa una amenaza inminente, es crucial comprender el horizonte temporal y las áreas de impacto potencial. Bitcoin puede coexistir en un mundo con potentes ordenadores cuánticos, pero para ello, los poseedores de bitcoins, los desarrolladores y la comunidad en general deben abordar de forma proactiva las vulnerabilidades existentes.

En este artículo, profundizaremos en las aplicaciones de la computación cuántica a la criptografía, las posibles vulnerabilidades que esto supone para Bitcoin y las soluciones que ya se están explorando para garantizar su futuro.

Entendiendo la Computación Cuántica y la Criptografía

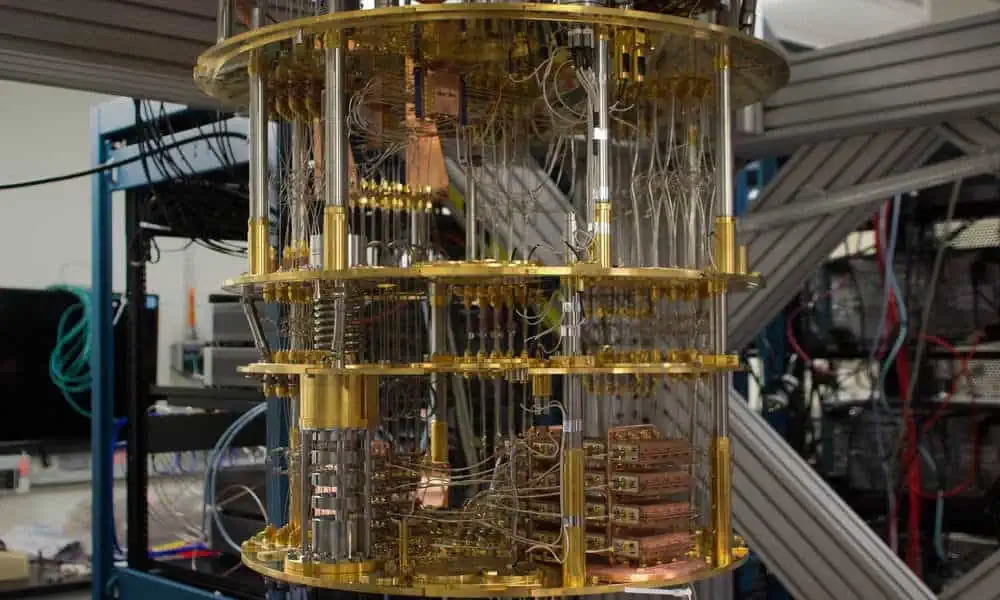

La computación cuántica utiliza los principios de la mecánica cuántica para procesar información de maneras fundamentalmente diferentes a las computadoras clásicas. Mientras que una computadora tradicional opera con bits que representan un 0 o un 1, las computadoras cuánticas usan bits cuánticos, o qubits. Gracias al principio de superposición, un qubit puede existir en múltiples estados simultáneamente (tanto 0 como 1 al mismo tiempo). Esto les permite evaluar una vasta cantidad de posibilidades a la vez, resolviendo ciertos problemas complejos a una velocidad exponencialmente mayor que los ordenadores que usamos hoy en día.

Aunque su base teórica se sentó en la década de 1980, el campo aún está en su infancia. Los ordenadores cuánticos actuales son limitados en escala y propensos a errores, lejos de tener aplicaciones prácticas a gran escala, pero su progreso es constante y no puede ser ignorado.

Dos Algoritmos Cuánticos que Impactan a Bitcoin

Existen dos algoritmos cuánticos específicos que son particularmente relevantes para la criptografía de Bitcoin y representan el núcleo de la amenaza teórica:

- El Algoritmo de Shor: Desarrollado por Peter Shor en 1994, este algoritmo demostró que una computadora cuántica podría factorizar números grandes de manera exponencialmente más rápida que los métodos clásicos. Esto es un problema directo para los esquemas de firma de Bitcoin, como ECDSA y Schnorr, cuya seguridad se basa precisamente en la dificultad de realizar esta factorización. En esencia, podría permitir derivar una clave privada a partir de una clave pública.

- El Algoritmo de Grover: Creado por Lov Grover en 1996, este algoritmo optimiza problemas de búsqueda. Aunque no es tan devastador como el de Shor, podría acelerar significativamente la búsqueda de un hash válido en la minería de Bitcoin o la ruptura de claves generadas con poca aleatoriedad.

¿Dónde Reside la Verdadera Amenaza Cuántica para Bitcoin?

Una computadora cuántica suficientemente potente podría, en teoría, atacar varios aspectos de Bitcoin. La principal preocupación es la seguridad de las billeteras y sus claves privadas, pero también se discuten amenazas teóricas a la minería y al consenso de la red.

Vulnerabilidad de las Billeteras: El Principal Riesgo

Las billeteras son la interfaz principal de los usuarios con la red Bitcoin. La seguridad de los fondos depende de la imposibilidad de adivinar la clave privada que los controla. Una computadora cuántica amenaza este principio al poder, teóricamente, derivar la clave privada a partir de la clave pública. Este riesgo se divide en dos tipos de ataques:

1. Ataques de "Largo Alcance"

Cualquier dirección de Bitcoin que haya expuesto su clave pública en la blockchain es vulnerable a un ataque de una computadora cuántica potente. Esto se debe a que el Algoritmo de Shor podría usar esa clave pública expuesta para calcular la clave privada correspondiente.

Las direcciones más susceptibles son:

- Direcciones Pay-to-Public-Key (P2PK): Un tipo de dirección muy antiguo que usaba la clave pública directamente como dirección.

- Direcciones reutilizadas: Cualquier dirección (incluso las modernas) que se ha usado para enviar fondos más de una vez. Al firmar una transacción, la clave pública se revela a la red. Si esa dirección se reutiliza para recibir más fondos, esa clave pública queda permanentemente visible.

Se estima que aproximadamente 5.9 millones de BTC se encuentran en direcciones vulnerables a este tipo de ataque. La buena noticia es que las billeteras modernas ya no crean direcciones P2PK y promueven la no reutilización de direcciones. Si tienes fondos en una de estas direcciones, la solución es simple: moverlos a una dirección nueva y nunca antes usada.

2. Ataques de "Corto Alcance"

Este es el escenario más preocupante a largo plazo. Cuando se envía una transacción desde cualquier tipo de dirección, la clave pública se revela a la red y permanece en la mempool (el área de espera de transacciones no confirmadas) hasta que es incluida en un bloque. Este proceso suele tardar entre 10 y 60 minutos.

Una computadora cuántica extremadamente rápida podría, en teoría:

- Detectar la transacción en la mempool.

- Extraer la clave pública revelada.

- Usar el Algoritmo de Shor para derivar la clave privada.

- Crear y enviar una nueva transacción con una tarifa más alta para robar los fondos antes de que la transacción original se confirme.

Este ataque de "corto alcance" afectaría a todos los tipos de billeteras actuales, pero requeriría una computadora cuántica mucho más potente y rápida que la necesaria para un ataque de "largo alcance".

El Impacto en la Minería de Bitcoin: ¿Una Amenaza Real?

La minería de Bitcoin se basa en la computación de fuerza bruta para encontrar un hash válido usando el algoritmo SHA-256. En teoría, el Algoritmo de Grover podría proporcionar una ventaja cuadrática, reduciendo a la mitad el tiempo necesario para encontrar un bloque.

Sin embargo, en la práctica, esto no es una amenaza significativa. La red de minería de Bitcoin utiliza hardware especializado extremadamente eficiente (ASICs) producido a una escala masiva. Para que una computadora cuántica compita, necesitaría ser producida a una escala similar, ser energéticamente eficiente y rentable, algo que está a años luz de la realidad actual. Los ASICs seguirán siendo superiores para esta tarea específica en el futuro previsible.

Tabla Comparativa de Amenazas Cuánticas a Bitcoin

| Área de Impacto | Nivel de Amenaza | Algoritmo Relevante | Explicación |

|---|---|---|---|

| Seguridad de Billeteras | Alto (a largo plazo) | Algoritmo de Shor | Podría derivar claves privadas a partir de claves públicas expuestas. Es la vulnerabilidad más seria. |

| Minería de Bitcoin | Bajo | Algoritmo de Grover | Ofrece una mejora teórica, pero es impráctico y antieconómico frente a los ASICs actuales. |

| Consenso de la Red | Teórico / Muy Bajo | N/A | Podría potenciar ataques Sybil, pero la descentralización de Bitcoin lo hace muy improbable. |

Soluciones y Mitigaciones: El Camino Hacia un Bitcoin Cuántico-Resistente

La comunidad de Bitcoin no está de brazos cruzados. Se están desarrollando y discutiendo activamente soluciones para neutralizar la amenaza cuántica antes de que se materialice.

Solución a Largo Plazo: Un Cambio de Consenso

La solución definitiva es actualizar el protocolo de Bitcoin para utilizar algoritmos de firma que sean resistentes a los ataques cuánticos. Esto requeriría una actualización de la red, probablemente a través de un soft fork.

Ya existen propuestas concretas, como el soft fork "QuBit" (BIP-360), que introduce un nuevo tipo de dirección llamado Pay-to-Quantum-Resistant-Hash (P2QRH). Estas direcciones, que empezarían con el prefijo "bc1r", combinarían la seguridad de las firmas Schnorr actuales con nuevos esquemas de firma post-cuánticos (como FALCON).

El mayor desafío de esta transición sería la migración de todos los bitcoins existentes a estas nuevas direcciones cuántico-resistentes. Se estima que un proceso de migración completo podría llevar años, asumiendo que solo una parte del espacio de los bloques se dedique a ello. Por eso es crucial empezar la planificación y el desarrollo con mucha antelación.

El Dilema de los Bitcoins Perdidos

¿Qué pasaría con los bitcoins que se consideran perdidos, como los aproximadamente 1 millón de BTC atribuidos a Satoshi Nakamoto? Estas monedas no pueden ser migradas a nuevas direcciones seguras por sus dueños. En un futuro cuántico, un atacante podría teóricamente robar estos fondos.

Algunos han sugerido soluciones extremas, como deshabilitar estas monedas mediante un fork. Sin embargo, es extremadamente improbable que la comunidad llegue a un consenso sobre esto, ya que violaría el principio fundamental de "no son tus llaves, no son tus monedas" y abriría una caja de Pandora de confiscación y censura.

Lo más probable es que estas monedas permanezcan vulnerables, sirviendo como un canario en la mina de carbón. El día que alguien mueva las monedas de Satoshi, sabremos que la era cuántica ha llegado de verdad.

Preguntas Frecuentes (FAQ)

¿Debería vender mis bitcoins por miedo a la computación cuántica?

No. La amenaza no es inminente y es muy poco probable que se materialice en la próxima década. La comunidad de desarrolladores es consciente del riesgo y ya está trabajando en soluciones a largo plazo. Hay tiempo de sobra para adaptar la red.

¿Mi billetera actual es segura?

Sí, por ahora. La mejor práctica para aumentar tu seguridad es no reutilizar direcciones de Bitcoin. Cada vez que recibas fondos, genera una nueva dirección. Esto minimiza la exposición de tus claves públicas y te protege contra los ataques de "largo alcance".

¿Qué es un algoritmo post-cuántico?

Es un algoritmo criptográfico diseñado para ser seguro contra ataques tanto de computadoras clásicas como de las futuras computadoras cuánticas. La investigación en esta área es muy activa y ya existen varios candidatos viables.

¿La minería de Bitcoin se verá afectada?

Es muy poco probable. La eficiencia y el costo de los ASICs especializados en minería hacen que el uso de computadoras cuánticas para esta tarea sea económicamente inviable en el futuro previsible.

Conclusión: Proactividad Frente al Pánico

La computación cuántica representa un avance tecnológico monumental con el potencial de revolucionar muchas industrias, incluida la criptografía. Si bien plantea una amenaza teórica real para la seguridad de las billeteras de Bitcoin, no es un apocalipsis inminente. El riesgo es conocido, cuantificable y, lo más importante, solucionable.

La fortaleza de Bitcoin no reside solo en su criptografía actual, sino en su capacidad para adaptarse y evolucionar. A través de la migración de fondos vulnerables a corto plazo y la implementación de criptografía post-cuántica a largo plazo, la red puede y se preparará para un futuro cuántico. La clave, como siempre en el espacio cripto, es la vigilancia, la investigación y la acción proactiva de su comunidad global.

Si quieres conocer otros artículos parecidos a Computadoras Cuánticas y Bitcoin: ¿Amenaza Real? puedes visitar la categoría Tecnología.