14/04/2023

En el fascinante y a menudo complejo universo de las criptomonedas, existen conceptos fundamentales que actúan como los cimientos sobre los que se construye todo el edificio. Uno de los más importantes, aunque a menudo opera tras bambalinas, es el 'hashing' o la función hash. Cada vez que realizas una transacción, que se mina un nuevo bloque o que aseguras tu billetera, estás interactuando con esta poderosa herramienta criptográfica. Comprender qué es un hash no solo desmitifica gran parte de la magia detrás de la tecnología blockchain, sino que también te permite apreciar la robustez y la seguridad que la hacen tan revolucionaria. En este artículo, profundizaremos en el alma de la seguridad cripto, explorando desde su definición técnica hasta su aplicación práctica en el ecosistema digital.

¿Qué es Exactamente una Función Hash Criptográfica?

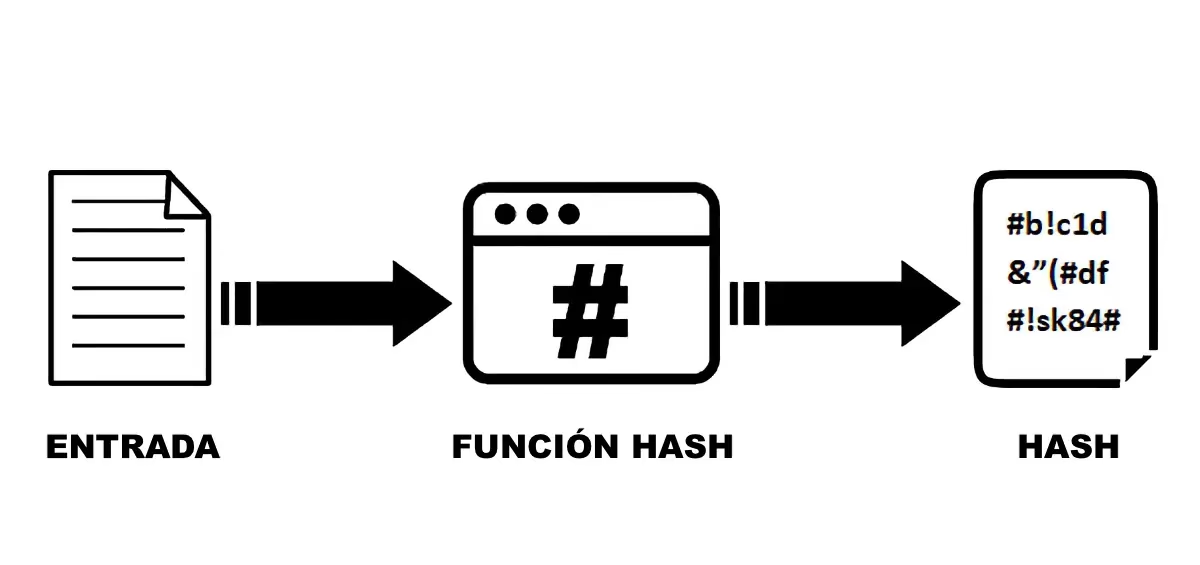

Imagina que tienes un documento digital de cualquier tamaño, desde una simple palabra hasta una enciclopedia completa. Ahora, imagina que puedes pasar ese documento a través de una 'licuadora' matemática que, sin importar el tamaño del documento original, siempre te devuelve una cadena de texto y números de una longitud fija y aparentemente aleatoria. Esa cadena es el 'hash', y la 'licuadora' es la 'función hash'.

En términos más técnicos, una función hash criptográfica es un algoritmo matemático que convierte una entrada de datos de longitud variable en una salida de longitud fija. A esta salida se le conoce como 'valor hash', 'resumen' o 'digest'. La característica principal es que este proceso es unidireccional, es decir, es extremadamente fácil calcular el hash a partir de los datos de entrada, pero computacionalmente casi imposible realizar el proceso inverso: obtener los datos originales a partir del hash.

Para que una función hash sea considerada criptográficamente segura, debe cumplir con varias propiedades clave:

- Determinista: La misma entrada siempre debe producir exactamente el mismo hash. Si aplicas la función hash a la palabra 'Hola' un millón de veces, el resultado será idéntico en cada ocasión.

- Cálculo Rápido: La función debe ser capaz de procesar la entrada y devolver el hash de forma eficiente y rápida.

- Resistencia a la Preimagen (Unidireccionalidad): Como mencionamos, debe ser inviable encontrar la entrada original conociendo únicamente el hash de salida. Es como intentar reconstruir una vaca a partir de una hamburguesa.

- Resistencia a la Segunda Preimagen: Dado un mensaje de entrada, debe ser imposible encontrar otro mensaje diferente que genere el mismo hash. Esto evita que alguien pueda sustituir un documento o transacción por otro sin que se detecte el cambio.

- Resistencia a Colisiones: Debe ser extremadamente difícil encontrar dos entradas diferentes que produzcan el mismo valor hash. Aunque teóricamente las colisiones existen (ya que hay infinitas entradas posibles pero un número finito de hashes), en la práctica, con algoritmos robustos como SHA-256, la probabilidad es tan baja que se considera despreciable. Es una de las propiedades más importantes para la seguridad.

El Papel del Hashing en la Tecnología Blockchain

La tecnología blockchain, el libro contable distribuido que sustenta a criptomonedas como Bitcoin y Ethereum, depende intrínsecamente del hashing para su seguridad e inmutabilidad. Aquí es donde el concepto brilla con luz propia.

Una blockchain es, como su nombre indica, una cadena de bloques. Cada bloque contiene un conjunto de transacciones, una marca de tiempo y, lo más importante, el hash del bloque anterior. Al incluir el hash del bloque previo, se crea un enlace criptográfico que los encadena en orden cronológico.

Piénsalo de esta manera: el Bloque 100 contiene el hash del Bloque 99. A su vez, el Bloque 101 contendrá el hash del Bloque 100. Si un actor malicioso intentara alterar una transacción en el Bloque 99, el contenido de ese bloque cambiaría. Debido a la naturaleza determinista de las funciones hash, cualquier cambio, por mínimo que sea, alteraría drásticamente el hash del Bloque 99. Como consecuencia, el hash almacenado en el Bloque 100 ya no coincidiría, rompiendo la cadena. Para que el ataque tuviera éxito, el atacante tendría que recalcular el hash de ese bloque y de todos los bloques posteriores, una tarea que requiere una cantidad de poder computacional prohibitiva, haciendo que la blockchain sea efectivamente inmutable.

Hashing y la Minería de Criptomonedas

El hashing es también el protagonista en el mecanismo de consenso conocido como Prueba de Trabajo (Proof of Work o PoW), utilizado por Bitcoin y otras criptomonedas. Los mineros compiten para añadir el siguiente bloque a la cadena.

¿Cómo lo hacen? No es resolviendo un problema matemático complejo en el sentido tradicional. En realidad, están tratando de encontrar un hash específico. Los mineros agrupan las nuevas transacciones en un bloque candidato y le añaden un número aleatorio llamado 'nonce'. Luego, aplican la función hash (en el caso de Bitcoin, SHA-256 dos veces) a todo el contenido del bloque. El objetivo es encontrar un hash que empiece con un número determinado de ceros. La cantidad de ceros requeridos es lo que define la 'dificultad' de la minería.

Dado que es imposible predecir qué hash se generará, los mineros deben probar miles de millones de 'nonces' por segundo hasta que, por pura fuerza bruta y azar, uno de ellos genere un hash válido. El primer minero que lo encuentra, transmite su bloque a la red, obtiene la recompensa del bloque y el proceso comienza de nuevo. Este esfuerzo computacional masivo es lo que asegura la red, ya que hace que sea extraordinariamente caro y difícil para cualquier entidad reescribir la historia de la blockchain.

¿Y qué hay del HASH Token?

Mientras que el 'hashing' es un concepto tecnológico fundamental, el término 'hash' también ha sido adoptado por proyectos específicos en el espacio cripto, como es el caso de HASH Token (HASH). Según la información disponible, HASH Token es una criptomoneda lanzada en 2021 que opera en la plataforma Ethereum, lo que la clasifica como un token ERC-20.

Los datos indican que tiene un suministro total de 1.000.000.000 de tokens. Sin embargo, un dato crucial es que su suministro en circulación es actualmente de cero. Esto sugiere que el token podría estar en una fase muy temprana de desarrollo, no ha sido lanzado oficialmente al público, o es un proyecto que ha quedado inactivo. El hecho de que su precio no haya variado en las últimas 24 horas refuerza esta idea de inactividad en el mercado.

Es vital diferenciar entre el concepto criptográfico y un proyecto que lleva su nombre. Para aclarar esta distinción, observemos la siguiente tabla comparativa:

Tabla Comparativa: Hashing vs. HASH Token

| Característica | Hashing (Concepto Criptográfico) | HASH Token (Criptomoneda) |

|---|---|---|

| Definición | Proceso matemático/algoritmo que transforma datos. | Activo digital que opera en la red Ethereum. |

| Función Principal | Asegurar la integridad y seguridad de los datos. | Potencialmente, un medio de intercambio o utilidad dentro de un ecosistema específico. |

| Naturaleza | Un pilar tecnológico universal en computación y criptografía. | Un token específico con un valor de mercado (aunque actualmente inactivo). |

| Suministro | No aplicable. | 1.000.000.000 HASH. |

| Estado Actual | Fundamental y en uso constante en toda la industria. | Suministro en circulación de 0, lo que indica inactividad pública. |

Preguntas Frecuentes (FAQ) sobre el Hashing Criptográfico

¿Es el hashing lo mismo que el cifrado?

No, y esta es una distinción crucial. El cifrado es un proceso de dos vías: puedes cifrar datos para hacerlos ilegibles y luego descifrarlos con una clave para volver a su estado original. El hashing, en cambio, es unidireccional. Una vez que generas un hash, no puedes 'des-hashearlo' para obtener los datos originales. Su propósito no es ocultar información, sino verificar su integridad y autenticidad.

¿Qué es SHA-256?

SHA-256 (Secure Hash Algorithm 256-bit) es una de las funciones hash más conocidas y utilizadas. Fue desarrollada por la NSA de Estados Unidos y es el algoritmo que utiliza Bitcoin. El '256' se refiere a que la salida del hash siempre tendrá una longitud de 256 bits, sin importar el tamaño de la entrada. Es considerado extremadamente seguro y resistente a colisiones.

¿Se puede 'romper' un hash?

'Romper' un hash puede significar dos cosas: encontrar la entrada original (ataque de preimagen) o encontrar una colisión. Como ya hemos visto, la resistencia a la preimagen hace que lo primero sea prácticamente imposible. En cuanto a las colisiones, aunque teóricamente posibles, la cantidad de poder de cómputo necesaria para encontrar una en un algoritmo como SHA-256 es astronómica, superando la capacidad de toda la computación mundial actual por muchos órdenes de magnitud.

¿Por qué el tamaño del hash es siempre el mismo?

La longitud fija de la salida es una propiedad definitoria de las funciones hash. Esto es increíblemente útil porque permite un manejo estandarizado de los datos. No importa si estás hasheando un carácter o un archivo de video de varios gigabytes; el resultado siempre tendrá el mismo tamaño (por ejemplo, 256 bits para SHA-256). Esto facilita el almacenamiento, la comparación y la estructuración de datos dentro de la blockchain.

Conclusión: El Guardián Silencioso de la Criptografía

El hashing criptográfico es mucho más que un simple concepto técnico; es el pilar sobre el que descansa la confianza, la seguridad y la integridad del mundo de las criptomonedas y la tecnología blockchain. Desde la creación de un bloque hasta la validación de una transacción, esta elegante herramienta matemática trabaja incansablemente para garantizar que el sistema funcione como se promete: de forma segura, transparente e inmutable. Aunque proyectos como HASH Token puedan tomar su nombre, es el principio subyacente del hashing el que verdaderamente impulsa la innovación. Entenderlo es entender el corazón mismo de la revolución digital que estamos viviendo.

Si quieres conocer otros artículos parecidos a Hash: El Corazón Criptográfico de Blockchain puedes visitar la categoría Criptomonedas.