01/07/2023

En el vasto universo de la seguridad digital y las criptomonedas, existen conceptos que, aunque complejos, son fundamentales para entender cómo se protegen nuestros activos e información. Uno de los más importantes es la Criptografía de Curva Elíptica (ECC, por sus siglas en inglés). Lejos de ser un tema solo para matemáticos avanzados, la ECC es la tecnología silenciosa que opera detrás de escena para asegurar desde tus transacciones con Bitcoin hasta la conexión segura que tu navegador establece con este sitio web. Se trata de un enfoque de criptografía de clave pública que ha revolucionado el campo por su increíble eficiencia y robustez, permitiendo niveles de seguridad muy altos con claves significativamente más cortas que los métodos tradicionales.

Este artículo se sumerge en el fascinante mundo de las curvas elípticas. Desmitificaremos su funcionamiento sin necesidad de un doctorado en matemáticas, exploraremos por qué es superior a alternativas más antiguas como RSA, y veremos sus aplicaciones prácticas que impactan nuestra vida digital diaria. Si alguna vez te has preguntado qué hace que una billetera de criptomonedas sea segura o cómo se firman digitalmente las transacciones, la respuesta, en gran medida, reside en la elegante matemática de la ECC.

- ¿Qué es Exactamente la Criptografía de Curva Elíptica (ECC)?

- La Magia Matemática: ¿Cómo Funciona a Grandes Rasgos?

- ECC vs. RSA: La Batalla de los Titanes Criptográficos

- Aplicaciones Prácticas: ¿Dónde Encontramos la ECC?

- El Futuro y la Amenaza de la Computación Cuántica

- Preguntas Frecuentes (FAQ) sobre ECC

¿Qué es Exactamente la Criptografía de Curva Elíptica (ECC)?

La Criptografía de Curva Elíptica es un tipo de criptografía asimétrica o de clave pública. Esto significa que utiliza un par de claves matemáticamente relacionadas para funcionar: una clave pública y una clave privada.

- La Clave Pública: Como su nombre indica, puede ser compartida con cualquiera. Funciona como una dirección o un candado abierto. Cualquiera puede usarla para enviarte información cifrada o para verificar una firma digital que tú hayas creado.

- La Clave Privada: Es un secreto que solo tú debes conocer. Funciona como la llave única que puede abrir el candado (descifrar la información) o como el bolígrafo con el que creas una firma única e irrepetible.

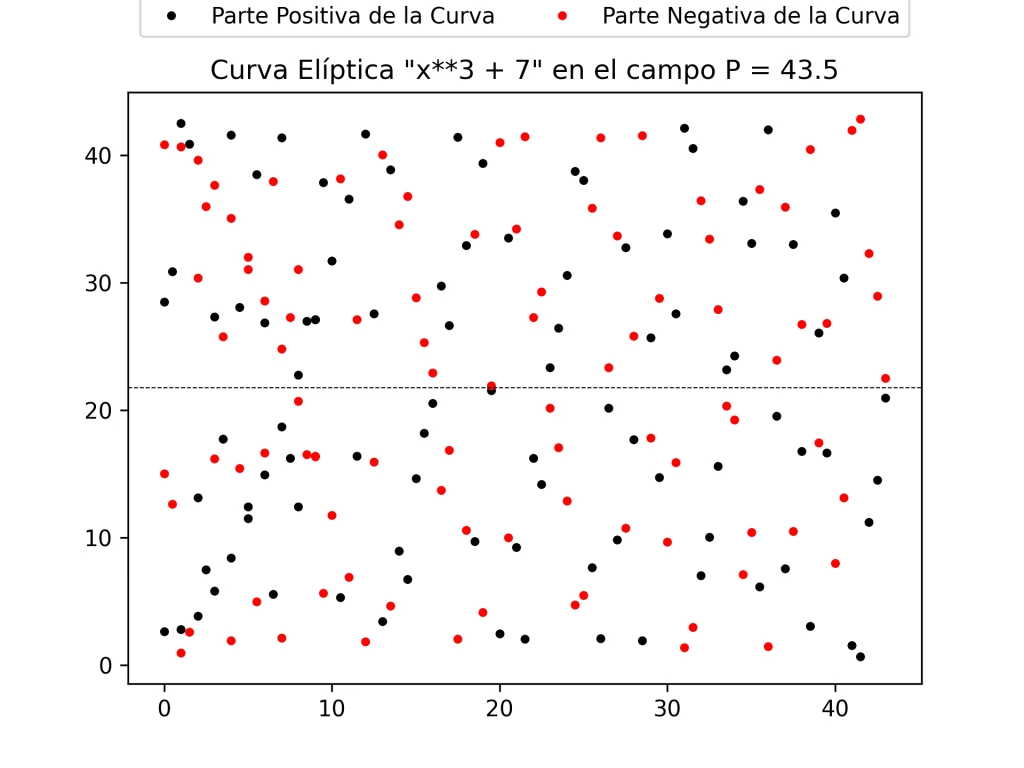

Lo que hace especial a la ECC es la forma en que genera y relaciona este par de claves. Se basa en las propiedades matemáticas de las curvas elípticas sobre cuerpos finitos. La seguridad de todo el sistema se fundamenta en un principio clave: es computacionalmente muy fácil generar una clave pública a partir de una clave privada, pero es prácticamente imposible hacer el proceso inverso, es decir, deducir la clave privada a partir de la clave pública. Este problema se conoce como el problema del logaritmo discreto de curva elíptica (ECDLP), y es uno de los problemas matemáticos más difíciles de resolver que se conocen, garantizando así la seguridad del sistema.

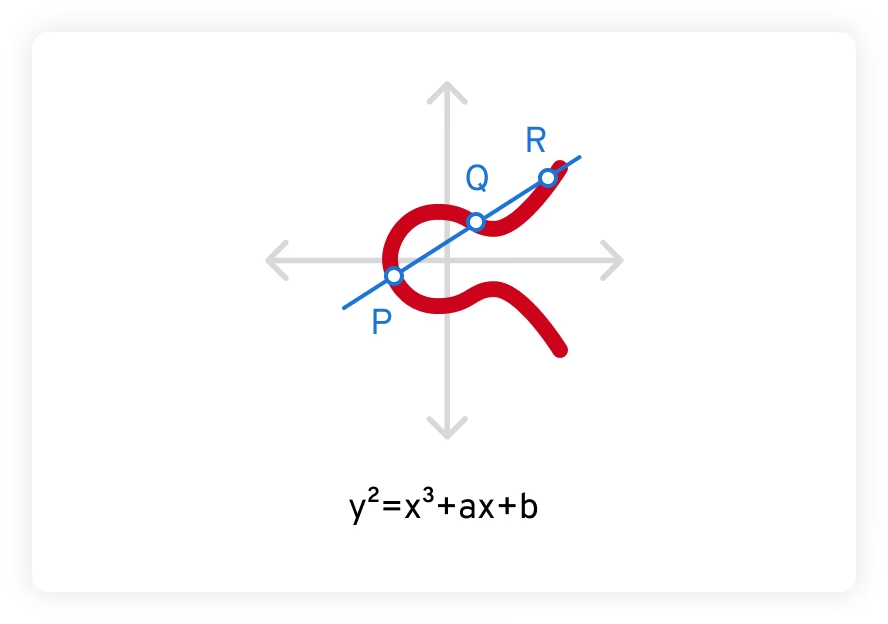

La Magia Matemática: ¿Cómo Funciona a Grandes Rasgos?

Para entender el funcionamiento de ECC sin ahogarse en fórmulas, podemos usar una analogía. Imagina una mesa de billar con una forma muy extraña, definida por la ecuación de una curva elíptica. En esta mesa, hay unas reglas muy específicas sobre cómo una bola rebota de un punto a otro.

El proceso para generar tus claves sería algo así:

- Punto de Partida (Punto Generador G): Todos los participantes en la red se ponen de acuerdo en un punto de partida estándar en la curva, llamado punto generador 'G'. Este punto es público y conocido por todos.

- Tu Número Secreto (Clave Privada k): Tú eliges un número entero aleatorio, muy, muy grande. Este número es tu clave privada 'k'. Lo mantienes en el más absoluto secreto.

- El Salto en la Curva (Generación de la Clave Pública P): Ahora, realizas una operación especial llamada "multiplicación de puntos". Partiendo del punto 'G', lo "sumas" a sí mismo 'k' veces. En nuestra analogía del billar, es como hacer rebotar la bola desde el punto G 'k' veces siguiendo las reglas de la curva.

- El Punto de Llegada (Clave Pública P): El punto final en la curva donde aterriza la bola después de 'k' saltos es tu clave pública 'P'.

Aquí radica la seguridad: si conoces el punto de partida 'G' y el número de saltos 'k' (tu clave privada), es muy fácil y rápido calcular el punto de llegada 'P' (tu clave pública). Sin embargo, si un atacante solo conoce el punto de partida 'G' y el punto de llegada 'P', es computacionalmente inviable determinar cuántos saltos ('k') se necesitaron para llegar allí. Ese es el problema del logaritmo discreto en acción. No hay un atajo; tendrían que probar trillones y trillones de posibilidades, una tarea que llevaría a las supercomputadoras actuales miles de años completar.

ECC vs. RSA: La Batalla de los Titanes Criptográficos

Antes de que la ECC se popularizara, el estándar de oro en la criptografía de clave pública era el algoritmo RSA, que basa su seguridad en la dificultad de factorizar números muy grandes. Aunque RSA sigue siendo seguro y se usa ampliamente, la ECC ofrece ventajas significativas, especialmente en el contexto moderno.

La principal ventaja de la ECC es que ofrece el mismo nivel de seguridad que RSA pero con claves mucho más pequeñas. Esto tiene un impacto directo en el rendimiento, el almacenamiento y el consumo de energía.

Tabla Comparativa: ECC vs. RSA

| Característica | Criptografía de Curva Elíptica (ECC) | RSA |

|---|---|---|

| Principio Matemático | Problema del Logaritmo Discreto en Curvas Elípticas (ECDLP) | Problema de la Factorización de Enteros |

| Tamaño de Clave Equivalente | Una clave ECC de 256 bits ofrece una seguridad similar a una clave RSA de 3072 bits. | Las claves son mucho más grandes para un nivel de seguridad comparable. |

| Rendimiento | Más rápido para la generación de firmas y el intercambio de claves. Requiere menos potencia de cálculo. | Más lento, especialmente en la generación de claves y firmas. Más intensivo en CPU. |

| Uso de Ancho de Banda | Menor, ya que los certificados y las firmas son más pequeños. | Mayor, debido al gran tamaño de las claves y firmas. |

| Ideal para... | Dispositivos móviles, IoT, criptomonedas y aplicaciones donde la eficiencia es crítica. | Sistemas heredados y aplicaciones donde el rendimiento no es la máxima prioridad. |

Aplicaciones Prácticas: ¿Dónde Encontramos la ECC?

La ECC no es solo una teoría matemática; es una tecnología fundamental en muchas de las herramientas digitales que usamos a diario.

- Criptomonedas: Es la columna vertebral de la seguridad en la mayoría de las criptomonedas, incluyendo Bitcoin y Ethereum. Cada vez que generas una dirección de billetera, estás creando un par de claves ECC. Tu dirección pública es derivada de tu clave pública. Para gastar tus fondos, debes usar tu clave privada para crear una firma digital única para esa transacción, probando que eres el propietario de los fondos sin revelar tu clave privada. La curva específica utilizada por Bitcoin se llama secp256k1.

- Seguridad Web (SSL/TLS): Cuando ves el candado en la barra de direcciones de tu navegador (HTTPS), es muy probable que la conexión segura se esté estableciendo mediante un intercambio de claves basado en ECC. Su eficiencia permite que las conexiones se establezcan más rápidamente.

- Mensajería Segura: Aplicaciones como Signal y WhatsApp utilizan protocolos que implementan ECC para el cifrado de extremo a extremo, asegurando que solo el emisor y el receptor puedan leer los mensajes.

- Firmas Digitales de Software: Se utiliza para verificar la autenticidad e integridad del software, asegurando que no ha sido alterado por un actor malicioso.

El Futuro y la Amenaza de la Computación Cuántica

A pesar de su robustez actual, tanto la ECC como el RSA enfrentan una amenaza existencial a largo plazo: la computación cuántica. Los ordenadores cuánticos, una vez que sean lo suficientemente potentes y estables, podrán resolver los problemas matemáticos en los que se basan estos algoritmos (el ECDLP y la factorización) de manera eficiente utilizando algoritmos como el de Shor. Esto haría que la criptografía actual quedara obsoleta.

La comunidad criptográfica ya está trabajando activamente en el desarrollo de la "criptografía post-cuántica" (PQC), que se basa en problemas matemáticos que se cree que son resistentes tanto a los ordenadores clásicos como a los cuánticos. Sin embargo, por ahora y en el futuro previsible, la Criptografía de Curva Elíptica sigue siendo uno de los estándares más seguros y eficientes que tenemos para proteger nuestro mundo digital.

Preguntas Frecuentes (FAQ) sobre ECC

¿Es la Criptografía de Curva Elíptica inquebrantable?

Ningún sistema criptográfico es teóricamente "inquebrantable". Sin embargo, con la tecnología computacional actual, romper una clave ECC de 256 bits bien implementada es computacionalmente inviable. Requeriría una cantidad de tiempo y recursos tan astronómica que lo hace prácticamente imposible. La principal amenaza futura es la computación cuántica.

¿Por qué Bitcoin eligió ECC en lugar de RSA?

Bitcoin fue diseñado para ser una red descentralizada y eficiente. La ECC fue la elección natural debido a su eficiencia. Las claves y firmas más pequeñas significan que las transacciones ocupan menos espacio en la blockchain, se transmiten más rápido por la red y pueden ser verificadas con menos poder de cómputo por parte de los nodos, lo cual es crucial para mantener la red descentralizada.

¿Necesito entender toda esta matemática para usar criptomonedas de forma segura?

Afortunadamente, no. Toda esta complejidad matemática está abstraída y manejada por el software de tu billetera. Como usuario, tu principal responsabilidad es proteger tu clave privada (o tu frase semilla, que la genera), ya que es la única llave para acceder a tus fondos. Entender los conceptos básicos, sin embargo, puede ayudarte a apreciar la seguridad del sistema y a tomar mejores decisiones.

Si quieres conocer otros artículos parecidos a Curvas Elípticas: La Clave de la Seguridad Cripto puedes visitar la categoría Criptomonedas.