13/10/2023

En un mundo de creciente incertidumbre económica, con guerras arancelarias y políticas monetarias que generan desconfianza, muchos buscan refugio en activos que prometen soberanía y resiliencia. Uno de los más debatidos y fascinantes es Bitcoin. Más allá de su volatilidad y su precio, su verdadero valor reside en una proeza tecnológica y matemática: su criptografía. No es un activo que dependa de la decisión de un banquero central o de las fronteras de un país. Es un sistema regido por código y matemáticas, diseñado para ser descentralizado, incorruptible e inmutable. Pero, ¿qué es exactamente lo que lo hace tan seguro? ¿Qué mecanismos impiden que alguien pueda robar tus fondos o falsificar transacciones? En este artículo, vamos a desentrañar la columna vertebral de la seguridad de Bitcoin, explicando de manera clara y detallada los algoritmos y procesos criptográficos que lo convierten en una auténtica fortaleza digital.

La Criptografía en Bitcoin: Más Allá del Ocultamiento

Cuando la mayoría de la gente oye la palabra "cifrado", piensa en ocultar información, en mensajes secretos que solo el destinatario puede leer. Si bien eso es una aplicación de la criptografía, en Bitcoin su propósito es diferente y mucho más profundo. Aquí, la criptografía no se usa para esconder las transacciones (de hecho, son públicas en un libro de contabilidad distribuido), sino para verificar y asegurar. Sus funciones principales son:

- Autenticar la identidad: Probar que eres el dueño de los fondos que quieres enviar.

- Garantizar la integridad: Asegurar que una transacción no ha sido modificada después de ser enviada.

- Asegurar la cronología: Crear una cadena de bloques inmutable y ordenada en el tiempo.

Para lograr esto, Bitcoin se apoya en dos pilares criptográficos fundamentales: las funciones hash y la criptografía de clave pública.

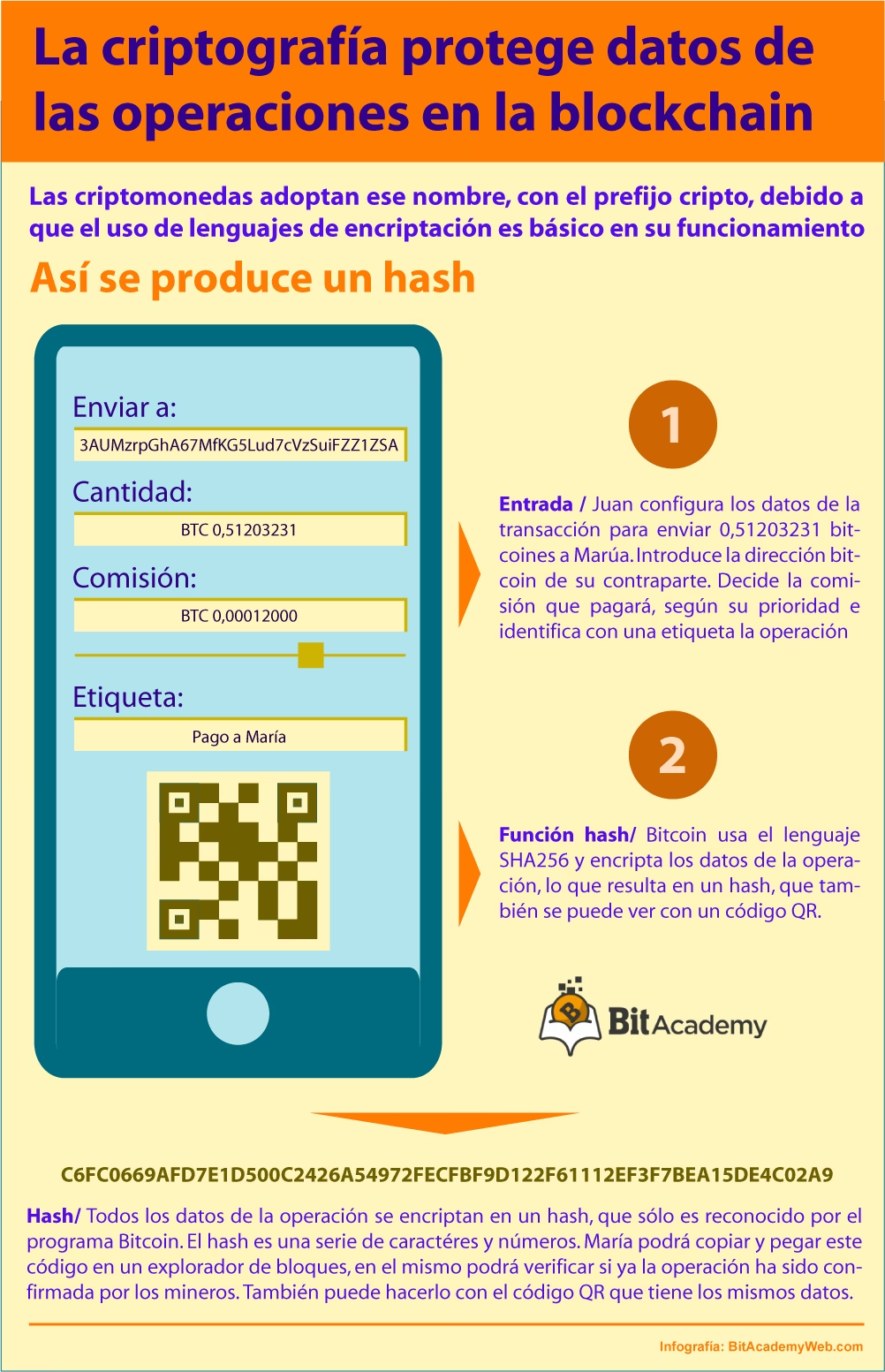

SHA-256: La Huella Digital Única e Irreversible

El primer pilar es el algoritmo de hash SHA-256 (Secure Hash Algorithm 256-bit). Pensemos en él como una licuadora matemática increíblemente compleja. No importa lo que le metas (un texto, una imagen, un archivo completo de una película), siempre producirá una salida de un tamaño fijo: una cadena de 256 bits (representada como 64 caracteres alfanuméricos). Esta "huella digital" o "hash" tiene propiedades cruciales:

- Es determinista: La misma entrada siempre producirá la misma salida.

- Es de un solo sentido (irreversible): Es computacionalmente imposible tomar el hash de salida y averiguar cuál fue la entrada original. Es como intentar descomponer un batido en sus frutas originales.

- Resistente a colisiones: Es extremadamente improbable que dos entradas diferentes produzcan el mismo hash.

- Efecto avalancha: Un cambio minúsculo en la entrada (como cambiar una sola letra en un libro) produce un hash de salida completamente diferente.

¿Dónde se usa SHA-256 en Bitcoin?

- Minería y Prueba de Trabajo (Proof of Work): Es el corazón del consenso de Bitcoin. Los mineros compiten para encontrar un hash para un nuevo bloque que cumpla con ciertos requisitos (por ejemplo, que empiece con una cantidad determinada de ceros). Para ello, toman la información del bloque y le añaden un número aleatorio (llamado "nonce"), aplicando SHA-256 una y otra vez hasta dar con el resultado correcto. Este proceso requiere una enorme cantidad de energía y poder de cómputo, lo que asegura la red.

- Encadenamiento de bloques: Cada bloque en la blockchain contiene el hash del bloque anterior. Esto crea una cadena secuencial e inmutable. Si un atacante intentara modificar un bloque antiguo, su hash cambiaría, rompiendo la cadena con todos los bloques posteriores, lo que sería inmediatamente detectado y rechazado por la red.

- Creación de direcciones: Aunque no es el único paso, SHA-256 se utiliza en el proceso de convertir una clave pública en una dirección de Bitcoin, añadiendo capas de seguridad.

ECDSA: La Firma Digital que Autoriza Transacciones

El segundo pilar es la criptografía de clave pública, y Bitcoin utiliza un algoritmo específico llamado ECDSA (Elliptic Curve Digital Signature Algorithm) sobre una curva elíptica particular (secp256k1). Este sistema se basa en un par de claves matemáticamente relacionadas:

- Clave Privada: Es un número secreto, larguísimo y generado de forma aleatoria. Es la única pieza de información que te da control sobre tus bitcoins. Es el equivalente a tu firma manuscrita, pero con una seguridad matemática infinitamente superior. ¡Quien tiene tu clave privada, tiene tus fondos! Debe mantenerse en secreto absoluto.

- Clave Pública: Se deriva matemáticamente de tu clave privada a través de la criptografía de curva elíptica. Es seguro compartirla con otros, ya que es imposible realizar el camino inverso para obtener la clave privada a partir de la pública. Su función es verificar las firmas hechas con la clave privada.

- Dirección de Bitcoin: Es una versión más corta y segura de tu clave pública, obtenida tras aplicar sobre ella los algoritmas de hash SHA-256 y RIPEMD-160. Es como tu número de cuenta bancaria, el que le das a la gente para que te envíe fondos.

¿Cómo funciona una firma digital?

Cuando quieres enviar una transacción, tu monedero utiliza tu clave privada para crear una "firma digital" única para esa transacción específica. Esta firma se emite a la red junto con los detalles de la transacción y tu clave pública. Los nodos de la red pueden usar tu clave pública para verificar matemáticamente que la firma es válida y que fue creada por la clave privada correspondiente, todo ello sin llegar a ver nunca tu clave privada. Esto garantiza dos cosas:

- Autenticidad: Prueba que fuiste tú, y no otra persona, quien autorizó la transacción.

- Integridad: La firma depende del contenido exacto de la transacción. Si alguien intentara cambiar el monto o el destinatario, la firma ya no sería válida.

Tabla Comparativa: Seguridad Bitcoin vs. Banca Tradicional

| Característica | Sistema Bancario Tradicional | Bitcoin |

|---|---|---|

| Verificación de Identidad | Basada en confianza y documentos (DNI, contraseñas). Susceptible a suplantación. | Basada en prueba matemática (firma digital con clave privada). Infalsificable. |

| Integridad de Registros | Centralizada en los servidores del banco. Puede ser alterada o hackeada. | Distribuida en miles de nodos. Inmutable gracias al encadenamiento de hashes (blockchain). |

| Resistencia a la Confiscación | Los fondos pueden ser congelados o confiscados por orden judicial o gubernamental. | Imposible de confiscar sin acceso a la clave privada del usuario. Soberanía total del individuo. |

| Disponibilidad de Fondos | Sujeta a horarios bancarios, límites de retiro y posibles "corralitos". | Disponible 24/7, 365 días al año, sin intermediarios ni permisos. |

| Autoridad Central | Dependencia de un banco o gobierno que puede cambiar las reglas. | Red descentralizada regida por un consenso matemático. Las reglas son fijas. |

Preguntas Frecuentes (FAQ)

¿Es posible "hackear" el cifrado de Bitcoin?

Con la tecnología actual, es computacionalmente inviable. Romper el algoritmo SHA-256 o derivar una clave privada de una pública (romper ECDSA) requeriría una cantidad de poder de cómputo que no existe en el planeta. La amenaza teórica a largo plazo podría ser la computación cuántica, pero la comunidad criptográfica ya está investigando y desarrollando algoritmos post-cuánticos para cuando esa tecnología madure.

Si las transacciones son públicas, ¿dónde está la privacidad?

Bitcoin es pseudónimo, no anónimo. Las transacciones están vinculadas a direcciones, que son cadenas de texto, no a nombres o identidades reales. Sin embargo, si una dirección se puede vincular a una persona (por ejemplo, a través de un exchange que requiere identificación), se puede rastrear su actividad. La privacidad en Bitcoin es un espectro y existen técnicas para mejorarla.

¿Qué es más importante, mi clave pública o mi clave privada?

Sin lugar a dudas, la clave privada. Es el secreto que te da la propiedad y el control. Perder tu clave privada significa perder tus bitcoins para siempre. Compartir tu clave pública es seguro, y compartir tu dirección es necesario para recibir fondos. Como dice el dicho en el ecosistema: "Not your keys, not your coins" (No son tus claves, no son tus monedas).

¿Por qué se eligieron estos algoritmos específicos?

SHA-256 y ECDSA eran algoritmos estandarizados, probados y considerados extremadamente seguros en el momento de la creación de Bitcoin en 2008. SHA-256 fue desarrollado por la NSA y es un estándar federal en EE. UU. ECDSA ofrece un alto nivel de seguridad con claves relativamente cortas en comparación con otros algoritmos, lo que lo hace eficiente para un sistema como Bitcoin.

Conclusión: Seguridad Basada en Matemáticas, no en Confianza

La genialidad de Bitcoin no radica en la invención de una nueva criptografía, sino en la combinación magistral de estas herramientas probadas (SHA-256 y ECDSA) para crear un sistema de transferencia de valor que no requiere confianza en terceros. En lugar de confiar en un banco o un gobierno, confías en las matemáticas. La seguridad de la red está garantizada por el inmenso poder computacional de los mineros (Proof of Work), la integridad de las transacciones está asegurada por las firmas digitales, y la inmutabilidad del historial está protegida por la cadena de hashes. Comprender estos fundamentos es esencial para apreciar por qué Bitcoin no es solo un activo especulativo, sino una revolución tecnológica con el potencial de redefinir el concepto de propiedad y valor en el siglo XXI.

Si quieres conocer otros artículos parecidos a La Criptografía que Hace a Bitcoin Inexpugnable puedes visitar la categoría Criptomonedas.