10/04/2022

Ethereum, la plataforma descentralizada que revolucionó el mundo con los contratos inteligentes, no es producto de la magia. Su seguridad, integridad y eficiencia se basan en una compleja y robusta arquitectura de algoritmos criptográficos y funciones hash. Estos componentes invisibles trabajan en conjunto para garantizar que cada transacción sea segura, cada contrato sea inmutable y la red en su totalidad permanezca descentralizada y a prueba de manipulaciones. Comprender estos pilares tecnológicos no solo es fascinante, sino esencial para cualquiera que desee profundizar en el funcionamiento real de la blockchain.

En este artículo, desglosaremos los algoritmos fundamentales que impulsan Ethereum. Exploraremos desde las huellas digitales únicas que generan las funciones hash hasta el ingenioso sistema de firmas digitales que protege tus fondos, y finalmente, el mecanismo de consenso que permite a miles de nodos en todo el mundo ponerse de acuerdo. Prepárate para un viaje al núcleo criptográfico de Ethereum.

Funciones Hash: La Huella Digital de la Blockchain

En el corazón de la integridad de datos de Ethereum se encuentran las funciones hash. Una función hash es un algoritmo matemático que toma una entrada de cualquier tamaño y produce una salida de tamaño fijo, conocida como "hash". Este hash actúa como una huella digital única e irrepetible para los datos de entrada. Cualquier cambio, por mínimo que sea, en los datos originales resultará en un hash completamente diferente.

Keccak-256: El Estándar de Ethereum

El principal caballo de batalla en Ethereum es Keccak-256. Este algoritmo, que es una variante del estándar SHA-3 (Secure Hash Algorithm 3), es fundamental para múltiples operaciones críticas dentro del ecosistema.

- Generación de Direcciones: Se utiliza para derivar la dirección pública de una cuenta a partir de su clave pública.

- Identificación de Transacciones: Cada transacción en la red tiene un hash único generado con Keccak-256, que sirve como su identificador.

- Gestión del Estado: Las estructuras de datos complejas que almacenan el estado de la red, como los árboles de Merkle Patricia, dependen de Keccak-256 para verificar la integridad de los datos de manera eficiente.

La principal característica de Keccak-256 es su resistencia a las colisiones. Esto significa que es computacionalmente inviable encontrar dos entradas diferentes que produzcan el mismo hash de salida. Esta propiedad es lo que garantiza la inmutabilidad de la blockchain: si alguien intentara alterar una transacción pasada, su hash cambiaría, rompiendo la cadena de bloques y siendo inmediatamente detectado por la red.

Otras Funciones Hash Relevantes

Aunque Keccak-256 es el protagonista, Ethereum utiliza otras funciones hash para propósitos específicos:

- SHA-256: Famoso por ser el algoritmo de hash principal de Bitcoin, en Ethereum se utiliza en algunas operaciones criptográficas específicas y como parte de otros procesos.

- RIPEMD-160: Se utiliza en combinación con SHA-256 durante ciertos procesos de generación de direcciones, añadiendo una capa extra de procesamiento.

ECDSA: La Firma que Asegura tus Fondos

Si las funciones hash garantizan la integridad de los datos, el Algoritmo de Firma Digital de Curva Elíptica (ECDSA) garantiza la autenticidad y la propiedad. Este es el mecanismo que te permite demostrar que eres el dueño de tus fondos y autorizar transacciones sin tener que revelar tu clave privada.

¿Cómo funciona ECDSA en Ethereum?

ECDSA se basa en la matemática de las curvas elípticas y utiliza un par de claves: una clave privada, que debe mantenerse en secreto absoluto, y una clave pública, que se puede compartir libremente. La magia de ECDSA reside en que es fácil derivar la clave pública a partir de la privada, pero es prácticamente imposible hacer el proceso inverso.

El proceso de una transacción se puede resumir así:

- Creación de la Transacción: Un usuario crea los detalles de una transacción (destinatario, cantidad, etc.).

- Firma de la Transacción: Usando su clave privada, el usuario aplica el algoritmo ECDSA a los datos de la transacción. Esto genera una firma digital única.

- Verificación por la Red: La transacción, junto con la firma, se transmite a la red. Los nodos de Ethereum pueden usar la clave pública del remitente (que se puede derivar de la firma misma) para verificar que la firma es válida y que corresponde a los datos de la transacción. Si la verificación es exitosa, se confirma que la transacción fue autorizada por el propietario de la clave privada y que no ha sido alterada.

La Curva secp256k1 y su Importancia

Ethereum, al igual que Bitcoin, utiliza una curva elíptica específica llamada secp256k1. La elección de esta curva no fue casual. Ofrece un equilibrio óptimo entre seguridad y eficiencia. Además, su construcción se considera "no aleatoria", lo que reduce las preocupaciones sobre posibles puertas traseras que podrían haber sido introducidas por sus creadores, un debate que ha surgido en torno a otras curvas estandarizadas.

La seguridad de todo el sistema ECDSA se basa en la dificultad del "Problema del Logaritmo Discreto de Curva Elíptica" (ECDLP). En términos sencillos, es extremadamente difícil calcular la clave privada conociendo solo la clave pública y los parámetros de la curva.

Algoritmos de Consenso: Poniendo de Acuerdo a la Red

Un algoritmo de consenso es el mecanismo que permite a una red descentralizada como Ethereum llegar a un acuerdo sobre el estado de la blockchain. Ethereum ha experimentado una de las transiciones más significativas en la historia de las criptomonedas, pasando de un modelo a otro.

Del Proof of Work (PoW) al Proof of Stake (PoS)

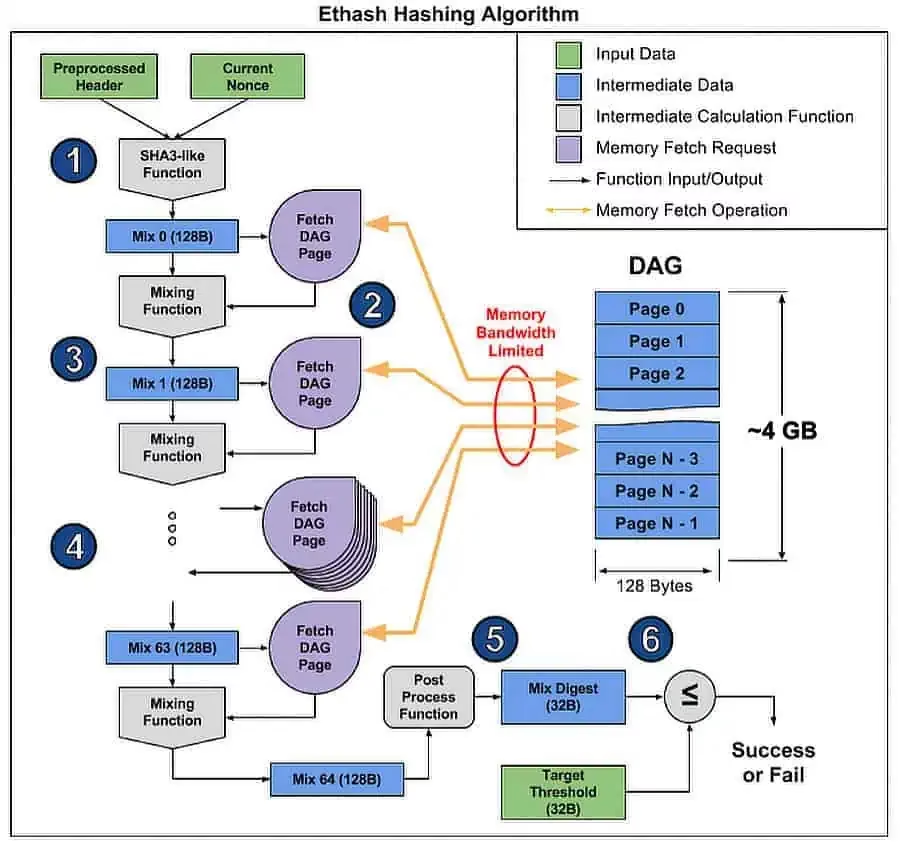

Inicialmente, Ethereum utilizaba un algoritmo de Prueba de Trabajo (Proof of Work) llamado Ethash. En este sistema, los "mineros" competían para resolver complejos acertijos matemáticos. El primero en encontrar la solución podía añadir el siguiente bloque a la cadena y era recompensado con ETH. Si bien PoW es extremadamente seguro, es conocido por su masivo consumo de energía.

Con la actualización conocida como "The Merge", Ethereum migró a un algoritmo de Prueba de Participación (Proof of Stake). En este nuevo modelo:

- No hay mineros, sino validadores: Los participantes bloquean (hacen "stake") una cantidad de ETH (actualmente 32 ETH) para tener la oportunidad de ser elegidos para proponer y validar nuevos bloques.

- Eficiencia energética: PoS reduce el consumo de energía de la red en más de un 99%, ya que no requiere una competencia computacional intensiva.

- Seguridad a través del capital: La seguridad de la red ya no depende del poder computacional, sino del capital invertido. Los validadores que actúan de manera maliciosa o deshonesta corren el riesgo de perder una parte o la totalidad de su ETH apostado, un mecanismo conocido como "slashing".

Tabla Comparativa: Proof of Work vs. Proof of Stake

| Característica | Proof of Work (Ethash) | Proof of Stake (Casper) |

|---|---|---|

| Participantes | Mineros | Validadores |

| Mecanismo | Competencia computacional para resolver un puzzle | Selección aleatoria basada en la cantidad de ETH en stake |

| Consumo de Energía | Muy Alto | Muy Bajo (~99.95% menos que PoW) |

| Seguridad | Basada en el costo del hardware y la electricidad | Basada en el capital en stake y el riesgo de "slashing" |

| Barrera de Entrada | Requiere hardware de minería especializado (ASICs/GPUs) | Requiere una cantidad significativa de ETH (32 ETH) |

Preguntas Frecuentes (FAQ)

¿Cuál es el algoritmo de hash principal de Ethereum?

El algoritmo de hash principal y más utilizado en Ethereum es Keccak-256, una variante del estándar SHA-3. Se usa para casi todo, desde la creación de direcciones hasta la identificación de transacciones y la construcción de las estructuras de datos que mantienen el estado de la red.

¿Qué es ECDSA y por qué es tan importante?

ECDSA es el algoritmo de firma digital que permite a los usuarios autorizar transacciones de forma segura. Es crucial porque permite demostrar la propiedad de los fondos y aprobar su transferencia sin revelar la clave privada, que es la que da acceso a dichos fondos. Es el pilar de la seguridad de las cuentas de usuario.

¿Por qué Ethereum cambió de Proof of Work a Proof of Stake?

La principal razón fue la sostenibilidad. El modelo Proof of Work consume una cantidad masiva de energía, lo que generaba preocupaciones medioambientales y de escalabilidad. Proof of Stake reduce drásticamente el consumo energético y sienta las bases para futuras mejoras de escalabilidad en la red, como el "sharding".

¿Es segura la criptografía de Ethereum?

Sí. La criptografía utilizada por Ethereum, como Keccak-256 y ECDSA sobre la curva secp256k1, está basada en estándares de la industria y se considera extremadamente segura. Su seguridad se fundamenta en problemas matemáticos que son computacionalmente inviables de resolver con la tecnología actual, garantizando la protección de los activos y la integridad de la red.

Si quieres conocer otros artículos parecidos a Algoritmos de Ethereum: El Corazón Criptográfico puedes visitar la categoría Tecnología.