24/01/2025

En el corazón de la revolución que supone Bitcoin y la tecnología blockchain, se encuentra un concepto criptográfico fundamental que actúa como su principal pilar de seguridad y confianza: la función hash. Sin ella, la red sería vulnerable, lenta e inoperable. Específicamente, Bitcoin utiliza el algoritmo SHA-256, una pieza de ingeniería digital que transforma datos de cualquier tamaño en una huella digital única de longitud fija. Este proceso no solo protege la integridad de cada transacción, sino que también es el motor del proceso de minería y lo que hace que la cadena de bloques sea prácticamente inmutable. Comprender cómo funciona el hashing es entender la magia detrás de la seguridad de Bitcoin.

¿Qué es Exactamente una Función Hash?

Imagina que tienes una máquina procesadora de documentos. Puedes introducir cualquier tipo de documento en ella —desde una sola palabra hasta una enciclopedia completa— y la máquina siempre te devolverá un código alfanumérico de una longitud exacta y predecible. Este código es la "huella digital" o "hash" de tu documento. Las funciones hash son algoritmos matemáticos que cumplen precisamente esta función, pero con propiedades muy específicas que las hacen increíblemente útiles para la criptografía.

Las características esenciales de una función hash como SHA-256 son:

- Unidireccionalidad: Es un proceso de un solo sentido. A partir de los datos de entrada (por ejemplo, los detalles de una transacción de Bitcoin), es muy fácil calcular su hash. Sin embargo, es computacionalmente imposible realizar el proceso inverso; es decir, deducir los datos originales a partir del hash. Esto protege la información subyacente.

- Determinismo: La misma entrada siempre producirá exactamente la misma salida. Si aplicas el algoritmo SHA-256 a la palabra "Bitcoin" un millón de veces, obtendrás el mismo hash en cada ocasión. Esta consistencia es crucial para la verificación.

- Longitud Fija: Sin importar el tamaño de la entrada, la salida siempre tendrá la misma longitud. Para SHA-256, esta longitud es de 256 bits, que se representa comúnmente como una cadena de 64 caracteres hexadecimales.

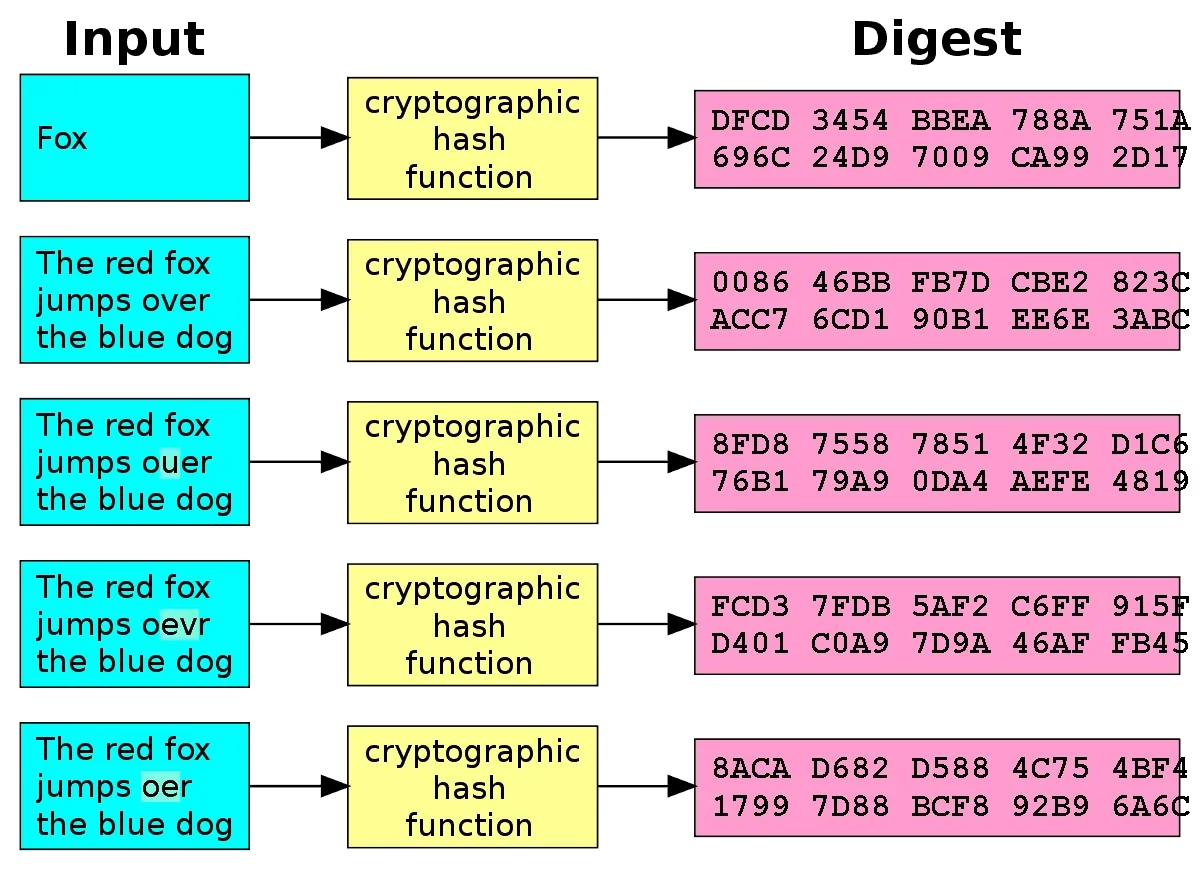

- Efecto Avalancha: Un cambio mínimo en la entrada, incluso de un solo bit o carácter, provoca un cambio drástico y completamente diferente en el hash de salida. Esta propiedad hace que cualquier intento de manipulación de datos sea inmediatamente evidente.

El Papel Fundamental del Hash en el Ecosistema Bitcoin

Dentro de la red Bitcoin, las funciones hash no son un simple complemento de seguridad, sino el mecanismo central que permite su funcionamiento descentralizado y seguro. Su aplicación es multifacética y vital en varios procesos clave:

Minería y Prueba de Trabajo (Proof-of-Work)

La minería de Bitcoin es esencialmente una competencia computacional. Los mineros agrupan un conjunto de transacciones pendientes en un "bloque candidato" y luego deben encontrar un número especial, llamado "nonce". Al combinar los datos del bloque con este nonce y aplicarles la función SHA-256, deben producir un hash que comience con un número específico de ceros. Como es imposible predecir qué nonce producirá el hash correcto, los mineros deben probar billones de combinaciones por segundo. El primero en encontrarlo demuestra su "prueba de trabajo", valida el bloque, lo añade a la cadena y es recompensado con nuevos bitcoins.

Encadenamiento Seguro de Bloques (Blockchain)

El término "blockchain" (cadena de bloques) describe su estructura de forma literal. Cada bloque en la cadena contiene, además de las transacciones, el hash del bloque que le precede. Esto crea un vínculo criptográfico indestructible. Si un actor malintencionado intentara modificar una transacción en un bloque antiguo, el hash de ese bloque cambiaría por completo. Como resultado, el hash almacenado en el siguiente bloque ya no coincidiría, rompiendo la cadena. Para que el fraude tuviera éxito, el atacante tendría que recalcular el hash de ese bloque y de todos los bloques posteriores, una hazaña computacionalmente imposible.

Identificación Única de Transacciones (TxID)

Cada transacción que se realiza en la red Bitcoin es sometida a un proceso de hashing para generar un identificador único conocido como Transaction ID (TxID). Este TxID permite a cualquiera rastrear y verificar el estado de una transacción en el explorador de la blockchain de forma pública y transparente.

Generación de Direcciones Públicas

Cuando creas una billetera de Bitcoin, se genera un par de claves: una pública y una privada. Para mayor seguridad y para acortar su longitud, tu clave pública pasa por varios procesos de hashing (incluyendo SHA-256 y RIPEMD-160) para generar tu dirección pública de Bitcoin, que es la que compartes para recibir fondos.

Comparativa de Algoritmos Hash Comunes

Aunque SHA-256 es el estándar en Bitcoin, no es el único algoritmo de hashing que existe. A lo largo de la historia de la computación, se han desarrollado varios, cada uno con sus propias características y niveles de seguridad. Aquí tienes una tabla comparativa simple:

| Algoritmo | Seguridad | Uso Principal | Estado Actual |

|---|---|---|---|

| MD5 | Baja | Verificación de integridad de archivos (antiguo) | Inseguro, vulnerable a colisiones. No recomendado para criptografía. |

| SHA-256 | Alta | Bitcoin (Proof-of-Work), SSL, firmas digitales | Considerado muy seguro y el estándar de la industria. |

| SHA-3 | Muy Alta | Aplicaciones que requieren una alternativa a la familia SHA-2 | Seguro, diseñado con una estructura interna diferente como respaldo. |

El Futuro del Hashing y la Amenaza Cuántica

La tecnología no se detiene, y los criptógrafos ya miran hacia el futuro. La mayor amenaza teórica para algoritmos como SHA-256 es el desarrollo de la computación cuántica. Aunque los ordenadores cuánticos actuales no suponen un riesgo, se teoriza que máquinas futuras podrían ser capaces de romper ciertos tipos de cifrado. Por ello, la comunidad científica ya está trabajando en el desarrollo de algoritmos "post-cuánticos" o "resistentes a la cuántica". Migrar una red descentralizada y masiva como Bitcoin a un nuevo algoritmo de hash sería un desafío logístico y de consenso sin precedentes, pero es un campo de investigación activo para garantizar la seguridad a largo plazo de la blockchain.

Preguntas Frecuentes (FAQ)

¿Qué significa SHA-256?

SHA significa "Secure Hash Algorithm" (Algoritmo de Hash Seguro). El número 256 se refiere al tamaño de la salida del hash en bits. Es parte de la familia de algoritmos SHA-2, diseñada por la Agencia de Seguridad Nacional de EE. UU. (NSA).

¿Es posible que dos datos diferentes generen el mismo hash?

Teóricamente, sí. Esto se conoce como una "colisión hash". Sin embargo, para un algoritmo robusto como SHA-256, el número de posibles hashes de salida es astronómicamente grande (2 elevado a la potencia 256). La probabilidad de encontrar una colisión por casualidad es tan infinitesimalmente pequeña que se considera computacionalmente inviable. Hasta la fecha, nunca se ha encontrado una colisión en SHA-256.

¿Por qué Bitcoin no usa un algoritmo más nuevo como SHA-3?

Cuando Bitcoin fue creado en 2009, SHA-256 ya era un estándar de la industria, ampliamente probado y considerado extremadamente seguro. La filosofía en criptografía a menudo sigue el principio de "si no está roto, no lo arregles". Cambiar el algoritmo de consenso requeriría un acuerdo masivo de toda la comunidad y presentaría riesgos innecesarios, mientras que SHA-256 sigue demostrando su robustez día tras día.

¿Qué pasaría si la seguridad de SHA-256 se viera comprometida?

Si se descubriera una vulnerabilidad crítica en SHA-256, sería un evento de gran magnitud para toda la industria digital, no solo para Bitcoin. En tal escenario, la comunidad de desarrolladores de Bitcoin tendría que coordinar un "hard fork" (bifurcación dura) para migrar la red a un algoritmo más seguro. Sería un proceso complejo, pero es el tipo de desafío para el que la naturaleza descentralizada y adaptable de Bitcoin está preparada.

Si quieres conocer otros artículos parecidos a El Hash en Bitcoin: La Clave de su Seguridad puedes visitar la categoría Tecnología.